硬件來收集秘密信息。在一種側通道攻擊中,一個精明的黑客可以監控設備能量消耗的波動,同時神經網絡正在運行,以提取設備“泄漏”的受保護信息。“在電影中,當人們想打開鎖著的保險箱時,他們會聽到鎖打開時發出

2022-03-24 10:43:29

;action=list&fid=343一種基于定時器的按鍵檢測程序By—3htech零 該程序產生的背景 話說2012年,小白菜要做一個三相電壓電流組合表,這個儀表需要進行數據輸入(小白菜以前

2012-11-09 10:34:12

一種有效的可轉換的認證加密方案:針對一般的認證加密方案存在著當簽名者否認簽名時,接收者不能使任何驗證者證實簽名者的誠實性等問題,提出了一種有效的解決方案。該方案與已有的認證加密方案和傳統的簽名-加密

2009-06-14 00:19:17

技術領域:本發明涉及計算機技術領域,具體涉及一種服務器通信安全加密芯片。背景技術:TCM安全芯片,TCM標準,即中國研發的TCM(Trusted Cryptography Module,可信密碼模塊

2021-09-01 06:37:42

為防止投入大量精力和財力開發的新技術的研發成果被復制,在開發階段就需要采取加密保護措施。武漢瑞納捷是一家專業從事加密芯片和安全芯片研發設計的芯片公司,設計了一種針對主控為FPGA 的加密方案。瑞納捷

2021-07-23 09:25:03

閃存盤 ”,英文名“USB Flash Disk”,是一種小型的移動存儲盤。閃存盤接口有RS-232、USB、SCSI、IEEE-1394、E-SATA等多種,嚴格地說只有 USB 接口 的閃存盤

2012-10-24 16:42:37

軟件加密方式目前正在采用的加密方法可分為兩大類:鑰匙盤方式和加密狗方式。加密狗,也是目前流行的一種加密工具。它是插在計算機并行口上的軟硬件結合的軟件加密產品。加密狗一般都有幾十或幾百字節的非易失性

2021-07-19 09:32:30

加密鎖是一種插在計算機并行口上的軟硬件結合的加密產品(新型加密鎖也有u***口的)。一般都有幾十或幾百字節的非易失性存儲空間可供讀寫,現較新的狗(加密鎖)內部還包含了單片機。軟件開發者可以通過接口

2021-07-19 08:02:33

在線托管、租賃使用、按需付費型轉變。在所有的媒體都在大肆宣傳SaaS的今天,有沒有一種可以替代加密鎖的、成本更低、使用更方便、用戶體驗更愉快的軟件保護方式呢? 云計算時代的到來,帶來了一種新的基于云

2011-12-16 11:34:40

介紹一種電子產品硬件設計的版權保護方法,LKT4200是迄今為止,嵌入式加密芯片中最高端的加密芯片,它采用了32位智能卡芯片為硬件平臺,提供最安全的加密方案,即算法下載方案,客戶提供自由的下載程序或

2011-09-18 20:43:59

扇區。程序啟動時,首先讀取芯片UID并通過同樣的密鑰和算法進行計算后與Flash中的數值進行比較決定是否啟動。 其中第一種最容易被破解,第二種也存在潛在風險,為了增強第二種的安全性,可以將加密后的數據

2018-10-10 14:53:55

,內置的Flash存儲區就只能通過程序的正常執行才能讀出,而不能通過這兩種方式中的任何一種方式讀出:通過調試器(JTAG或SWD)和從RAM中啟動并執行的程序。所以我們需要對程序進行保護,一種比較簡單

2017-11-30 17:15:57

有破解的一天;但是加密后的IC會增加破解的難度與破解成本,當破解的成本大于收益時,自然就會使破解者望而卻步。STM32芯片這兩年銷量很好,它的性能和價格都很不錯,但如何對STM32進行加密呢,本人結合

2015-01-14 16:57:37

STM32的加密思路使用系統啟動程序STM32 Flash Loader demonstrator將Flash設置為讀保護。 所有以調試工具、內置SRAM或FSMC執行代碼等方式對主存儲器訪問的操作

2022-02-11 06:07:06

關于軟件加密狗的發展歷程,大至上分為以下四代產品加密狗"加密狗"是一種插在計算機并行口上的軟硬件結合的加密產品(新型加密狗也有u***口的)。一般都有幾十或幾百字節的非易失性

2021-07-19 06:34:17

英飛凌科技開發了一種基于硬件的安全模塊,通過其全新的 OPTIGA TPM 2.0 保護聯網汽車與汽車制造商之間的通信,該模塊是一種可信平臺模塊 (TPM),制造商可以在其中整合敏感的安全密鑰以分配

2022-02-11 07:41:56

介紹一種嵌入式軟件測試工具Winams

2021-12-24 07:37:00

軟件加密算法有何功能呢?如何對軟件加密算法進行測試呢?

2022-01-20 07:31:21

芯片AES加密密鑰生成工具前言:嵌入式單片機開發,為了防止別人將芯片內的代碼讀取出來通過反編譯手段拿到源碼,常用的手段是對芯片和燒錄文件進行加密。大部分的芯片廠商都會提供一個加密燒錄和配置文件的工具

2022-02-14 06:43:51

2014 IEEE 電子設計知識產權 (IP) 加密和管理推薦實踐。 IEEE 1735 標準定義了一種方便的方法來保護 RT??L 源代碼。 主要目標:跨 EDA 工具的互操作性源代碼保護已經

2022-02-23 12:27:05

在產品設計中,經常需要保存加密數據,防止被別人非法讀取,對產品、系統的安全性有威脅。傳統的EEPROM,如AT24C02,無法滿足這個需求,加密芯片SMEC98SP可以很好的解決這個問題。首先,用

2021-07-23 08:02:21

分析能力。2 程序段防修改 在加密程序中, 所設置的障礙不會只有一處。為了使加密措施完善, 在一些關鍵地方程序的前后呼應是反破譯的有效方法。 解密者為了一些目的, 必然要修改某段

2009-09-17 15:17:19

自己買到的礦機是真實存在的?一般來說,礦機托管有兩種方式,一種是投資者自己購買礦機以后,與托管企業簽訂托管合同,然后把礦機送到托管企業所屬的礦場里進行托管挖礦業務,還有一種就是上文中提到的直接由托管

2018-06-04 11:14:42

編碼器測速的原理是什么?如何使用matlab的FDAtool工具去設計一種FIR濾波器呢?

2021-11-19 07:36:38

什么是HMAC?如何利用C#去實現一種HMACSHA256加密算法呢?

2022-01-20 07:07:43

ADC_tran.c文件是什么?ADC_tran.h文件是什么?如何對一種基于avr的連續ADC轉換例程進行仿真?

2021-07-07 06:29:23

一、打磨或更改芯片型號絲印 打磨或更改芯片型號絲印可以迷惑破解者,使破解者不知從何入手。當然,這是需要成本的,根據產品價格考慮是否需要打磨。二、使用加密芯片 使用加密芯片的成本更加高,同時對于

2021-11-26 06:15:55

IP實例之一也不會點亮按鈕。也許我需要以某種方式同時選擇兩者?我瀏覽了用戶指南,找不到任何有關如何更新內核的信息。我確實看到了一些通過Vivado / tcl進行升級的替代方案作為一種解決方法,如果

2019-11-04 09:26:19

中的其他電腦中,隨后將所控制的計算資源“神不知鬼不覺”地挖掘一種Monero加密貨幣。不知道大家是否還記得曾經在2017年5月感染超過100個國家10萬臺電腦、引發全球恐慌的WannaCry勒索

2018-03-12 17:42:31

如何使用ICP工具為NUC505進行加密編程?

2020-12-01 07:34:11

怎樣去使用一種異域加密的方法呢?

2022-01-20 07:01:33

怎樣去安裝一種MDK-ARM開發工具?有哪些步驟?

2021-10-15 09:03:41

加密短消息通信系統是由哪些部分組成的?怎樣去設計一種基于RTX51 TINY的加密短消息通信系統?

2021-06-04 07:01:42

怎樣去設計一種pzh-py-speech語音處理工具呢?有哪些步驟呢?

2021-12-23 07:33:23

怎樣用Visual C++編程工具設計出一種快速虛擬示波器試驗系統?從而實現高速數據的采集和動態波形的顯示。

2021-04-09 06:43:52

硬件加密鎖,俗稱“加密狗”,對于加密狗的**大致可以分為三種方法,一種是通過硬件克隆或者復制,第二種是通過Soft ICE等Debug工具調試跟蹤解密,第三種是通過編寫攔截程序修改軟件和加密狗之間

2011-04-16 09:20:33

TLDR:是否有一種簡單的方法(或者至少是清晰的分步說明)將 P-NUCLE-WB55 重置回交付時的固件?全:我有一個 P-Nucleo-WB55,我正在嘗試用它開發一個項目。我運行了包裝背面

2022-12-27 06:28:44

狀態,是否需要重新啟動,或者是否有新的固件更新,或者其他。這一切都按預期工作,并按照我的期望進行操作。我遇到的問題是,每當節點需要將該 ping 發送到服務器時,LED 字符串會短暫凍結(大約一秒鐘)。所以我的問題是,有沒有一種方法可以發送和接收不會阻塞的 Http 數據單片機?

2023-05-15 07:40:56

authorized_keys中的未知授權,這里可以看到有REDIS000…的授權key,我們自己沒有設置過,所以直接刪除之8、元兇分析有說是redis低版本存在的一個漏洞,有人利用這個漏洞提升權限,然后放置了挖礦工具,所以就將默認的端口改了,密碼改了,重新啟動了服務,基本上能過一段時間了

2017-08-28 15:50:04

求一種使可控硅整流器導通的方法。既然可控硅整流器的特點:是“一觸即發”。那么,又用什么方法才能使導通的晶閘管關斷呢?

2021-04-09 06:27:26

的應用程序加密,即使被抄板和讀取FLASH數據,拷貝過后仍然無法執行相應的功能。【ps:沒有解不開的單片機,主要看解密的經濟效益】主要思路:利用每個芯片的96位唯一ID,進行一定的計算和單向加密,得到唯一的...

2021-07-19 06:30:14

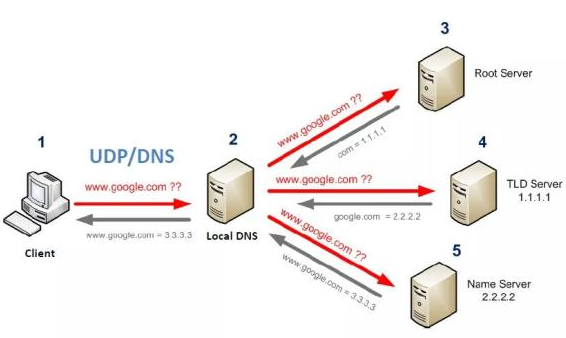

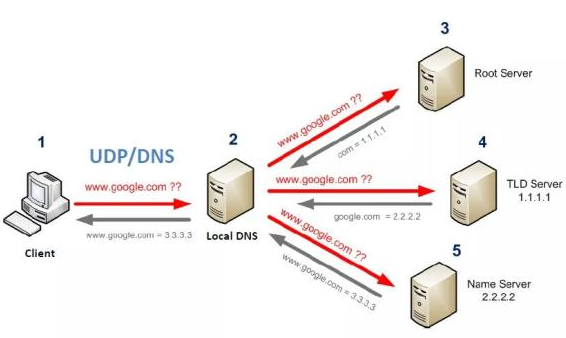

淺析加密DNS做出來的網站怎么這么奇怪,是不是被劫持。

2019-04-14 17:28:49

硬加密是指要保護的軟件與硬件加密鎖綁定,一些重要信息,如加密密鑰、敏感數據、授權文件、自定義算法等都存儲在加密鎖中。加密鎖從CPU類型來說分兩種,一種使用單片機作CPU,另一種智能卡芯片作CPU。

2019-10-28 09:10:58

挖礦就是指用比特幣挖礦機獲得比特幣,也就是用于賺取比特幣的計算機。如果能夠獲取比特幣,是能夠賺錢的。這類計算機一般有專業的挖礦芯片,多采用安裝大量顯卡的方式工作,耗電量較大。計算機下載挖礦軟件然后

2021-07-23 08:38:03

本文介紹了一種PCB設計復用方法,它是基于Mentor Graphics的印制電路板設計工具Board Station進行的。

2021-05-06 07:10:13

利潤上仍然無法趕上比特大陸。盡管全球加密貨幣價格持續萎靡,礦機巨頭比特大陸(Bitmain)今年一季度仍實現利潤11億美元,目前比特大陸正在全球范圍內進行快速業務擴張 由此看來,說英偉達的加密貨幣業務

2018-08-24 10:11:50

現建立一個簡單zigbee網絡,有兩種設備:協調器、終端。現需對網絡進行加密,使我的終端不會連到別人的網絡,且別人的終端不會連到我的協調器。實際調試過程中發現一些問題,如下

2020-04-29 09:48:53

本文介紹了一種基于計算機總線的CPLD加密電路的設計方案。

2021-04-29 06:16:32

加密問題是怎樣提出的?DS28E01芯片及其加密原理是什么?怎樣去設計一種FPGA加密認證系統?

2021-04-29 06:53:23

讀取芯片UID并通過同樣的密鑰和算法進行計算后與Flash中的數值進行比較決定是否啟動。其中第一種最容易被破解,第二種也存在潛在風險,為了增強第二種的安全性,可以將加密后的數據拆分后分別存放到Flash

2018-07-12 15:33:48

駐日本分支機構有聯系,雙方彼此交換過產品,以相互提高水平,斯坦福圖的開發者,在可視化數據應用軟件方面,其深邃的目光是令人欽佩的。不論在斯坦福圖中還是在“活圖”中,史密斯圖都僅僅是其中的一個應用軟件,進行阻抗分析的數據可視化工具而已(是筆者依據原理,結合“活圖”平臺編制而成的)。

2019-05-24 06:40:12

日本電商與互聯網集團DMM集團正在創建加密貨幣挖礦專業實驗室。該公司還公布了其挖礦業務的其他計劃。 DMM成立挖礦實驗室 擁有2700萬會員的流行電子商務網站DMM.com的運營商DMM集團本周四宣布成立加密貨幣挖礦“研究與開發專業實驗室”,名為DMM Mining Labo。

2018-05-22 16:32:00 1081

1081 在本文中,我針對這個問題提供兩個觀點,希望澄清關于比特幣和以太坊這兩個當前最大加密貨幣的誤解評論。我們認為AMD在加密挖礦領域的涉足更深,如果挖礦需求下降,AMD將會受到更大的損失。英偉達是一個業務更加多元化的公司,規模更大,受到的影響較小。

2018-06-05 01:44:00 1115

1115 2017年勒索軟件賺足了眼球。在2018年中,眾多水平高超的黑客則轉向以非法方式進行加密貨幣挖礦,以獲取可觀的經濟收益。由于美國國家安全局(NSA)黑客武器外泄、加密貨幣的盛行以及加密貨幣交易處理(又稱‘挖礦’)無需通過命令與控制鏈以返回至攻擊者處

2018-03-11 11:08:05 6851

6851 日前,英偉達(Nvidia)公布第 3 季財報不如預期,加上加密貨幣價格崩盤,使得中端挖礦卡庫存過多,進一步影響整體營運業績,并造成近幾天股價崩跌。近日,英偉達創始人黃仁勛 在2018 GTC 上表示,加密貨幣對公司的負面影響在短期內將會消失,人工智能才是未來的發展方向。

2018-11-22 15:56:22 2931

2931 本文開始介紹了加密貨幣的概念,其次介紹了加密貨幣劫持暴增及中國成勒索軟件威脅重災區,最后介紹了加密貨幣劫持暴增的原因及防范未然的方法。

2018-04-13 16:25:33 12158

12158 加密貨幣劫持暴增。賽門鐵克公布其最新的互聯網安全威脅報告,表示由于加密貨幣價格在2017年發生逆轉,對加密貨幣挖礦的攻擊將逐漸變得廣泛。 賽門鐵克的互聯網安全威脅報告指出,隱形加密貨幣挖礦 也被稱為

2018-04-15 16:09:05 3399

3399 沙特阿拉伯的國家官員提醒公民,在該國從事加密貨幣交易是非法的。這一提醒是在阿拉伯國家最近出現虛擬貨幣交易促銷活動之后提出的。

2018-08-14 11:25:00 2286

2286 由未納入進口稅法的個人和組織進口的。據披露,大多數設備都是螞蟻礦機(Antminer),這是由行業巨頭比特大陸(Bitmain)開發的一種加密貨幣挖礦設備。

2018-08-15 09:46:43 733

733 ,隨著云挖礦的興起,云主機已成為挖取門羅幣等數字貨幣的主要利用對象。360企業安全技術團隊監測發現一種新型的挖礦病毒,該病毒在兩個月內瘋狂傳播,相關黑客非法挖礦獲利近百萬元。 據媒體報道,根據Adguard的數據統計,全球約有5億

2018-09-12 16:14:00 5274

5274 Asicboost已經逐漸進入到挖礦行業,現在已經被用在比特幣現金區塊鏈上。到目前為止,六個礦池正在使用version-rolling Asicboost技術來挖比特幣現金的區塊。目前在比特幣現金

2018-11-07 11:38:51 1779

1779 韓國海關總署(KCS)發布的這份聲明稱,共有6375億韓元(約合6億美元)的外幣被非法兌換,其中包括使用未記錄的加密貨幣資本。

此次調查是韓國當局對與加密貨幣相關活動進行更廣泛監控的一部分。就在幾天前,政府的金融監管機構正式禁止了匿名的加密貨幣交易賬戶。

2018-11-08 15:37:09 702

702 聰明的罪犯們并沒有在瀏覽器上進行加密貨幣挖礦,這不是因為他們沒有相關的能力,而是因為這樣做僅僅是因為沒有什么利潤可圖。

2018-11-20 11:41:43 670

670 加密貨幣挖礦是一個發展迅速且非常有活力的領域,目前已包含傳統工作量證明挖礦,新型的權益證明挖礦,默克爾挖礦,驗證挖礦以及許多即將投入使用的挖礦方式。

2018-11-26 11:08:36 1145

1145 Woolard表示,加強對非法使用加密貨幣的監管行動并不會對金融穩定構成威脅。

2018-11-27 14:36:20 537

537 印度政府正在緊鑼密鼓地制定加密貨幣的監管框架,而該國的初創企業卻在尋找一種方法,可以在不違反法律的情況下接受比特幣和其他加密貨幣。

2018-11-27 14:58:28 506

506 普華永道會計師事務所(PwC)宣布,其目前正在試運行一款專門用于從發行開始追蹤數字代幣的區塊鏈分析工具。普華永道稱,該軟件可以幫助公司防范非法濫用加密貨幣的行為。

2018-11-29 15:08:19 624

624 “Merkle樹證明”是一種解決小型采礦者面臨問題的方法。大多數挖礦算法都容易受到FPGA和ASIC的影響,這兩種挖礦硬件的效率遠遠高于現有的計算機硬件。通常,只有那些大型公司的專業工程師才能使用這種硬件。

2018-12-10 15:10:39 809

809 挖礦劫持是一種惡意行為,利用受感染的設備來秘密挖掘加密貨幣。為此,攻擊者會利用受害者(計算機)的處理能力和帶寬(在大多數情況下,這是在受害者沒有意識到或同意的情況下完成的)。通常,負責此類活動的惡意挖礦軟件旨在使用足夠的系統資源來盡可能長時間不被注意。

2018-12-25 10:43:58 3544

3544 委內瑞拉正在轉向加密貨幣挖礦活動,以避免經濟問題。在一個被獨裁統治了這么長時間的國家里,經濟情況是極其復雜的。事實上,該國的貨幣貶值到現在1 Satoshi等于5玻利瓦爾,它的這次通貨膨脹率在該地區甚至在世界上都是創紀錄的。

2019-01-18 13:39:22 478

478 云挖礦是一個提供低進入、成本低、風險低、費用低的挖礦方式,有別于傳統的需要采購高配置的硬件并進行專業的維護的挖礦模型。簡單的說,用戶是通過網絡遠程使用別人的礦機挖礦,可以說是一種云應用,也可以說是一種租賃托管服務。

2019-03-08 10:49:31 1692

1692 挖掘加密貨幣是本世紀最賺錢的方式之一。這些年,加密貨幣挖礦一直是新聞和全球信息的頭條,因為愿意投資于加密貨幣挖礦的人花了大量的研究。區塊鏈的發展給世界帶來了大量的概率,用戶和整個世界只需要了解這種

2019-03-28 10:24:15 1139

1139 PowerGhost是一種無文件的加密貨幣挖礦惡意軟件(也被稱為加密挾持軟件),它可以隱藏在一臺機器中,然后在這個網絡中的每臺計算機和服務器上傳播。由于PowerGhost是無文件的,而且它并不保存在系統的硬盤上,因此殺毒技術檢測不到這個軟件。

2019-04-04 11:14:43 1201

1201 。

“該KDB研究部門表示,朝鮮可能在去年5月至7月期間試圖進行比特幣挖礦,但似乎沒有成功。”該出版物補充說道。

該報告進一步指出,朝鮮視乎對“加密貨幣的特征,包括匿名性、難以追蹤和變現能力。”感興趣。

2019-05-08 11:24:57 785

785 撒哈拉沙漠是橫貫北非的一大片荒涼的沙地。Soluna風力發電的加密挖礦場位于離大西洋較遠的北方,在中緯度持續的西風帶之下,而且海洋和平坦的沙漠結合在一起,使得風可以吹過該地區而不減緩。

加密

2019-05-13 14:33:55 790

790 賽門鐵克首次觀察到一個黑客組織劫持并使用另一個組織的工具。

2019-06-24 16:56:05 2486

2486 本周,國營電力公司發言人Mostafa Rajabi Mashhad 向伊朗媒體表示,加密貨幣挖礦將該國的電力消耗推向了不穩定水平。Rajabi同時對非法挖礦喊話稱他們將被關閉,并強調伊朗政府尚未

2019-06-28 11:14:42 443

443 副能源部長Homayoun Ha‘eri警告當地加密行業,政府可能會提議限制利用這種廉價能源進行加密挖礦,而目前他們似乎正在兌現這些警告。2019年7月21日,總部位于伊朗的《金融論壇報》報道稱,Ha’eri宣布經濟委員會已經同意對用于加密挖礦的電力征稅。

2019-07-24 11:09:41 412

412 挖礦業是加密貨幣世界最基礎的設施。它為比特幣等主流加密貨幣提供挖礦和記賬服務,維持區塊鏈的運轉,并保證區塊鏈的安全。它是整個加密行業的價值依托。

比特幣在某種程度上就是電力的資產代幣化。加密

2019-07-25 11:35:49 813

813 哈薩克斯坦的國家銀行行長Daniyar Akishev周五在接受俄羅斯新聞社采訪時稱,“哈薩克斯坦打算禁止數字加密貨幣的買賣以及所有的加密貨幣挖礦活動”。

2019-08-28 14:18:21 542

542 云算力挖礦是指用戶在平臺上購買算力合約,租賃一定量的算力進行挖礦,并在合約期限內定時獲取數字幣的挖礦方式。目前提供云算力挖礦的主流平臺有火幣礦池、算力巢、KGfire、Nicehash等。

2019-11-20 11:44:44 6756

6756 在進入加密貨幣挖礦領域時,人們經常會在選擇GPU或圖形處理單元挖礦與ASIC專用集成電路挖礦之間選擇時遇到困惑。對于普通人而言,選擇靈活且適合自己的挖礦方式至關重要,因為加密市場的投資本質上是高度的動態行為。

2019-11-21 10:44:53 1679

1679 曾經接觸過加密貨幣和區塊鏈技術的任何人都對“挖礦”一詞了如指掌。

2019-11-22 10:05:15 572

572 根據Microsoft Security Intelligence在1月31日發布的一條推文,黑客一直在科比的NBA桌面墻紙中隱藏包含html劫持腳本的惡意html挖礦代碼。

2020-02-03 12:43:50 2266

2266 根據外媒 Techarp 的報道,拉斯維加斯礦主 Simon Byrne 正在打造一個加密挖礦平臺,搭載了 78 塊 RTX 3080 顯卡。 ? 據報道,該加密挖礦平臺使用了 78 個 PNY

2020-12-31 14:01:23 1741

1741 12月31日消息 據報道,近日,一名客戶在針對 Coinbase 加密交易所收取傭金的擬議集體訴訟中表示,盡管 Coinbase 公司明知加密貨幣瑞波幣(XRP)是一種證券而不是一種商品,仍然選擇

2020-12-31 15:41:40 2514

2514 眾所周知,網絡劫持共分為兩大類:DNS劫持和HTTP劫持。那么它們到底是什么意思,有什么不同之處呢?

2021-02-11 16:55:00 3299

3299

全球顯卡大廠英偉達在昨日稱,并不會因為挖礦原因削弱旗下顯卡的以太坊加密貨幣挖礦性能。此前有大量玩家認為是加密貨幣行業爭奪顯卡,導致現在顯卡的一卡難求現象。

2021-02-20 09:20:00 2220

2220 全球顯卡大廠英偉達在昨日稱,并不會因為挖礦原因削弱旗下顯卡的以太坊加密貨幣挖礦性能。此前有大量玩家認為是加密貨幣行業爭奪顯卡,導致現在顯卡的一卡難求現象。

2021-02-20 11:23:46 2624

2624 據了解,英偉達將限制 GeForce RTX 3060 GPU 的哈希率,以降低其對加密貨幣從業者的吸引力。RTX 3060 軟件驅動旨在檢測以太坊加密貨幣挖礦算法的特定屬性,并將哈希率或加密貨幣挖礦效率限制在 50% 左右。

2021-02-20 11:15:19 2716

2716 負電源軌不會消失

2021-03-21 04:31:12 8

8 什么是JSON劫持 單從字面上就可以理解的出來,JSON是一種輕量級的數據交換格式,而劫持就是對數據進行竊取(或者應該稱為打劫、攔截比較合適。惡意攻擊者通過某些特定的手段,將本應該返回給用戶

2021-08-05 10:09:39 1303

1303 企業環境中加密挖礦的風險在你的企業環境中運行的加密挖礦軟件有三個主要風險:成本的增加:電力消耗對加密挖礦至關重要。如果有人使用你的系統進行挖礦,他們有可能增加你系統的資源使用量,以提

2022-05-24 16:44:53 306

306

電子發燒友App

電子發燒友App

評論