、實現方式和安全性等方面。 一、加密芯片的功能 數據加密:加密芯片采用對稱或非對稱加密算法,對數據進行加密操作。對稱加密算法使用相同的密鑰進行加密和解密,而非對稱加密算法使用公鑰和私鑰進行加密和解密。加密芯片可以支持多種加密算法

2023-12-13 15:03:14 694

694 有哪些加密算法呢?加密解密的用途都有哪些呢?

2022-01-20 06:00:10

是相同的,之后便是對數據進行加解密了。對稱加密算法用來對敏感數據等信息進行加密。非對稱算法:非對稱式加密就是加密和解密所使用的不是同一個密鑰,通常有兩個密鑰,稱為"公鑰"和"私鑰",它們兩個必需配對使用,否則不能打開加密文件。發送雙方A,...

2021-07-19 07:04:38

數據加解密項目如何選取有效的加密芯片?

2019-07-19 10:42:15

安全引導和安全調試是CryptoCell(CC)引導服務的基本功能。

安全引導和安全調試基于使用RSA私鑰和公鑰方案的證書鏈機制。

本教程介紹安全引導和安全調試證書鏈的定義、生成和驗證。

它還描述了

2023-08-24 06:09:48

“猜測”共享密鑰。這是通過橢圓曲線加密(ECC)的非對稱密鑰屬性實現的,它允許雙方擁有一個公鑰和一個私鑰。由設備1的私鑰和設備2的公鑰加密的分組只能由設備2使用設備2的私鑰和設備1的公鑰來解密。然后

2018-08-03 14:24:37

,這樣別人即使知道了加密后的數據,也無法利用該數據。2、加密與解密的過程是如何?答:加密過程:需要加密的數據A與秘鑰KEY進行一定的算法,獲得加密過的數據B。解密過程:加密過的數據B與秘鑰KEY進行

2016-04-12 11:57:06

研究了LPC55S69的SDK中PUF部分,發現只有PUF響應才能生成單個密鑰,然后通過硬件總線發送給AES引擎使用。想請問有沒有工具庫,利用PUF響應生成一對公私鑰對。我想用它來進行非對稱加密。如果沒有對應的庫,希望高手提供一些生成公私鑰對的思路。

2023-04-04 07:47:00

最近看了RSA加密算法,對陷門單向函數興趣頗濃,于是用labview做了個RSA加密小程序。首先通過算法對數字進行加密解密,然后通過把文本轉換為數字進行加密,最后通過產生的私鑰解密文本。獲取私鑰的用戶名密碼為(Alice 1234)

2017-06-04 18:51:22

MN63Y2008是松下新推出的基于NTRU公鑰算法的加密IC,采用WLCSP晶片級封裝,使用單線通信,只需要一個GPIO資源,有極高的安全性。產品特點: 1、使用NTRU公鑰算法進行授權管理。 2

2013-03-04 15:29:44

MN63Y2008是松下新推出的基于NTRU公鑰算法的加密IC,采用WLCSP晶片級封裝,使用單線通信,只需要一個GPIO資源,有極高的安全性。產品特點: 1、使用NTRU公鑰算法進行授權管理。 2

2013-03-26 16:51:18

流加密解密原理及算法流加密解密系統硬件設計

2021-03-02 08:12:53

(會話密鑰),可用該隨機數作為對稱加密SM4的單次密鑰,用于加密傳輸的數據;2、 此SM4的會話密鑰不會明文傳輸,監控端查找對應車載用戶端的公鑰進行加密,傳給對應的車載用戶端,車載用戶端收到數據后,用

2019-01-02 14:55:24

總線加密引擎是否加密和解密?

例如,如果我正在運行一個加密的 XIP 應用程序(來自串行或閃存),并且我希望它向閃存的不同區域寫入一些內容,會發生什么?是寫的時候加密,讀的時候解密嗎?還是所有讀/寫都以明文形式寫入閃存,并且只讀取即時解密的可啟動映像?

2023-05-10 06:10:08

? CA證書:包含的是CA的公鑰,用來核實該CA頒發給別人的證書的真實性? 服務器/IoT設備的證書:包含了自己的公鑰? 通過公鑰加密的消息,只能私鑰擁有者可以解密? 可以簽證由對應私鑰簽名的消息的完整可靠性

2023-09-08 08:10:23

部分資料介紹密碼學基本原理第一部分:如何傳輸機密數據。我們會看到,對稱加解密和非對稱加解密技術在保證數據安全通信的過程中,發揮的不同作用,以及二者結合后如何解決了一個傳輸機密數據過程中的關鍵問題

2020-08-17 14:39:39

數據包解密出來得到私鑰,此后所有數據交互都使用私鑰(Private Key)進行加密。* 漏洞:由于公鑰是全世界公開的,而非對稱性算法AES也是全世界一致的,所以如果我們可以在交換秘鑰的過程中捕獲該

2018-04-17 18:12:29

caam-keygen 支持從明文生成黑密鑰。是否有可能:

1. 如果密鑰是用相同的明文生成的,那么在另一臺設備上解密數據?(OTPMK 不同)

2. 使用此明文作為 dmsetup 的密鑰并

2023-04-28 08:33:07

今天在windows用了git,整理下遇到的問題。首先生成密鑰(包含公鑰和私鑰),然后就等待公鑰通過管理員被服務器接收,接下來就可以clone了,但是最開始的時候,可以通過驗證,但是不能clone

2016-12-10 22:40:00

image是否被惡意破壞或篡改,如果檢測到image未經授權,即不合法,則MCU便不會執行該image。我們使用非對稱加密來實現HAB功能。加密工具會生成私鑰和相應的公鑰對。然后私鑰用于加密我們想要發布的鏡像

2021-09-27 09:15:25

的 HSM 中(無法導出私鑰,只能調用簽名 API)。是否可以通過我們的 HSM 對引導映像進行簽名?換句話說,我想利用 RSA 公鑰 + 圖像簽名來生成可啟動圖像。

那么,有什么方法可以避免在創建可引導映像的步驟中分配私鑰嗎?

2023-04-27 06:34:01

本帖最后由 wang060102122 于 2017-9-8 14:50 編輯

論壇有位網友分布的加密和解密文件夾小程序,其中加密可以正常使用,解密有一些問題,好多人都在跟帖問如何解密。我把他的程序修改了一下,可以實現加密和解密。供大家參考。歡迎大家留言導論。

2017-09-08 14:45:04

我正在將代碼從 esp8266 遷移到 esp32-c3。在舊代碼中,bearssl 通過提供已知的可信公鑰來使用,該公鑰在工廠時保存在閃存中 // 假設給定的公鑰,根本不驗證或使用證

2023-03-01 08:10:13

我正在將代碼從 esp8266 遷移到 esp32-c3。在舊代碼中,bearssl 通過提供已知的可信公鑰來使用,該公鑰在工廠時保存在閃存中 // 假設給定的公鑰,根本不驗證或使用證

2023-04-14 07:52:37

、測試軟件LCS SAM 4.2、LKT-K100開發板。LKT系列加密芯片必須已具備基本文件結構(MF、KEY文件、EF01號公鑰文件、EF02號私鑰文件)3、測試步驟注意:“-...

2021-07-22 06:09:27

本帖最后由 寒艾鋒 于 2011-12-29 10:21 編輯

所有學電子的人都需要用word,關于word加密解密教程在這[hide] [/hide]

2011-12-29 09:47:30

CC3200AI實驗教程——瘋殼·開發板系列加解密及數據協議 在《AI人臉系統架構》一節中,我們提到AI設備與服務器之間的通信協議及TEA加密。這一節主要來講解一下TEA加密另附上《AI設備通信協議

2022-09-01 10:00:44

應用的安裝需要首先對包的完整性進行校驗,具體策略是在開發階段完成開發和調試后對安裝包進行簽名,這個簽名需要使用指定的私鑰,這個私鑰就是跟驗簽用的公鑰是一對的,一般的做法是OEM廠商生成一對公私鑰,然后將公

2020-09-16 17:34:46

RSA的話ClientKeyExchange用來發送公鑰加密的預主密鑰,服務器用私鑰來解密一下就可以得到預主密鑰,再由預主密鑰生成主密鑰和會話密鑰。最后雙方都以ChangeCipherSpce

2018-05-29 22:11:07

CC3200AI實驗教程——瘋殼·開發板系列加解密及數據協議 在《AI人臉系統架構》一節中,我們提到AI設備與服務器之間的通信協議及TEA加密。這一節主要來講解一下TEA加密另附上《AI設備通信協議

2022-06-13 10:31:45

CC3200AI實驗教程——瘋殼·開發板系列加解密及數據協議 在《AI人臉系統架構》一節中,我們提到AI設備與服務器之間的通信協議及TEA加密。這一節主要來講解一下TEA加密另附上《AI設備

2022-08-02 10:09:22

的程序重新下載。圖一 圖二 第二種情況就是程序中程序塊的加密和解密。方法步驟如下。1、在STEP7中打開要加密的程序塊,點擊菜單“文件/生成源文件(File/Generate source)”,生成要

2018-12-18 22:20:09

公司app不存在敏感信息,就只用post get方式。之前的加密是用的DES和RSA加密方式,先生成一個DESKey然后用RSA公鑰加密DESKey,然后用DESKey加密數據,最后將加密后的數據和加密

2018-11-06 14:54:09

(CA):即數字證書的申請及簽發機關,CA必須具備權威性的特征;數字證書庫:用于存儲已簽發的數字證書及公鑰,用戶可由此獲得所需的其他用戶的證書及公鑰; 密鑰備份及恢復系統:如果用戶丟失

2009-06-16 23:52:17

什么是RSA公鑰指數RSA公鑰指數的選取

2021-01-01 06:09:46

我的硬件中有 STSafe a110 加密芯片。我已經創建了私鑰和公鑰對并簽署了固件映像。固件升級過程中,主機端需要使用stsafe a110芯片進行簽名校驗。我用過 ECDSA_do_verify

2023-02-01 08:23:52

可以被信任。非對稱算法使用一個私下存儲的密鑰,另一個公共密鑰。用私鑰簽名的數據只能通過其關聯的公鑰進行驗證。 高級加密標準(AES)AES算法是固定寬度對稱算法,非常適合批量加密。它根據輸入密鑰的值以

2020-09-28 19:21:56

加密網表。這樣,設計人員在綜合和技術映射后仍然無法查看網表,從而防止設計人員使用逆向工程竊取IP核。 布局布線工具先用自己的私鑰對加密后的網表進行解密,然后使用前端EDA工具開發者的公鑰進行二次解密

2022-02-23 12:27:05

的安全性。二、非對稱加密和授權技術,非對稱加密(公鑰加密)指在加密和解密兩個過程中使用不同密鑰。在這種加密技術中,每位用戶都擁有一對鑰匙:公鑰和私鑰。在加密過程中使用公鑰,在解密過程中使用私鑰。公鑰

2020-05-03 10:58:39

EEPROM),通過對ID號進行數學校驗(使用自己的加密算法),生成相應的秘鑰并寫入到EEPROM。第二次下載正式的程序(下一次擦出EEPROM),對比計算出來的秘鑰與EEPROM中保存的秘鑰是否相等,否則

2017-04-02 22:37:56

認證秘鑰,存儲同樣的加密算法;MCU 產生隨機數發給加密芯片,后者用秘鑰加密后將密文返回,此時 MCU 解密后,比對明文是否和生成的隨機數相等。如果相等,程序正常運行;如果不相等,出錯處理。 因為盜版

2019-12-10 11:52:32

流加密解密原理及算法是什么?基于CycloneII和MSP430的網絡數據加密怎樣去實現?

2021-05-08 07:36:43

橢圓曲線加密是一種目前已知的所有公鑰密碼體制中能夠提供最高比特強度的一種公鑰體制。在FPGA實現橢圓曲線加密系統時,基于GF(2)的多項式有限域中的乘法、求逆運算是其中的兩大難點。

2019-10-10 07:36:43

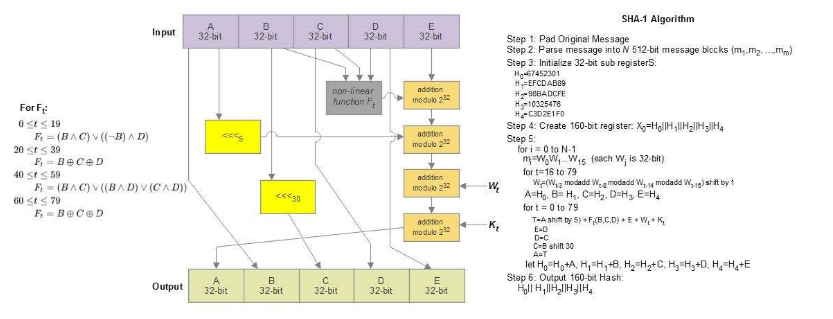

數據壓縮存儲,以備出現問題時查看。RSA公鑰算法描述RSA是一種基于大數模乘的公鑰加密算法,大整數因子分解的難度保證了該算法的安全性。兩個大素數p和q相乘得到乘積n比較容易計算,但從它們的乘積n分解為

2011-10-31 16:37:57

法是可以硬件實現的,并且具有較高的數據加密速度,時鐘頻率可達50 MHz以上【關鍵詞】:神經網絡;;混沌吸引子;;公鑰密碼;;FPGA【DOI】:CNKI:SUN:XDZK.0.2010-02-008

2010-04-24 09:15:41

大神加密WiFi怎么破解密碼,WIFI 密碼破解不開。

2019-01-09 20:11:46

/Decrypt Data Rev. 1 — 26 August 2021。我可以用kb_test加密和解密我的文件,但是如何存儲blobfile 我不能把blobfile放在本地目錄下,是否也可以把blobfile存放在keying或者其他地方,有沒有補丁文件。

2023-04-03 06:24:34

我使用帶有 KMS 的 X-CUBE-SBSFU 包在我的 ST MCU 上執行固件更新。為了驗證固件的真實性,我使用了 ECDSA。但是,我不明白為什么我只需要提供私鑰而不需要提供公鑰。如果我理解

2022-12-15 08:21:11

USB 接口的高效數據加解密系統,采用AES 加密算法。普通IDE 硬盤掛接該系統后 成為安全性極高的加密USB 移動硬盤,其平均數據吞吐率接近普通U 盤,達到10MB/s. 利用MEMS和FPGA設計移動硬盤數據加解密系統勢在必行,但你們知道具體該如何布局嗎?

2019-07-31 07:40:02

/ key_file.write(key) generate_key()函數生成一個新的Fernet密鑰,您確實需要將其保存在安全的地方,如果丟失了密鑰,您將不再能夠解密使用此密鑰加密的數據。 由于

2020-08-07 17:45:24

客戶希望在安全OS端實現如下功能:RSA私鑰的生成與存儲;公鑰的提取(指定私鑰,提取對應的公鑰)指定信息的簽名;對非安全OS傳入的信息進行簽名后,返回簽名結果;信息的加密、解密;對傳入的信息進行加密

2021-12-29 07:39:22

我目前正在嘗試將 ECC 公鑰導入 HSE FW。

OpenSSL 已生成擴展名為“.pem”的私鑰和公鑰。

所以我的問題是,如何將這個 pem 文件轉換成可用于密鑰導入的文件。

2023-05-04 06:13:41

程序代碼比重新發明輪子(在這種情況下是加密)要小得多,也更安全。附件項目是經過修改的Z-Wave門鎖示例應用程序,該示例應用程序演示了如何對Z-Wave固件以外的OTA代碼/數據進行編碼。Z-Wave固件的OTA已在示例應用程序中運行-但必須首先生成加密密鑰。

2022-02-14 07:54:04

文件的路徑(如果 hsm=0)如果使用 HSM(如果 hsm=1),讀卡器插槽 ID”我不太明白提供命令需要什么“許可證文件”。而且,如果不使用 HSM,ST MPU 將如何解密數據文件(OTP 密鑰

2022-12-09 06:25:48

密鑰推導解密密鑰。用公鑰加密的過程叫加密用私鑰解密的過程叫解密用私鑰加密的消息稱為簽名,只有擁有私鑰的用戶可以生成簽名用公鑰解密簽名這一步稱為驗證簽名(驗簽),所...

2021-07-22 07:09:04

:非對稱式加密就是加密和解密所使用的不是同一個密鑰,通常有兩個密鑰,稱為"公鑰"和"私鑰",它們兩個必需配對使用,否則不能打開加密文件。發送雙方A,B事先均生成一堆密匙,然后A將自己的公有密匙發送給B,...

2021-07-19 06:32:17

硬件加密鎖,俗稱“加密狗”,對于加密狗的**大致可以分為三種方法,一種是通過硬件克隆或者復制,第二種是通過Soft ICE等Debug工具調試跟蹤解密,第三種是通過編寫攔截程序修改軟件和加密狗之間

2011-04-16 09:20:33

松下新推出的基于NTRU公鑰算法的加密芯片,采用WLCSP晶片級封裝,使用單線通信,只需要一個GPIO資源,有極高的安全性。產品特點:1、使用NTRU公鑰算法進行授權管理。2、非易失性的鐵電存儲器

2013-05-07 09:46:31

明文,以便您可以使用現有文件格式驗證映像而無需解密密鑰(位于 FUS 映像內) ).這需要以下屬性:用于簽署圖像的公鑰是公開的圖片的頁眉和/或頁腳是純文本否則,如果需要,我可以用我自己的格式包裝,但

2023-01-13 09:16:54

經過某種加密算法之后轉換為密文,加密算法中的參數稱為加密密鑰;密文經過解密算法的變換后恢復為明文,解密算法也有一個密鑰。(2)公鑰密碼1976年,Whitfield Diffie和Martin

2021-07-22 06:31:40

。非對稱加密(Asymmetric Cryptography)為數據的加密與解密提供了一個非常安全的方法,它使用了一對密鑰,公鑰(public key)和私鑰(private key)。私鑰只能由一方

2019-09-23 09:05:02

運算引擎,將一串明碼資料經過加密或編碼(Cryptography)后變成一堆不具意義的亂碼,大幅降低數據傳輸的風險,但資料加密或編碼化是復雜的運算過程,極耗CPU資源,大量加解密資料需求會造成CPU效能

2023-08-28 07:29:03

。由于這些代碼和數據在單片機端沒有副本存在,因此解密者無從猜測算法或竊取數據,從而極大程度上保證了整個軟件系統的安全性。深聯華 特殊加密 技術保持知識產權的安全性,甚至它在 OEM 制造商或分包商手中也是

2013-12-27 14:25:36

詳細介紹Flash型單片機的加密解密方法自Flash技術得到廣泛應用以來,各類單片機制造商紛紛采用了多種不同的芯片加密方法,對比掩膜ROM芯片來說,Flash ROM在線可編程特性使得芯片的加密和解密

2011-10-21 19:59:55

請教下基于STM32對傳輸的數據采用SM2算法或RSA算法進行加密,并且采用硬件方式對私鑰進行保護,請大家指導下怎么實現,謝謝。

2019-06-12 23:37:31

和Profile文件對應用進行簽名后才能發布。

生成密鑰和和證書請求文件

在申請數字證書和Profile文件前,首先需要通過DevEco Studio來生成密鑰和證書請求文件。

密鑰:包含非對稱加密中使用的公鑰

2023-11-28 15:23:27

數據加密和解密,數據加密和解密原理是什么?

隨著Internet 的普及,大量的數據、文件在Internet 傳送,因此在客觀上就需要一種強有力的安

2010-03-19 13:46:12 7031

7031 為了保證自己的數據不被別人非法地竊取,有必要對數據文件進行適當地加密。本程序采取一定的算法,對密碼和數據進行加密,生成一個自解密的EXE文件。這個自解密文件

2010-09-01 11:48:45 1307

1307 DES算法的入口參數有三個:Key、Data、Mode。其中Key為7個字節共56位,是DES算法的工作密鑰;Data為8個字節64位,是要被加密或被解密的數據;Mode為DES的工作方式,有兩種:加密或解密。

2017-12-09 09:10:44 17432

17432

不對稱加密算法不對稱加密算法使用兩把完全不同但又是完全匹配的一對鑰匙—公鑰和私鑰。在使用不對稱加密算法加密文件時,只有使用匹配的一對公鑰和私鑰,才能完成對明文的加密和解密過程。加密明文時采用公鑰加密

2017-12-10 09:54:21 22702

22702 對稱加密算法在加密和解密時使用的是同一個秘鑰;而非對稱加密算法需要兩個密鑰來進行加密和解密,這兩個秘鑰是公開密鑰(public key,簡稱公鑰)和私有密鑰(private key,簡稱私鑰)與對稱

2017-12-10 10:38:10 21398

21398

對稱式加密:解密方式是加密方式的逆運算,即加密和解密使用的是同一個密鑰(初等加密算法)。非對稱式加密:加密和解密需要兩個密鑰進行,這兩個密鑰是公鑰和私鑰(高等加密算法)。

2017-12-10 10:54:50 4971

4971

A提取消息m的消息摘要h(m),并使用自己的私鑰對摘要h(m)進行加密,生成簽名sA將簽名s和消息m一起,使用B的公鑰進行加密,生成密文c,發送給B。

2017-12-10 11:15:44 17160

17160 針對云存儲中密鑰追蹤問題,基于外包解密的屬性加密方案,提出一種新的屬性加密方案。通過在密鑰中加入密鑰因子,生成所有用戶的解密記錄表T,數據擁有者可以隨時監測用戶的解密行為,為檢測惡意散布解密密鑰用戶

2018-02-27 15:24:48 0

0 公鑰密碼體制的基本思想是:密鑰分為加密密鑰E,解密密鑰D和公鑰M。加密密鑰E和公鑰M可以公開,D不能公開。加密時采用以E,M為參數的函數f1(E,M)進行加密,解密時采用以D,M為參數的函數f2(D,M)進行解密。

2018-09-14 09:09:00 3228

3228

TPKE,threshold public key encryption,加解密算法,一個公鑰,多份私鑰。通過TPKE加密后的數據需要多份子秘鑰才能解密。

2018-11-21 10:25:53 3963

3963 加密,是一門歷史悠久的技術,指通過加密算法和加密密鑰將明文轉變為密文,而解密則是通過解密算法和解密密鑰將密文恢復為明文。它的核心是密碼學。數據加密目前仍是計算機系統對信息進行保護的一種最可靠的辦法。它利用密碼技術對信息進行加密,實現信息隱蔽,從而起到保護信息的安全的作用。

2019-01-31 14:24:00 16444

16444 密文策略屬性基加密可以靈活實現¨一對多”加密,尤其是大屬性的屬性基加密,可以攴持任意的屬性全集,因此在云計算、物聯網、大數據等領域有廣泛應用前景。然而,密文策略屬性基加密中冋一個解密私鑰可以對應多個

2021-06-17 14:17:52 6

6 式:對稱加密(也叫私鑰加密)指加密和解密使用相同密鑰的加密算法。具體算法主要有DES算法,3DES算法,TDEA算法,Blowfish算法,RC5算法,IDEA算法。 非對稱加密(公鑰加密):指加密和解密使用不同密鑰的加密算法,也稱為公私鑰加密。具體算法主要有

2021-07-29 17:37:55 2091

2091 “。 對稱式:對稱加密(也叫私鑰加密)指加密和解密使用相同密鑰的加密算法。具體算法主要有DES算法,3DES算法,TDEA算法,Blowfish算法,RC5算法,IDEA算法。 非對稱加密(公鑰加密):指加密和解密使用不同密鑰的加密算法,也稱為公私鑰加密。具體算

2021-09-01 14:47:36 2545

2545 RSA加密與解密

2022-05-26 15:44:21 3

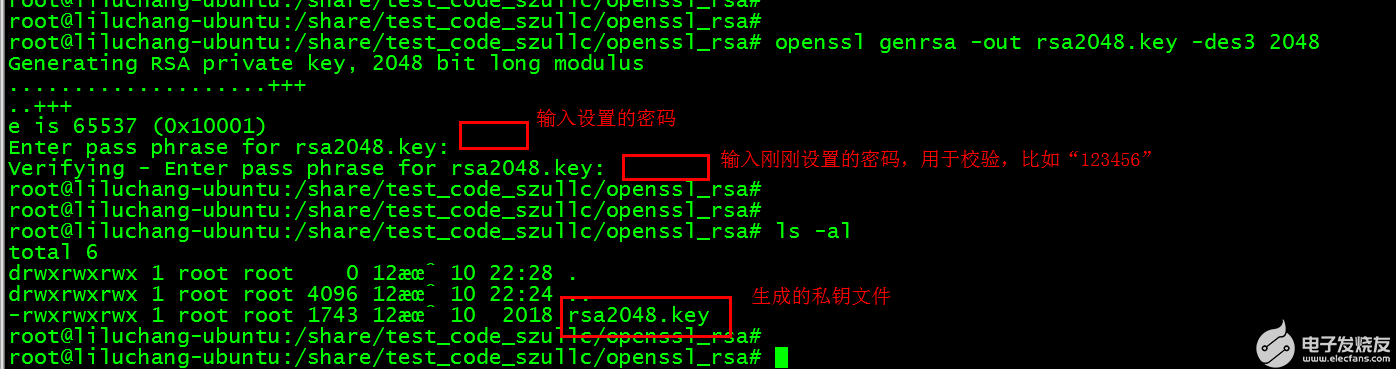

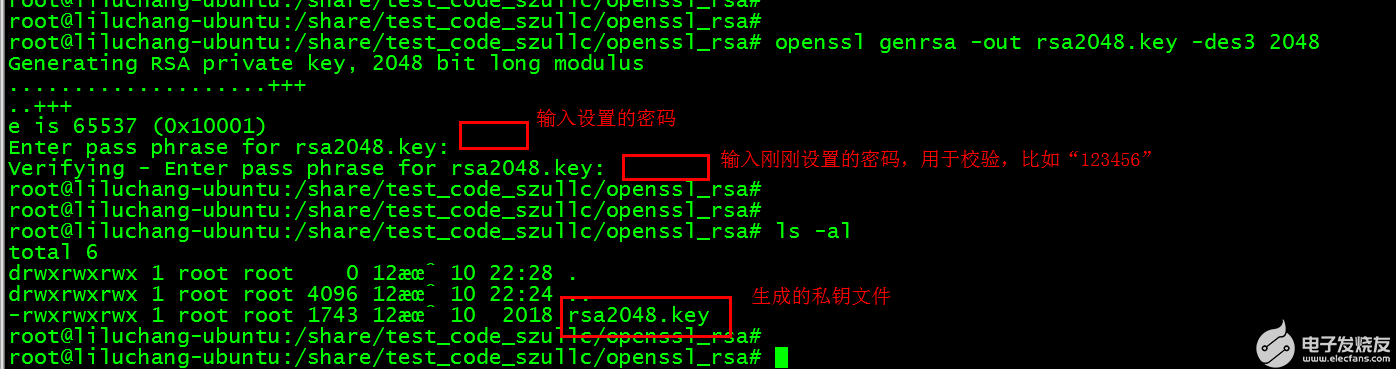

3 【openssl】如何利用openssl命令行快速生成RSA私鑰?

2022-08-31 12:58:19 2684

2684

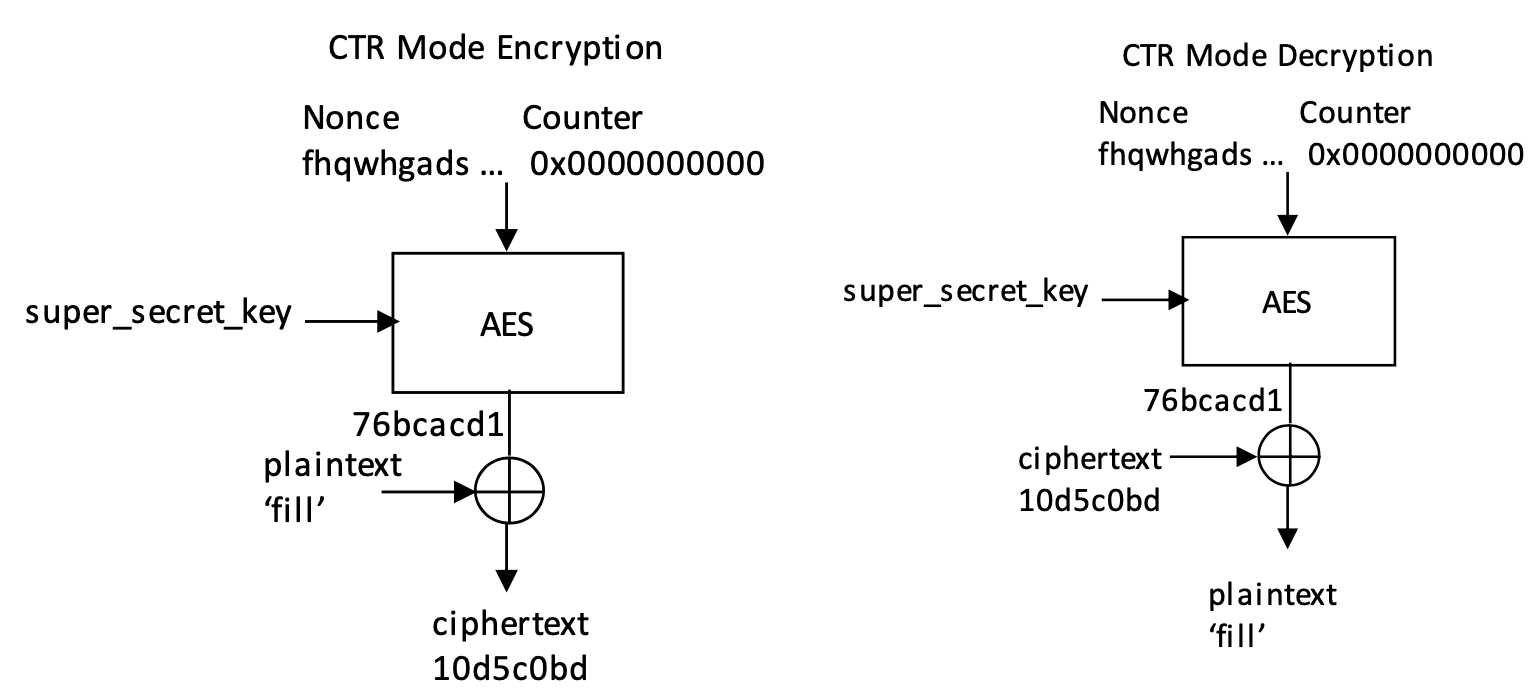

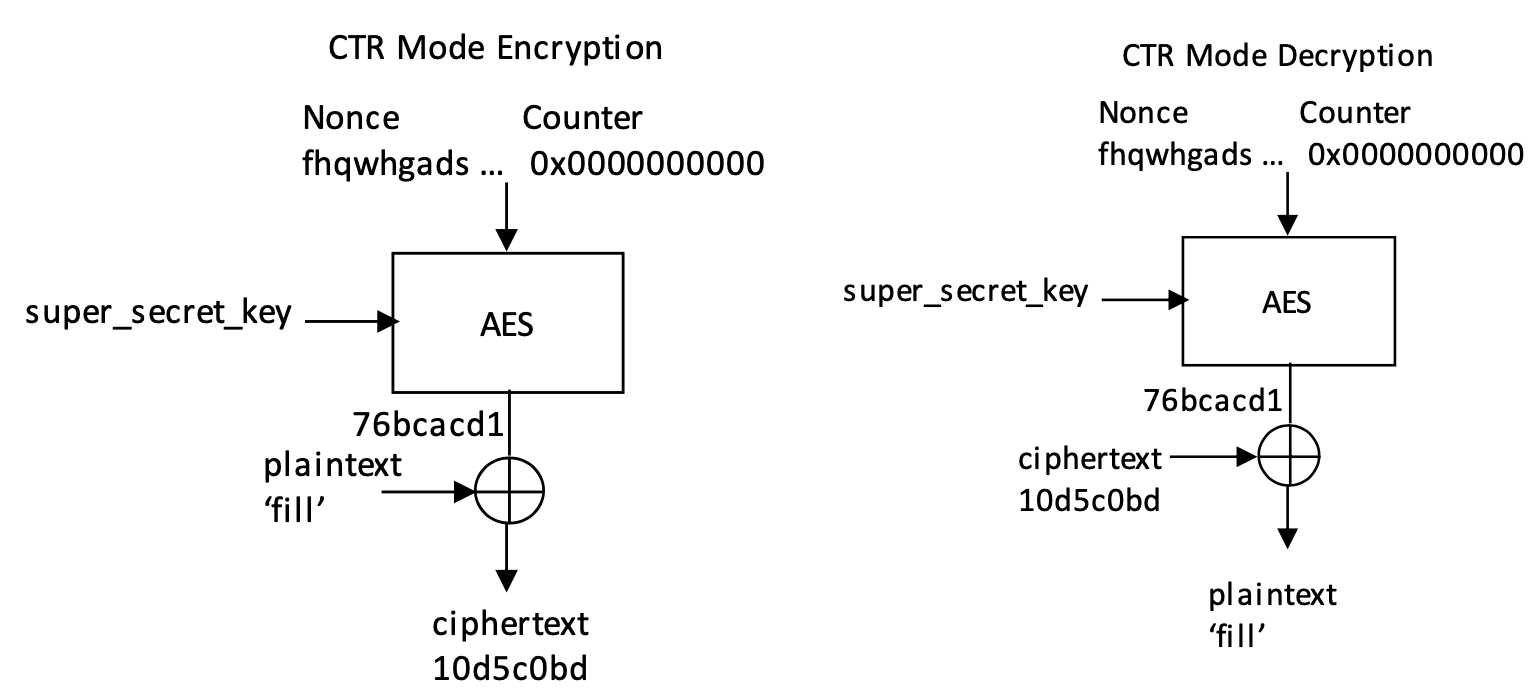

密文可以與使用的初始計數器值(初始化向量)一起存儲或發送,以便以后使用相同的密鑰解密。解密時,將加載初始計數器值,并使用相同的密鑰再次加密以生成相同的密鑰流。此密鑰流與密文進行 XOR 運算,以取消加密操作并恢復明文。

2023-02-07 11:13:16 549

549

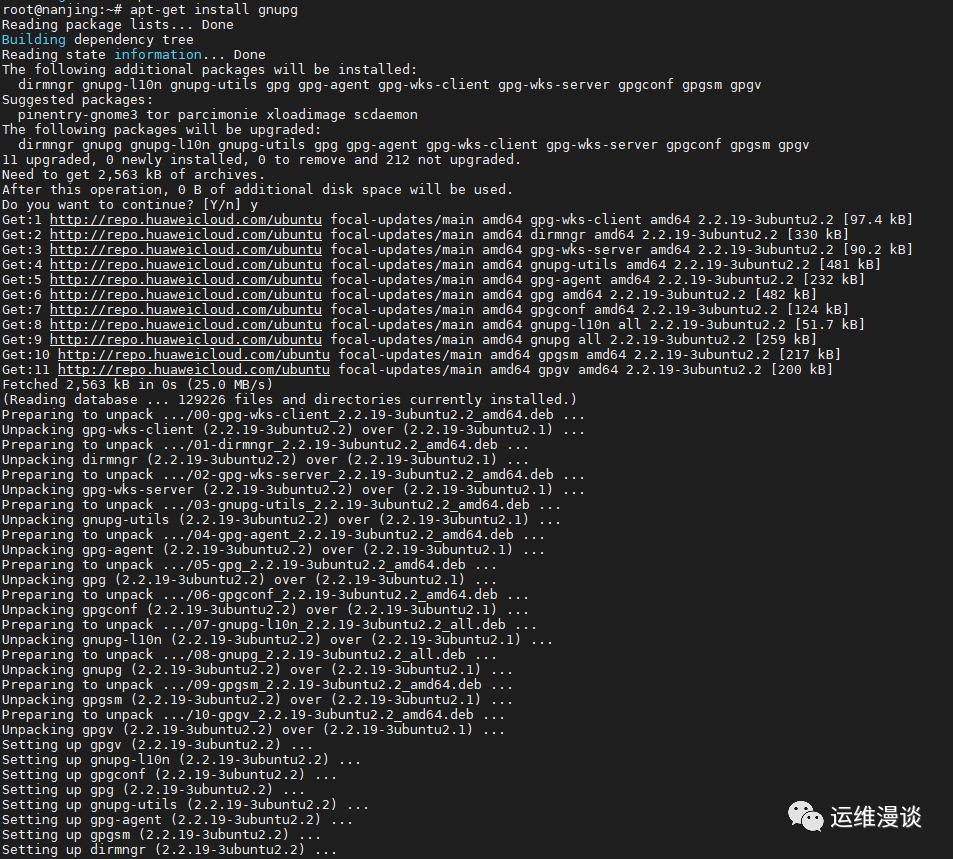

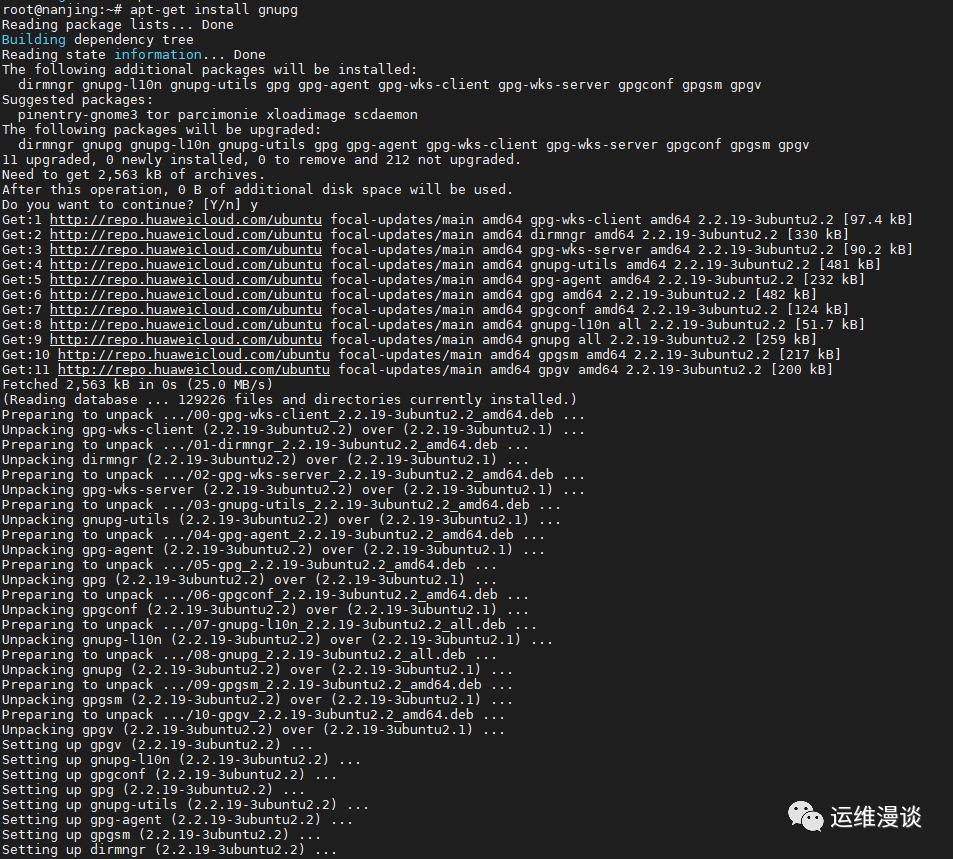

GPG(GNU Privacy Guard)是一種免費的開源加密軟件,用于保護計算機數據的機密性和完整性。

它使用非對稱加密算法,也稱為公鑰加密算法,其中數據被加密和解密時使用不同的密鑰。每個用戶都有一個公鑰和一個私鑰,其中公鑰可以與其他用戶共享,而私鑰應僅由擁有者保持安全。

2023-05-12 14:47:16 1485

1485

非對稱加密(公鑰)是互聯網商務和通信的支柱。它通常用于 Web 上的 SSL 和 TLS 連接。典型的用途是公鑰加密,傳輸中的數據由持有公鑰的任何人加密,但只能由私鑰的持有者解密。另一種用途是數字簽名,其中使用發送方的私鑰對一團數據進行簽名,如果接收方持有公鑰,則可以驗證其真實性。

2023-06-24 17:48:00 640

640

的管理和傳遞困難。 非對稱加密 非對稱加密算法使用一對密鑰,即公鑰和私鑰。公鑰用于加密,私鑰用于解密。常見的非對稱加密算法有RSA、DSA、ECC。非對稱加密算法的優點是密鑰的管理和傳遞相對容易,缺點是加密解密速度較慢。 哈希加密 哈希加密算法

2023-12-04 15:32:46 236

236

電子發燒友App

電子發燒友App

評論