導 讀

回顧 2019 年,設備安全依然是 2019 年物聯網安全的焦點問題:從智能家居設備中的隱私問題到僵尸網絡,乃至全球范圍內基于物聯網僵尸網絡發動的分布式拒絕服務 (DDoS) 攻擊。

未來很長一段時間,物聯網安全威脅都將是最大的安全威脅之一,物聯網安全支出在信息安全整體市場的占比也將快速提升,根據賽迪顧問《2019中國網絡安全發展白皮書》,2018年中國物聯網安全市場規模達到 88.2 億,增速高達 34.7%,明顯高于行業平均增速。

回顧 2019 年,設備安全依然是 2019 年物聯網安全的焦點問題:從智能家居設備中的隱私問題到僵尸網絡,乃至全球范圍內基于物聯網僵尸網絡發動的分布式拒絕服務 (DDoS) 攻擊。

以下是 2019 年值得關注的十大物聯網安全(系列)事件:

一、物聯網設備的系統性安全缺陷和隱私風險

2019 年 1 月份,安全研究人員發現沃爾瑪和百思買等大型零售商銷售的熱門聯網或智能家居設備普遍存在嚴重安全漏洞和隱私問題。送檢的12種不同的物聯網設備均發現安全問題,包括缺少數據加密和缺少加密證書驗證。這些設備包括來自不同制造商的智能相機、智能插頭和安防產品,包括 iHome、Merckry、Momentum、Oco、Practecol、TP-Link、Vivitar、Wyze和Zmodo。這次安全 “體檢” 為整個物聯網行業敲響了警鐘。

二、酒店偷拍攝像頭引發全民恐慌

2019 年,國內影響最大物聯網安全事件非酒店偷拍莫屬。過去兩年間酒店偷拍事件層出不窮,從單體民宿、自如、Airbnb 到威斯汀酒店和皇冠假日酒店都不能幸免,甚至前合肥市公安局長都曾中招。對于有隱私潔癖的用戶來說,幾乎到了要背帳篷去酒店野營的地步了。

面對日益高漲的個人隱私保護需求,各路安全廠商和創業公司紛紛行動起來。除了爆火的 Ping 之外,百度安全 app 和 360 手機衛士都推出了 “偷拍檢測” 功能,但是 APP 端檢測的一個弊端是智能檢測同局域網 (WiFi) 段的偷拍攝像頭,對于獨立聯網和離線攝像頭無能為力,并不能做到百分之百的靠譜,充其量只能算是輔助措施,消費者需要對此有足夠清醒的認識,必要的時候人肉排查+超輕雙人帳篷依然是終極方案。

三、震驚全美的Ring智能門鈴和安防監控頭丑聞

除了酒店,家庭監控攝像頭也不省心。2019 年末,亞馬遜旗下的 Ring 的隱私問題和安全丑聞激增,并且仍在持續發酵中。

作為全球最火的家庭安防硬件產品之一—— Ring 曝出安全漏洞,黑客可以監控用戶家庭,而且 Ring 還會暴露用戶的 WiFi 密碼。大量用戶投訴自己的私生活被黑客傳到網上,甚至還有黑客通過 Ring 攝像頭跟搖籃里的嬰兒打招呼。

更糟糕的是,Ring 的隱私政策也成了眾矢之的。Ring 承認與美國 600 多個警察部門合作,提供用戶視頻。11 月份一些美國參議員要求亞馬遜披露如何確保 Ring 家庭攝像頭的安全性,以及都有誰可以訪問這些錄像。

四、安全漏洞迭出,智能門鎖遭遇安全危機

研究人員在智能門鎖 Smart Deadbolts 中發現了一種流行的智能鎖漏洞,攻擊者可以利用這些漏洞遠程打開門并闖入房屋。智能鎖的制造商 Hickory Hardware 已將補丁程序部署到了 Google Play 商店和 Apple App Store 上受影響的應用程序。這只是 2019 年眾多智能門鎖安全漏洞的冰山一角。

6 月,研究人員警告說,U-tec 制造的智能門鎖 Ultraloq 出現故障,攻擊者可以追蹤該設備的使用地點并完全控制該鎖。

7 月,兩位安全研究人員發現了 ZipaMicro 智能家居三個安全漏洞,如果把它們連接在一起就可能會被濫用,而結果就是導致用戶家的智能門鎖會被輕易打開。(下圖)

國內方面,2018 年國內智能門鎖品牌已超過 3500 個,2019 年市場規模有望突破 200 億元(是的,你沒看錯,一個小小的智能門鎖價值堪比全國信息安全市場的半壁江山了)。雖然經歷年初央視曝光 “小黑盒”、APP 遠程控制漏洞,但是國內智能門鎖硬件、軟件、云端等各個攻擊面的安全問題并未得到更多用戶的重視。相關的安全開發、安全測試檢測(包括白帽子漏洞發掘)、技術標準和規范相對滯后。

一個比較亮眼的進步是 12 月 20 日騰訊發布了《騰訊智能門鎖安全技術要求》,從智能門鎖的終端、通信及云平臺三個層面出發,闡述系統安全等十五項安全技術要求。《要求》中還構建了智能門鎖安全等級體系,為業內廠商、機構和用戶對智能門鎖安全水平的測評提供了一整套操作流程標準。但是考慮到騰訊也是智能家居和智能門鎖市場中的 “玩家”,由騰訊制定的安全標準能否得到廣大智能門鎖廠商的認同和支持,目前還有待觀察。

五、導致物聯網設備大規模“變磚”的惡意軟件

6 月份,一名 14 歲的黑客使用一種名為 Silex 的惡意軟件來欺騙多達 4,000 個不安全的物聯網設備,然后突然關閉了其命令和控制服務器。Silex 將不安全的 IoT 設備作為攻擊目標,使其癱瘓(類似2017年的 BrickerBot 惡意軟件一樣)。Silex 專門針對運行 Linux 或 Unix 操作系統,采用默認或者已知密碼的的物聯網 (IoT) 設備,破壞設備的磁盤分區,刪除其防火墻和網絡配置,并最終使其完全 “變磚”。

六、200萬物聯網攝像頭“裸奔”

聯網攝像頭是蓬勃發展的智慧城市的關鍵組件,同時其安全問題的嚴峻性也日益凸顯。

今年 4 月份,安全研究者披露了可能是迄今最為嚴重的物聯網攝像頭安全漏洞,受影響監控攝像頭數量超過 200 萬個,來自包括 HiChip、TENVIS、SV3C、VStarcam、Wanscam、NEO Coolcam、Sricam、Eye Sight 和 HVCAM 等多個攝像頭廠商。

這些產品都使用了某國內廠商開發的名為 iLnkP2P 的 P2P 通訊組件。該組件包含兩個漏洞,可能使遠程黑客能夠找到并接管設備中使用的易受攻擊的攝像機并監視其所有者。

此外,七月物聯網攝像頭制造商 Swann 修補了其聯網攝像頭中的一個漏洞,該漏洞使遠程攻擊者可以訪問其視頻源。9 月,多達 80 萬個基于 IP 的閉路電視攝像機暴露在零日漏洞攻擊之下,該漏洞可能使黑客能夠訪問監視攝像機,監視和操縱視頻源或植入惡意軟件。

七、智能玩具不再“好玩”

聯網智能玩具仍然不安全。去年 12 月,安全研究人員發現,各種兒童專用的聯網玩具存在很多先天性的安全問題,例如缺少設備配對的身份驗證,以及聯網帳戶缺乏加密。在 2019 年美國黑帽大會上,研究人員展示了 LeapPad Ultimate 兒童教育平板電腦的安全檢測結果,表示該平板電腦存在許多安全問題,包括允許不良行為者跟蹤設備,向孩子發送消息或發起中間人攻擊。

LeapPad 平板電腦的一個應用程序 Pet Chat(寵物聊天)也存在安全問題。Pet Chat 應用程序創建一個 Wi-Fi Ad-Hoc 連接,并使用簡單的 SSID “Pet Chat” 廣播到附近的其他兼容設備。研究人員能夠使用名為 WiGLE 的工具——一個收集不同無線熱點信息的網站,在全球范圍內將位置和其他信息存儲在中央數據庫中,以識別平板電腦。

這意味著 “任何人都可以使用 Pet Chat 通過在公共 Wi-Fi 上找到它們,或跟蹤其設備的 MAC 地址來識別 LeapPads 的位置。

八、兒童智能手表安全問題爆發

與其他物聯網和智能設備類似,兒童智能手表也存在先天性的安全缺陷,例如可以暴露兒童的位置數據和個人信息,從而為各種隱患制造伏筆。

2019 年因安全問題被曝光的智能手表產品包括中國的 M2 智能手表,該智能手表存在的缺陷可能會泄露用戶的個人和 GPS 數據,并允許攻擊者監聽和操縱對話。此外安全研究人員還發現 Smartwatch TicTocTrack 存在大量安全問題,這些問題使黑客能夠跟蹤和呼叫孩子。

更糟糕的是,與其他智能硬件產品類似,智能手表的安全缺陷很有可能是全行業的系統性風險。

九、智能音箱:大熱必死

在亞馬遜、谷歌、阿里、百度等各路人工智能廠商數年風風火火的暖場演出后,2019年智能音箱市場終于迎來總爆發。

但在安全問題上,無論是特斯拉電動車還是智能音箱,一旦被信息安全界關注,終究難逃“大熱必死“的魔咒。

安全研究人員調查發現亞馬遜、谷歌和蘋果的智能音箱存在嚴重的隱私侵犯問題。一份安全報告甚至披露亞馬遜雇傭了數千名審計員來收聽Echo用戶的語音記錄。蘋果的Siri和Google Home也由于類似的原因而受到抨擊,有報道稱Google員工可以識別和捕獲家庭暴力或機密商務電話的聲音。

除此之外,企業高管和商務人士偏愛的差旅神器Bose 降噪耳機,也曾因為竊聽用戶隱私被起訴,指控 Bose 一直在通過 Bose Connect 應用監視用戶,并監聽用戶所有的對話和播放的內容。

總之,音響設備的安全問題和隱私威脅,往往比我們想象的更為可怕。

十、物聯網僵尸網絡野蠻生長

自從 2014 年從冰箱上發動首個物聯網僵尸網絡攻擊后,臭名昭著的 Mirai IoT 物聯網僵尸網絡在 2016 年一戰成名,通過創記錄的 DDoS 攻擊沖垮了包括 Twitter、Netflix 和 Github 等多家大型互聯網站點,導致 “半個美國掉線”,甚至公有云服務商 Akamai 也迫于 Mirai 的淫威停止了對爆料獨立安全博客 KrebsonSecurity 的庇護。

當時,信息安全界和人權組織就曾指出趨勢:物聯網僵尸網絡將取代集權國家成為互聯網言論的終極審查者。基于物聯網僵尸網絡的超大規模 DDoS 攻擊,已經展現了自己在言論審查方面的 “威權”,已經遠超任何一個國家政府的審查能力。甚至在美國這樣一個標榜言論自由的國家,沒有人能夠保護 Krebs 這樣一個享有盛譽的安全技術博客。

2019 年,恐怖的 Mirai 僵尸網絡繼續保持高速增長,同時也改變了其 TTP(戰術、技術和程序)。據研究人員分析,Mirai 的活動在 2018 年第一季度至 2019 年第一季度之間幾乎翻了一番。安全分析人員指出,在過去的一年中,Mirai 擴展了其技術,以瞄準更多的處理器和更多的企業級硬件。

踏入新十年,物聯網安全領域逐漸成熟,但也伴隨著新一波的風險。

就在不久之前,“物聯網安全” 這個術語聽起來還有點自相矛盾。但現在,對物聯網安全重要性的認知已經達到了空前的高度。聯網設備如今已滲透到我們生活的方方面面,從家居到工廠無處不在,惡意黑客如今手握大把形形色色的終端目標。

現在我們就來預測一下,2020年網絡安全領域的貓鼠游戲中會出現些什么。

現在我們就來預測一下,2020年網絡安全領域的貓鼠游戲中會出現些什么。

一.智能樓宇安全問題引人關注

2020 年,智能樓宇安全問題可能會成為設施管理者的首要考慮。Gartner 的調查研究表明,2020 年,80% 的聯網設備與樓宇相關,智能樓宇為對手提供了新的攻擊途徑。但在明年此類攻擊會不會大幅增加的問題上,專家們意見不一。Honeywell Building Solutions 網絡安全全球總監 Mirel Sehic 預期會出現大幅增長。攻擊者可能將樓宇管理系統作為跳板,用以獲取 IT 數據,以及操縱建筑控制。

2013 年塔吉特信用卡數據泄露后,聯網樓宇系統的前景就成了主要的網絡安全顧慮。該事件中,塔吉特的暖通空調供應商被入侵,攻擊者能夠進入其內部網絡,包括其支付系統。僅此一項,黑客就卷走了 4,000 萬信用卡號。

保護樓宇安全的挑戰之一,就是情況常是碎片化的。沒有大玩家現身充當該領域的安全供應商。

二.5G安全開始嶄露頭角

2019 年時,5G 看起來還只是理論上的可能性。上半年,5G 在商展和個別地區展示性現身,但現在,電信公司紛紛開始推出他們的 5G 網絡。

到 2020 年,隨著 5G 部署持續推出,攻擊亦將接踵而至。5G 最終成為基礎協議的前景意味著,從監視和交通攝像頭到車輛的所有東西都會通過該協議連接。這就有可能給攻擊者提供癱瘓社區、城市甚至整個國家的康莊大道了。5G 還可以為主要使用不同無線協議的設備提供連接。比如,5G 可以作為 LPWAN 設備接入云端的回傳線路。

盡管有抗干擾屬性,但與其他無線通信方式一樣,5G 也易于遭受拒絕服務攻擊和阻塞。

電信和基礎設施公司大力推廣 5G 的各種用例,包括工業領域。將 5G 用于關鍵工業過程,產生切實業務影響,是頗具風險的提議。對此,PAS Global 首席信息安全官 Jason Haward-Grau 表示:很多工業環境都部署著過時的遺留設備。惡意黑客將開始針對這些環境,帶來嚴重后果,比如對配置的非授權修改——可致工業過程未按既定方式運轉,因而造成工業事故、斷電,甚至環境災難。

三.托管安全服務市場激增

近些年,很多公司企業開始拋棄獨自管理安全的想法。增長中的一個細分市場就是托管安全服務,Kenneth Research 的研究概要中稱,該細分市場年增長率達到了 15%。

2020 年,托管安全服務市場的增長率還將更高。總體上看,正在進行數字化轉型的很多公司企業,都難以找到足夠的專業人才來處理復雜性不斷增加的網絡安全問題。于是,他們將目光轉向了托管服務。

四.OT網絡安全巨頭重要性日顯

隨著安全儀表系統已成當前攻擊目標的事實曝光,運營技術 (OT) 網絡安全某種程度上已日漸獲得重視。Honeywell 的 Mirel Sehic 預期該趨勢在 2020 年還將繼續加速,因為屆時將有更多的 OT 環境擁抱數字化。

其中一個因素就是這個市場仍不成熟。從安全角度看,OT 領域的現狀類似于十年前的 IT 領域。而十年前,想找到適用 IT 環境的安全標準是很難的。網絡安全人員能夠找到一些 NIST 指南,但想找與之略有差別的適用于特定工業環境的指南,就完全不是那么回事兒了。

這種狀況促成了專注 OT 的組織的興起,比如西門子的 Charter of Trust(信任憲章)和非盈利性基金會 MITRE Engenuity 的 Center for Threat-Informed Defense(威脅知情防御中心)。Howard 預期 2020 年將有更多專注于 OT 網絡標準的組織出現:“在安全問題上,OT 領域比 IT 領域更難。畢竟,在 IT 領域,筆記本 A 與筆記本 B 和服務器 C 之間的差別并不是那么巨大,尤其是在操作系統整合的情況下。但 Rockwell PLC 和 Honeywell 制造系統之間就是天差地別了。”

PAS Global 首席運營官 Mark Carrigan 觀察到,ISA/IEC 62443 和《歐洲網絡指令》之類針對 OT 的安全標準有所增長,NIST、NERC、SANS 和互聯網安全中心這樣的機構也推出了很多針對 OT 的框架。Carrigan在電子郵件中對媒體說道:“2020 年,隨著這些框架和標準的逐步采納,網絡風險將會減小。但是,公司企業采納和驗證這些框架與標準需要消耗一些資源,會增加工業網絡安全開支與復雜性。由于標準和框架的采納相對不成熟,公司企業可能需要評估多個框架采納情況,由此,進一步增加成本與復雜性。”

五.物聯網安全:從設計階段開始

沒有哪個產品設計者會想創建毫無安全性可言的聯網產品。除非他工作的公司難以協調上市時間、成本和客戶體驗。不過,Arm 物聯網服務小組策略副總裁 Charlene Marini 認為,鑒于物聯網安全所獲得的關注度,情況正在不斷改善。她在郵件中透露:物聯網設備制造商和聯網設備部署者會設置功能升級計劃,確保物聯網系統的安全。

這種思維的轉變將意味著,設備制造商開始重視創建受信可連接可管理產品。新的物聯網安全思維模式包括,在設計階段嵌入生命周期管理功能、以安全和隱私原則為前提編寫軟件,以及為部署者提供可用設備更新。對于部署物聯網設備的公司企業而言,這種思維的轉變還涉及引入有經驗的專家幫助管理大規模物聯網網絡。

Marini 的同事,Arm 物聯網云服務高級副總裁兼總經理 Hima Mukkamala 認為,歐盟《通用數據保護條例》和美國《加州消費者隱私法案》這樣的監管規定,將繼續強調物聯網設備中隱私與安全的重要性。

Mimecast 電子犯罪主管 Carl Wearn 持類似觀點。他預期明年物聯網相關網絡風險將隨糟糕的安全與勒索機會上升,并預測與此類聯網設備的使用相關的立法將會增多。Wearn 表示,這種連接性和設備內置安全的普遍缺乏被嚴重忽視了太長時間,公眾對其使用和潛在漏洞利用的意識正在增加。

六.AI炒作繼續,但垂直AI方法興起

網絡安全領域中圍繞人工智能的炒作開始降溫。但別期望情況會有巨大改善。“AI” 這標簽被拍到了幾乎所有東西上,其中很多不過是決策樹、算法或軟件。當然,這并不是說AI沒有巨大的潛力。但真正的術語 “AI” 某種程度上成了沒什么特指的潮詞。

Augury 是一家專注運用工業物聯網傳感器監視機器健康狀況的公司,其策略副總裁 Artem Kroupenev 對 AI 在網絡安全領域的前景保持樂觀。考慮到AI當前的成熟度,為特定用例精心設計的產品,會比采用通用方法制造的產品更加有效。

說到人工智能在網絡安全中的使用,Cerrudo 解釋稱:如果你想提供更好的解決方案,你就必須收窄自己的焦點,著重投入研發。AI 使用持續增長,不斷成熟,用得越有針對性,就會越精確。拓寬范圍只會增加復雜性和降低效率。

-

攝像頭

+關注

關注

60文章

4849瀏覽量

95845 -

物聯網安全

+關注

關注

1文章

111瀏覽量

17252 -

智能門鎖

+關注

關注

17文章

1857瀏覽量

43246

原文標題:2019年十大物聯網安全事件

文章出處:【微信號:tyutcsplab,微信公眾號:智能感知與物聯網技術研究所】歡迎添加關注!文章轉載請注明出處。

發布評論請先 登錄

相關推薦

達實智能榮獲十大數字科技創新產品獎

藍牙AES+RNG如何保障物聯網信息安全

物聯網系統的安全漏洞分析

年中盤點|2024 年全球最熱門的物聯網創新企業

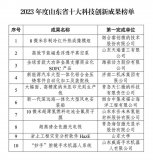

安全光柵十大品牌生產廠家排名榜最新2024年

全國工業互聯網平臺應用十大洞察

度亙核芯榮獲“2023年度中國十大光學產業技術”獎

2019年值得關注的十大物聯網安全事件

2019年值得關注的十大物聯網安全事件

評論