美國(guó)軍方正在加緊努力,通過(guò)在芯片設(shè)計(jì)階段植入防御系統(tǒng)來(lái)保障半導(dǎo)體和電子產(chǎn)品供應(yīng)鏈的安全。2020年5月27日,美國(guó)國(guó)防部高級(jí)研究計(jì)劃局(DARPA)宣布了兩個(gè)由學(xué)術(shù)、商業(yè)和國(guó)防工業(yè)研究人員和工程師組成的團(tuán)隊(duì),來(lái)推進(jìn)其安全芯片設(shè)計(jì)計(jì)劃,這兩個(gè)團(tuán)隊(duì)分別由EDA巨頭Synopsys公司和軍工制造商諾斯羅普·格魯曼公司(Northrop Grumman)牽頭。到此,DARPA終于為歷時(shí)一年之久的“安全硅的自動(dòng)實(shí)施(Automatic Implementation of Secure Silicon,AISS)”項(xiàng)目選中研究團(tuán)隊(duì),來(lái)探索開(kāi)發(fā)新設(shè)計(jì)工具和IP生態(tài)系統(tǒng),以期最終使防御系統(tǒng)有效地整合到芯片設(shè)計(jì)中。

Synopsys公司牽頭的小組成員還包括 ARM公司、波音公司,佛羅里達(dá)大學(xué)網(wǎng)絡(luò)安全研究所,德州農(nóng)工大學(xué),UltraSoC公司,加州大學(xué)圣地亞哥分校;諾斯羅普·格魯曼公司牽頭的小組成員還包括IBM公司、阿肯色大學(xué)和佛羅里達(dá)大學(xué)。“AISS正將安全研究和半導(dǎo)體設(shè)計(jì)領(lǐng)域的領(lǐng)先人才匯聚到一起,專(zhuān)注于一個(gè)具有國(guó)家重要性的問(wèn)題。”AISS 項(xiàng)目經(jīng)理 Serge Leef表示,“AISS將推動(dòng)設(shè)計(jì)生產(chǎn)力的革命性進(jìn)步,并對(duì)美國(guó)電子供應(yīng)鏈安全產(chǎn)生巨大而積極的影響。”

01

競(jìng)爭(zhēng)性“安全引擎”方法解決芯片漏洞

AISS包括兩個(gè)關(guān)鍵技術(shù)領(lǐng)域,以期解決芯片安全漏洞。

第一個(gè)技術(shù)領(lǐng)域涉及開(kāi)發(fā)一個(gè)“安全引擎”,將最新的學(xué)術(shù)研究和商業(yè)技術(shù)融合到一個(gè)可升級(jí)的平臺(tái),用于防御芯片免受攻擊,并提供一個(gè)基礎(chǔ)設(shè)施來(lái)管理這些芯片。

Synopsys 和諾斯羅普·格魯曼將分別開(kāi)發(fā)基于ARM的架構(gòu),其中包括不同方法的“安全引擎”,并證明新架構(gòu)對(duì)其它安全引擎的兼容性,同時(shí)可能包括為未來(lái)美國(guó)國(guó)防部(DoD)相關(guān)應(yīng)用開(kāi)發(fā)高度專(zhuān)業(yè)化引擎。

此外,諾斯羅普·格魯曼將攜手 IBM 尋求進(jìn)一步加強(qiáng)DARPA“電子防御供應(yīng)鏈硬件完整性(Supply Chain Hardware Integrity for Electronics Defense ,SHIELD)” 項(xiàng)目下首次開(kāi)發(fā)的技術(shù)。他們將使用這些技術(shù)作為開(kāi)發(fā)“資產(chǎn)管理基礎(chǔ)設(shè)施(AMI)”的起點(diǎn),以便在芯片整個(gè)生命周期中起到保護(hù)作用。他們的目標(biāo)是使用分布式賬本技術(shù)實(shí)現(xiàn)AMI,該技術(shù)提供了一個(gè)高可用性、基于云的系統(tǒng),能夠管理密鑰、證書(shū)、水印、策略和跟蹤數(shù)據(jù),以確保芯片在設(shè)計(jì)生態(tài)系統(tǒng)中流動(dòng)時(shí)保持安全。

第二個(gè)技術(shù)領(lǐng)域涉及到以高度自動(dòng)化的方式將第一個(gè)研究領(lǐng)域開(kāi)發(fā)的安全引擎技術(shù)集成到片上系統(tǒng)(SOC)平臺(tái)中。在稍后階段,Synopsys 牽頭團(tuán)隊(duì)將利用 EDA 工具將其安全引擎集成到 SoC 平臺(tái)中。實(shí)際上,這第二個(gè)研究領(lǐng)域的重點(diǎn)是執(zhí)行“系統(tǒng)綜合”,或者說(shuō)將AISS開(kāi)發(fā)的“安全感知”EDA工具與來(lái)自 Synopsys、ARM 和UltraSoc的現(xiàn)成商用 IP 結(jié)合起來(lái)。這將使芯片設(shè)計(jì)人員為 AISS 工具指定功率、面積、速度和安全(PASS)約束,然后根據(jù)應(yīng)用目標(biāo)自動(dòng)生成最佳實(shí)現(xiàn)。

02

AISS項(xiàng)目背景

AISS項(xiàng)目于2019年4月發(fā)布,是美國(guó)“電子復(fù)興計(jì)劃(ERI)”第二階段啟動(dòng)的項(xiàng)目之一。ERI第二階段目標(biāo)是推動(dòng)美國(guó)本土半導(dǎo)體制造業(yè)實(shí)現(xiàn)可靠的專(zhuān)用電路,并最終惠及國(guó)防和商業(yè)應(yīng)用。此外,DARPA在今年4月初對(duì)電子復(fù)興計(jì)劃(ERI)進(jìn)行了更新,提出了四個(gè)關(guān)鍵的發(fā)展領(lǐng)域:三維異構(gòu)集成、新材料和器件、專(zhuān)用功能以及設(shè)計(jì)和安全,三維異構(gòu)、專(zhuān)用及安全被重點(diǎn)關(guān)注。在更新之前ERI所設(shè)項(xiàng)目分別與材料和集成、架構(gòu)以及設(shè)計(jì)三個(gè)研究方向?qū)R。更新后ERI所設(shè)項(xiàng)目重新分類(lèi)分別與四個(gè)關(guān)鍵的發(fā)展領(lǐng)域?qū)R。AISS從原先的“設(shè)計(jì)”方向劃分到新的 “設(shè)計(jì)和安全”方向。

AISS旨在將可擴(kuò)展的防御機(jī)制嵌入芯片設(shè)計(jì)的過(guò)程自動(dòng)化,同時(shí)允許設(shè)計(jì)師權(quán)衡經(jīng)濟(jì)性與安全性,最大化設(shè)計(jì)生產(chǎn)力。AISS項(xiàng)目,為期4年,分為15個(gè)月、18個(gè)月、15個(gè)月三個(gè)階段,包含兩個(gè)技術(shù)領(lǐng)域:1)安全,芯片安全包括設(shè)計(jì)安全及制造后安全,涉及安全引擎、資產(chǎn)管理基礎(chǔ)設(shè)施及安全I(xiàn)P三個(gè)研究方向;2)平臺(tái),可自定義模塊的集成安全子系統(tǒng),涉及核心平臺(tái)、平臺(tái)基礎(chǔ)設(shè)施及組合集成三個(gè)研究方向。兩個(gè)領(lǐng)域的執(zhí)行者在合同授予前必須簽訂聯(lián)合承包商協(xié)議(ACAs),以便“領(lǐng)域1”開(kāi)發(fā)的工具、IP和方法可以用于“領(lǐng)域2”。項(xiàng)目招募分別基于ARM和RISC-V(至少此兩種架構(gòu))的解決方案,此次選中的團(tuán)隊(duì)探索基于ARM的解決方案。

隨著網(wǎng)絡(luò)連接設(shè)備的普及化,國(guó)家及經(jīng)濟(jì)利益相關(guān)者將注意力轉(zhuǎn)移到數(shù)字集成電路芯片上,這些芯片能夠?qū)崿F(xiàn)跨軍事和商業(yè)應(yīng)用領(lǐng)域的復(fù)雜功能。目前的芯片安全相關(guān)的漏洞集中在四個(gè)方面:邊信道攻擊、反向工程、供應(yīng)鏈攻擊以及惡意硬件。通過(guò)開(kāi)發(fā)一個(gè)設(shè)計(jì)工具和IP生態(tài)系統(tǒng)(包括工具供應(yīng)商、芯片開(kāi)發(fā)商、IP許可方和開(kāi)放源碼社區(qū)),AISS項(xiàng)目試圖將安全能力低成本集成到芯片設(shè)計(jì)中,最終實(shí)現(xiàn)可擴(kuò)展的片上安全普及化。

-

半導(dǎo)體

+關(guān)注

關(guān)注

334文章

27571瀏覽量

220493 -

芯片設(shè)計(jì)

+關(guān)注

關(guān)注

15文章

1024瀏覽量

54942 -

供應(yīng)鏈

+關(guān)注

關(guān)注

3文章

1682瀏覽量

38961

原文標(biāo)題:【領(lǐng)域前沿?微】美國(guó)國(guó)防部高級(jí)研究計(jì)劃局選擇團(tuán)隊(duì)推進(jìn)半導(dǎo)體供應(yīng)鏈的安全性研究

文章出處:【微信號(hào):gh_22c5315861b3,微信公眾號(hào):戰(zhàn)略科技前沿】歡迎添加關(guān)注!文章轉(zhuǎn)載請(qǐng)注明出處。

發(fā)布評(píng)論請(qǐng)先 登錄

相關(guān)推薦

對(duì)稱(chēng)加密技術(shù)有哪些常見(jiàn)的安全漏洞?

物聯(lián)網(wǎng)系統(tǒng)的安全漏洞分析

高通警告64款芯片存在“零日漏洞”風(fēng)險(xiǎn)

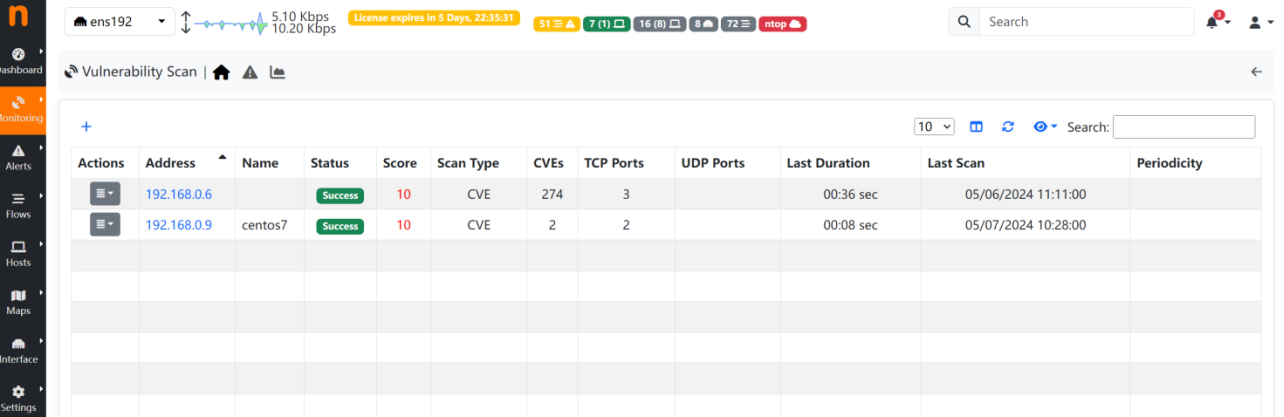

如何使用 IOTA?分析安全漏洞的連接嘗試

漏洞掃描一般采用的技術(shù)是什么

漏洞掃描的主要功能是什么

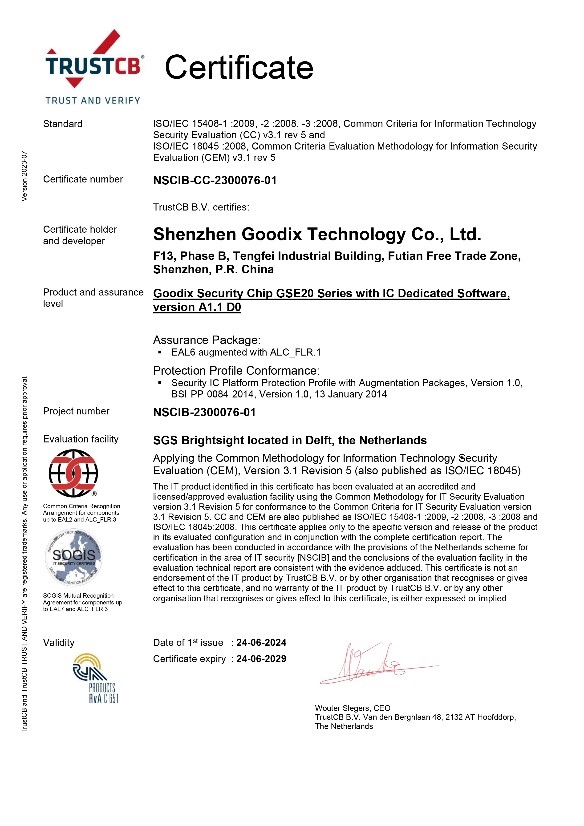

再獲突破!匯頂科技新一代安全芯片榮獲CC EAL6+安全認(rèn)證

艾體寶干貨 網(wǎng)絡(luò)安全第一步!掃描主機(jī)漏洞!

從CVE-2024-6387 OpenSSH Server 漏洞談?wù)勂髽I(yè)安全運(yùn)營(yíng)與應(yīng)急響應(yīng)

工業(yè)以太網(wǎng)安全性分析及防護(hù)措施

微軟確認(rèn)4月Windows Server安全更新存在漏洞,或致域控問(wèn)題

“新一代”漏洞掃描管理系統(tǒng):脆弱性管理平臺(tái)提高自身健壯性

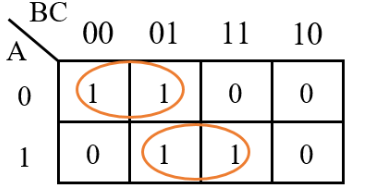

競(jìng)爭(zhēng)與冒險(xiǎn)產(chǎn)生的原因,判斷方法和避免競(jìng)爭(zhēng)與冒險(xiǎn)的方法

競(jìng)爭(zhēng)性“安全引擎”方法解決芯片漏洞

競(jìng)爭(zhēng)性“安全引擎”方法解決芯片漏洞

評(píng)論