題目來源:看雪CTF題庫馬到成功

題目:安裝包9.apk,要求獲得flag

知識點:Andorid代碼基本分析能力、Base64解碼

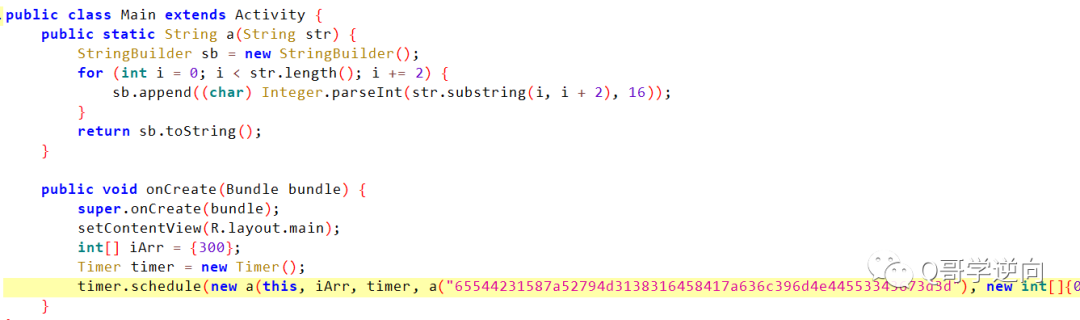

拿到APK安裝后,屏幕下方一直在刷打印,一段時間后沒打印了,所以只能拿JADX打開APK去分析,如下入口代碼其光亮處創建定時器,其創建一個a類的第四個參數為調用本地a方法的返回值,直接AS計算得到“eTB1XzRyM181dXAzcl9mNDU3Cg==”,再注意下第二個參數iArr數組第一個成員值為300,第五個參數為一數組其第一個成員值為0。

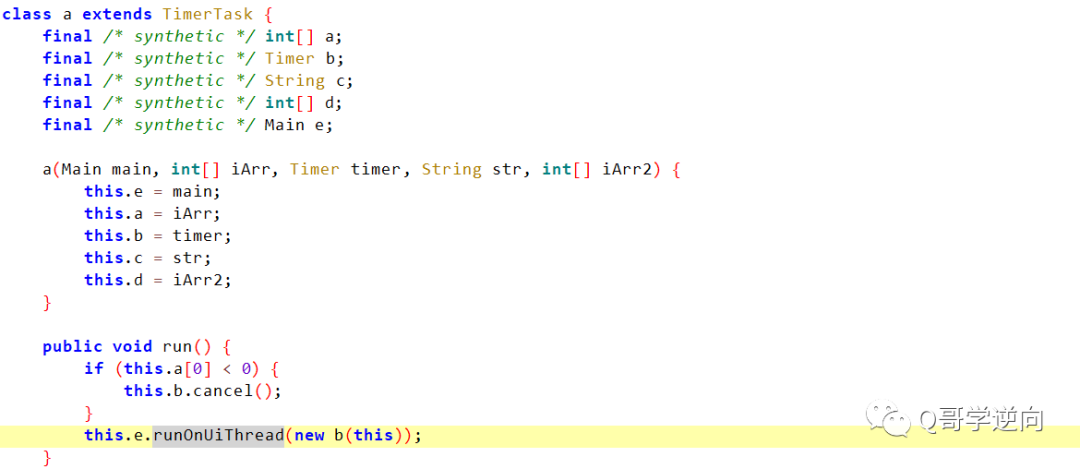

跟蹤a類代碼,如下在run中創建了b類,注意當a[0]為0則退出,a[0]的初始值是傳下來的300。

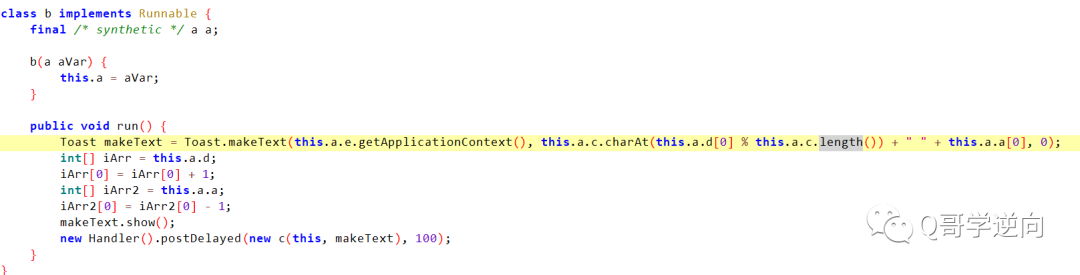

再看下b類代碼如下,光亮處就是我們的在APK界面看到的打印,它是循環顯示單個字符+當前count個數,然后count--,index++。在b類最后調用了c類,這是一個延遲調用函數。

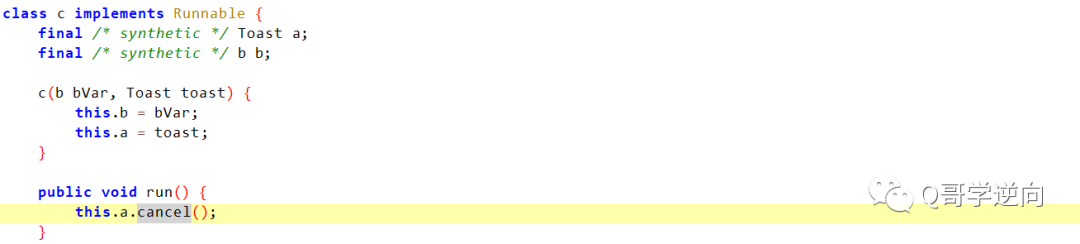

查看c類代碼,基本沒啥有用代碼。

再解壓apk發現也沒有so。看著“eTB1XzRyM181dXAzcl9mNDU3Cg==”最后兩個等號,想到了base64,在線做下base64解碼,也能解出答案“y0u_4r3_5up3r_f457”,提交下,居然對了,一臉茫然。

責任編輯:xj

原文標題:逆向基礎題九:獲取Flag

文章出處:【微信公眾號:Linux逆向】歡迎添加關注!文章轉載請注明出處。

-

Flag

+關注

關注

0文章

12瀏覽量

8151 -

apk

+關注

關注

0文章

23瀏覽量

4963

原文標題:逆向基礎題九:獲取Flag

文章出處:【微信號:Reverse16,微信公眾號:Q哥學逆向】歡迎添加關注!文章轉載請注明出處。

發布評論請先 登錄

相關推薦

window 10系統生成的安裝包程序在win7上運行,我生成時也選了配置win7,但是還是報需要win10以上配置系統

Xilinx_Vivado_SDK的安裝教程

解題 安裝包9.apk,要求獲得flag

解題 安裝包9.apk,要求獲得flag

評論