提升計算機和網(wǎng)絡安全性的一個主要原則,就是盡可能減少系統(tǒng)中可被攻擊入侵的位面。此外在虛擬化的處理上,也需要結合軟硬件的附加安全層,輔以全面的檢測與保護特性。為了打造一個更加統(tǒng)一的體系,微軟想到了為 Windows 搭配 Pluton 安全處理器,并且向 AMD、英特爾和高通伸出了橄欖枝。

據(jù)悉,在 Xbox 主機和 Azure Sphere 生態(tài)系統(tǒng)中率先得到應用的 Pluton 安全處理器,可實現(xiàn)類似于可信平臺模塊(TPM)的全棧芯片到云安全特性。

過去十多年時間里,TPM 一直是服務器安全性的一個重要組成部分,為安全密鑰和其它驗證系統(tǒng)完整性的元數(shù)據(jù)提供了物理存儲空間。

此外在移動市場,內置 TPM 方案允許展開其它形式的安全驗證,比如 Windows Hello 生物識別和 Bitlocker 加密。

然而微軟指出,隨著時間的推移,這些系統(tǒng)中的物理 TPM 模塊已成為現(xiàn)代安全設計的薄弱環(huán)節(jié)。

具體說來是,在獲得了對系統(tǒng)的物理訪問權限之后,TPM 模塊將變得毫無用處,導致傳輸中的數(shù)據(jù)被劫持(或發(fā)動中間人攻擊)。

更糟糕的是,由于 TPM 是大多數(shù)服務器環(huán)境中的一個可選組件,因此物理模塊到 CPU 的數(shù)據(jù)路徑,也成為了一個重要的攻擊位面。

有鑒于此,微軟希望能夠與 AMD、英特爾、高通之類的芯片制造商共同推進 Pluton 安全處理器項目,以將與 TPM 等效的產(chǎn)品直接納入未來每臺 Windows PC 的芯片中。

推廣初期,Pluton 架構將模擬成一個 TPM 模塊,以兼容現(xiàn)有的安全協(xié)議套件。但由于其已內置于芯片之中,則可大幅降低任何潛在的物理攻擊位面。

之后 Pluton 體系架構還有望啟用 TPM 功能的超集,且微軟強調了獨特的 SHACK 安全硬件密碼技術(使安全密鑰永遠不會暴露在硬件環(huán)境之外)。

最終通過與社區(qū)之間的廣泛合作(比如 Open Cute / Cerberus 項目)來啟用基于根信任的固件身份驗證。

據(jù)悉,上述三家芯片制造商均已將 Pluton 作為首個安全保護層,不過芯片廠家自家的技術可以更沉底一些(比如 AMD 的 PSP 方案)。

鑒于目前 AMD 已經(jīng)同微軟合作開發(fā)了面向主機平臺的 Pluton 產(chǎn)品,它與其它技術(比如安全加密虛擬化)一起出現(xiàn)在 AMD 的消費 / 企業(yè)級芯片中,應該也不是一件難事。

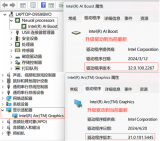

至于英特爾,其表示與微軟保持著長期的合作伙伴關系,這有助于 Pluton 安全處理器技術的順利整合,但拒絕披露可能的時間表。

最后,從某種意義上來說,高通的加入是有些出乎意料的。但 Pluton 與蘋果公司的 T2 安全芯片,顯然存在著許多相似之處。早前發(fā)布的 Apple Silicon Mac,就已在 M1 處理器中集成了相關功能。

責任編輯:haq

-

處理器

+關注

關注

68文章

19336瀏覽量

230195 -

微軟

+關注

關注

4文章

6609瀏覽量

104157 -

amd

+關注

關注

25文章

5474瀏覽量

134276 -

英特爾

+關注

關注

61文章

9982瀏覽量

171939

發(fā)布評論請先 登錄

相關推薦

英特爾發(fā)布酷睿Ultra 200S系列臺式機處理器

英特爾發(fā)布至強6性能核處理器

英特爾發(fā)布至強6處理器產(chǎn)品

英特爾挖角臺積電工程師,芯片代工戰(zhàn)局升溫

使用STM32F407ZGT6的設備無法連接到AMD處理器的電腦上,怎么處理?

采用144核,能效提升66%!英特爾至強6處理器震撼上市,加速數(shù)據(jù)中心升級

英特爾首款至強6處理器上市

在英特爾酷睿Ultra處理器上優(yōu)化和部署YOLOv8模型

谷歌數(shù)據(jù)中心處理器市占率躍升,超越AMD僅次于英偉達和英特爾

英特爾酷睿Ultra處理器突破500個AI模型優(yōu)化

Cirrus Logic與英特爾和微軟在全新的PC參考設計上進行合作

英特爾至強處理器優(yōu)化升級,助力打造未來高能效數(shù)據(jù)中心

英特爾和AMD處理器的區(qū)別和特點

AMD在CES 2024上宣布推出一系列新處理器AMD Ryzen 8040系列

微軟推出安全處理器 向AMD、英特爾和高通伸出橄欖枝

微軟推出安全處理器 向AMD、英特爾和高通伸出橄欖枝

評論