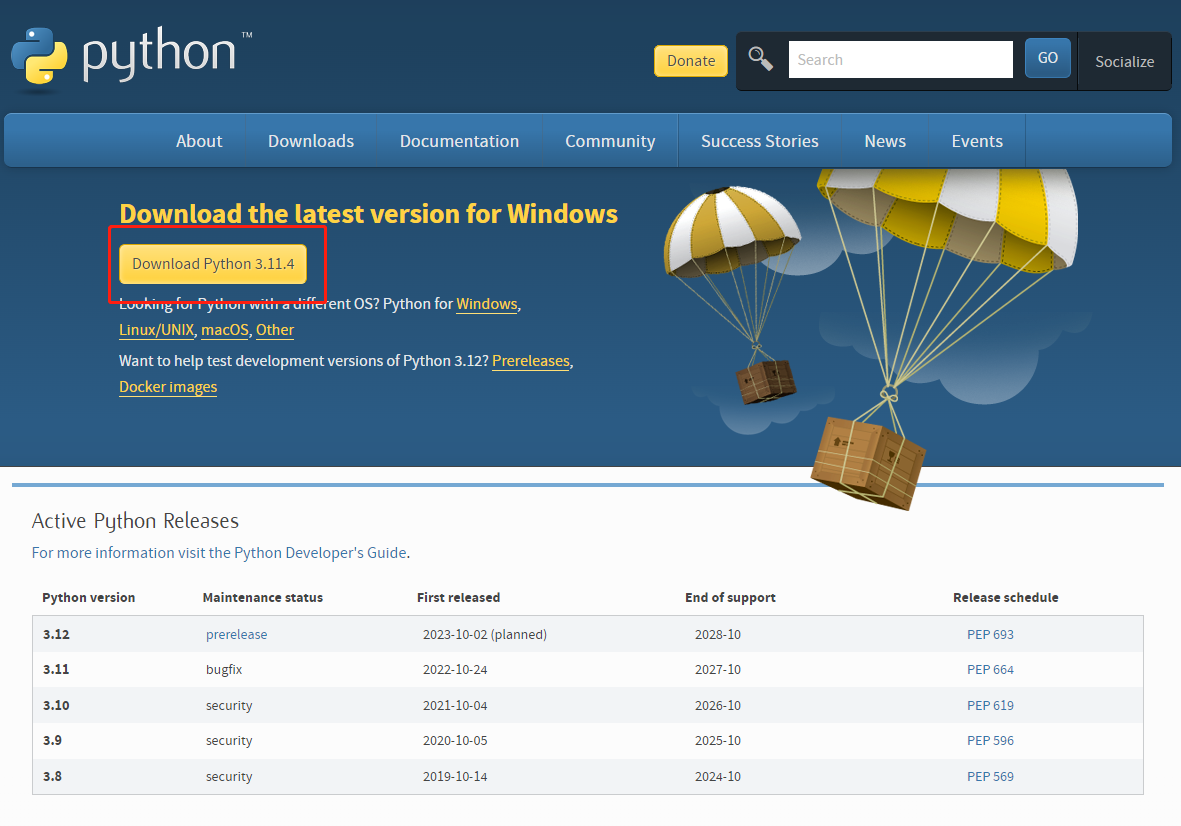

Python已經成為全球最受歡迎的編程語言之一。原因當然是Python簡明易用的腳本語法,只需把一段程序放入.py文件中,就能快速運行。

而且Python語言很容易上手模塊。比如你編寫了一個模塊my_lib.py,只需在調用這個模塊的程序中加入一行import my_lib即可。

這樣設計的好處是,初學者能夠非常方便地執行命令。但是對攻擊者來說,這等于是為惡意程序大開后門。

尤其是一些初學者將網上的Python軟件包、代碼下載的到本地~/Downloads文件夾后,就直接在此路徑下運行python命令,這樣做會給電腦帶來極大的隱患。

別再圖方便了

為何這樣做會有危險?首先,我們要了解Python程序安全運行需要滿足的三個條件:

系統路徑上的每個條目都處于安全的位置;

“主腳本”所在的目錄始終位于系統路徑中;

若python命令使用-c和-m選項,調用程序的目錄也必須是安全的。

如果你運行的是正確安裝的Python,那么Python安裝目錄和virtualenv之外唯一會自動添加到系統路徑的位置,就是當前主程序的安裝目錄。

這就是安全隱患的來源,下面用一個實例告訴你為什么。

如果你把pip安裝在/usr/bin文件夾下,并運行pip命令。由于/usr/bin是系統路徑,因此這是一個非常安全的地方。

但是,有些人并不喜歡直接使用pip,而是更喜歡調用/path/to/python -m pip。

這樣做的好處是可以避免環境變量$PATH設置的復雜性,而且對于Windows用戶來說,也可以避免處理安裝各種exe腳本和文檔。

所以問題就來了,如果你的下載文件中有一個叫做pip.py的文件,那么你將它將取代系統自帶的pip,接管你的程序。

下載文件夾并不安全

比如你不是從PyPI,而是直接從網上直接下載了一個Python wheel文件。你很自然地輸入以下命令來安裝它:

~$ cd Downloads ~/Downloads$ python -m pip install 。/totally-legit-package.whl

這似乎是一件很合理的事情。但你不知道的是,這么操作很有可能訪問帶有XSS JavaScript的站點,并將帶有惡意軟件的的pip.py到下載文件夾中。

下面是一個惡意攻擊軟件的演示實例:

~$ mkdir attacker_dir ~$ cd attacker_dir ~/attacker_dir$ echo ‘print(“lol ur pwnt”)’ 》 pip.py ~/attacker_dir$ python -m pip install requests lol ur pwnt

看到了嗎?這段代碼生成了一個pip.py,并且代替系統的pip接管了程序。

設置$PYTHONPATH也不安全

前面已經說過,Python只會調用系統路徑、virtualenv虛擬環境路徑以及當前主程序路徑

你也許會說,那我手動設置一下 $PYTHONPATH 環境變量,不把當前目錄放在環境變量里,這樣不就安全了嗎?

非也!不幸的是,你可能會遭遇另一種攻擊方式。下面讓我們模擬一個“脆弱的”Python程序:

# tool.py try: import optional_extra except ImportError: print(“extra not found, that‘s fine”)

然后創建2個目錄:install_dir和attacker_dir。將上面的程序放在install_dir中。然后cd attacker_dir將復雜的惡意軟件放在這里,并把它的名字改成tool.py調用的optional_extra模塊:

# optional_extra.py print(“lol ur pwnt”)

我們運行一下它:

~/attacker_dir$ python 。./install_dir/tool.py extra not found, that’s fine

到這里還很好,沒有出現任何問題。

但是這個習慣用法有一個嚴重的缺陷:第一次調用它時,如果$PYTHONPATH以前是空的或者未設置,那么它會包含一個空字符串,該字符串被解析為當前目錄。

讓我們再嘗試一下:

~/attacker_dir$ export PYTHONPATH=“/a/perfectly/safe/place:$PYTHONPATH”; ~/attacker_dir$ python 。./install_dir/tool.py lol ur pwnt

看到了嗎?惡意腳本接管了程序。

為了安全起見,你可能會認為,清空$PYTHONPATH總該沒問題了吧?Naive!還是不安全!

~/attacker_dir$ export PYTHONPATH=“”; ~/attacker_dir$ python 。./install_dir/tool.py lol ur pwnt

這里發生的事情是,$PYTHONPATH變成空的了,這和unset是不一樣的。

因為在Python里,os.environ.get(“PYTHONPATH”) == “”和os.environ.get(“PYTHONPATH”) == None是不一樣的。

如果要確保$PYTHONPATH已從shell中清除,則需要使用unset命令處理一遍,然后就正常了。

設置$PYTHONPATH曾經是設置Python開發環境的最常用方法。但你以后最好別再用它了,virtualenv可以更好地滿足開發者需求。如果你過去設置了一個$PYTHONPATH,現在是很好的機會,把它刪除了吧。

如果你確實需要在shell中使用PYTHONPATH,請用以下方法:

export PYTHONPATH=“${PYTHONPATH:+${PYTHONPATH}:}new_entry_1” export PYTHONPATH=“${PYTHONPATH:+${PYTHONPATH}:}new_entry_2”

在bash和zsh中,$PYTHONPATH變量的值會變成:

$ echo “${PYTHONPATH}” new_entry_1:new_entry_2

如此便保證了環境變量$PYTHONPATH中沒有空格和多余的冒號。

如果你仍在使用$PYTHONPATH,請確保始終使用絕對路徑!

另外,在下載文件夾中直接運行Jupyter Notebook也是一樣危險的,比如jupyter notebook ~/Downloads/anything.ipynb也有可能將惡意程序引入到代碼中。

預防措施

最后總結一下要點。

如果要在下載文件夾~/Downloads中使用Python編寫的工具,請養成良好習慣,使用pip所在路徑/path/to/venv/bin/pip,而不是輸入/path/to/venv/bin/python -m pip。

避免將~/Downloads作為當前工作目錄,并在啟動之前將要使用的任何軟件移至更合適的位置。

了解Python從何處獲取執行代碼非常重要。賦予其他人執行任意Python命令的能力等同于賦予他對你電腦的完全控制權!

希望以上文字對初學Python的你有所幫助。

原文標題:別這樣直接運行Python命令,否則電腦等于“裸奔”

文章出處:【微信公眾號:人工智能與大數據技術】歡迎添加關注!文章轉載請注明出處。

責任編輯:haq

-

編程

+關注

關注

88文章

3637瀏覽量

93927 -

python

+關注

關注

56文章

4807瀏覽量

84976

原文標題:別這樣直接運行Python命令,否則電腦等于“裸奔”

文章出處:【微信號:TheBigData1024,微信公眾號:人工智能與大數據技術】歡迎添加關注!文章轉載請注明出處。

發布評論請先 登錄

相關推薦

利用.func命令運行仿真的方法

使用Python進行串口通信的案例

對比Python與Java編程語言

電腦是已經安裝了python2.7,為什么打開GUI的script window時,一直提示未找到python2.7?

APM32F411板的python+pyocd命令行操作

使用Python搭建簡易本地http服務器,升級WIPI模組

使用labview調用python運行一段時間后,報錯

pytorch怎么在pycharm中運行

工頻電機低頻運行有什么隱患

ubuntu下(python ver 2.7.6)運行python demo_server.py后無反應怎么解決?

編譯ESP-AT工程,運行python build.py install命令提示符遇到的疑問求解

舞動監測裝置—未雨綢繆,保障電網安全可靠運行

這樣運行Python命令會給電腦帶來極大的隱患

這樣運行Python命令會給電腦帶來極大的隱患

評論