作者:Marc Canel,Imagination公司戰略與安全部門副總裁

物聯網(IoT)世界的一大特征就是有大量的設備需要從它們操作的環境中采集數據,并將這些信息上傳到網絡中或云端的分析系統。這些設備分布在整個網絡的邊緣,有時它們具備通信的能力,在其他一些情況下它們則是通過邊緣節點將數據上傳給分析系統。創建的數據是關于環境的(比如溫度、速度等),也可以是設備或系統操作的原始數據。

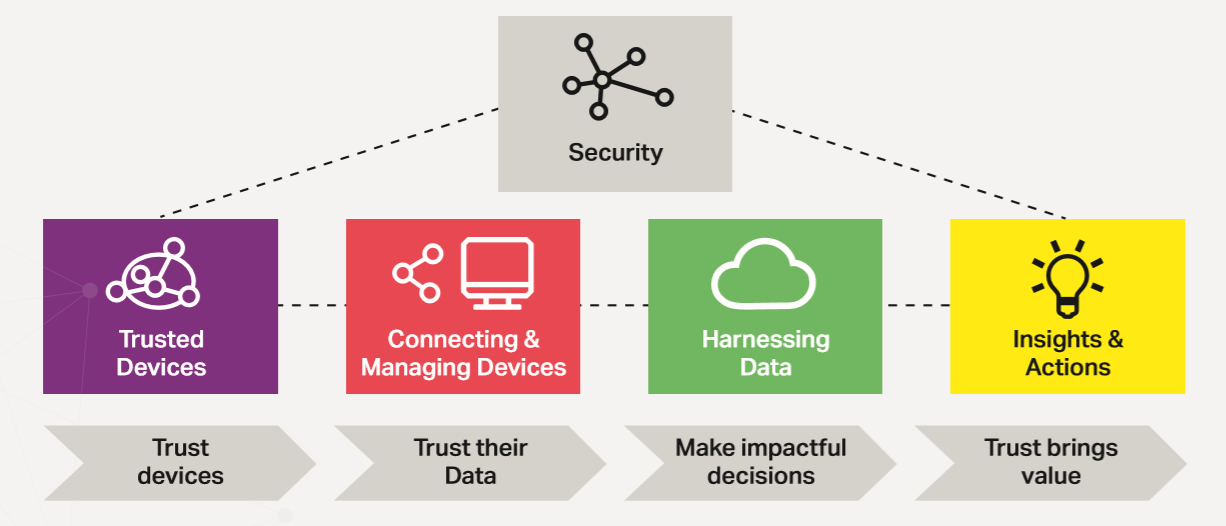

分析應用程序會處理大量的數據,它們根據這些數據做出決策,這些決策將會影響系統以及用戶的安全,決策背后的財務考慮可能是相當重要的。數據起著關鍵性的作用,它是信任的基礎,如果數據不可靠的話那么也就沒有多大價值。昂貴且復雜的系統在做出安全或操作的決策時需要信任它們處理的數據,對數據的信任會給所有系統帶來價值。對物聯網設備數據的有效依賴是建立在從設備開始的安全框架的基礎上,可信任設備才會上傳可信任的數據。

安全,身份認證以及服務提供商

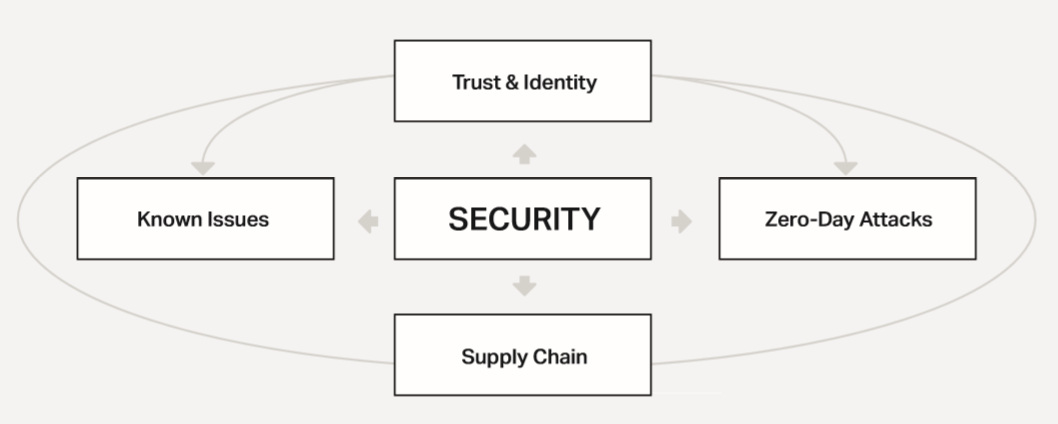

提供高價值成功服務是建立在穩健的安全模型上的,它們會平衡安全成本和服務的需求,平衡用戶以及需要處理的數據。身份認證似乎總是攻擊的目標,比如用戶、應用或者設備的身份認證。身份的竊取不僅限于消費者,它會影響物聯網系統的多個方面。

身份認證是安全系統的基本組成部分,它是一個復雜的概念,必須要從多個維護來實現。它是整個生態系統中各個角色間建立信任的方式,推動著供應鏈以及產品操作安全的發展。

建立設備的身份認證

物聯網設備的身份認證是所有組件的聚合信息,一個設備通常包括多個構建模塊,一些是物理存在的,一些則是邏輯的。整個板卡由主要的應用處理器以及其他組件(比如DSP、GPU、NNA)組成,因此很多這些模塊將嵌套在其他模塊中。

板卡作為一個整體具有一個身份,單個的應用程序處理器也具備一個身份。軟件包括設備驅動、管理程序、運行操作系統和應用的虛擬機,這些組件都分別具備一個身份。

? 身份是一個綜合性的標識——基于設備的所有功能模塊

? 分布式——包括供應鏈內的所有參與者,直到結束

設備中的每個組件,無論是物理的還是邏輯的都有自己的屬性,它可能已經獲得認證,也可能依賴其他組件,它包含的數據可能表示標準的身份認證,比如IP地址或者MAC地址。在某些情況下該組件是一個非常安全的容器,比如SIM或eSIM,它代表蜂窩網絡運營商的身份以及特定的權限在規定的頻譜內實現通信。

這些組件的身份可能隨著時間發生變化,IP地址和eSIM信息根據服務提供商的不同而不同,服務提供商擁有物聯網設備需要訪問的資源。該設備會更新它的軟件,新的應用將會被安裝,并且在新的硬件或軟件功能框架內推出新版本,同時會具備自己的身份標識和認證。這些新組件提供了新的屬性標識,這有助于完善整個設備的身份標識。

整個設備是所有組件構成的網絡,每個組件都有自己的身份憑證,從而參與設備身份標識的整體定義,并且可能有不同的第三方來驗證其身份標識和屬性。

設備和組件的認證是身份認證的一個關鍵功能。認證的應用程序需要有一個身份標識來使用安全應用程序對自己進行身份驗證,并且需要第三方對其聲明進行身份驗證。然后該設備就變成了一個復雜組件的系統,依賴于第三方進行身份驗證。

建立身份認證面臨的挑戰

身份認證的主要挑戰是多樣化。有幾種標準的身份認證方案(比如MAC地址(IEEE)、IP地址(IETF、蜂窩網絡SIM(GSMA),TCG/TPM)。還有一些事實上的行業標準,比如安卓,一家公司可以強加在整個生態系統上的身份認證框架。然而當涉及到應用程序、虛擬機和各種硬件組件時卻沒有標準,行業內標準的多樣化使得定義的一致性變得極具挑戰性。

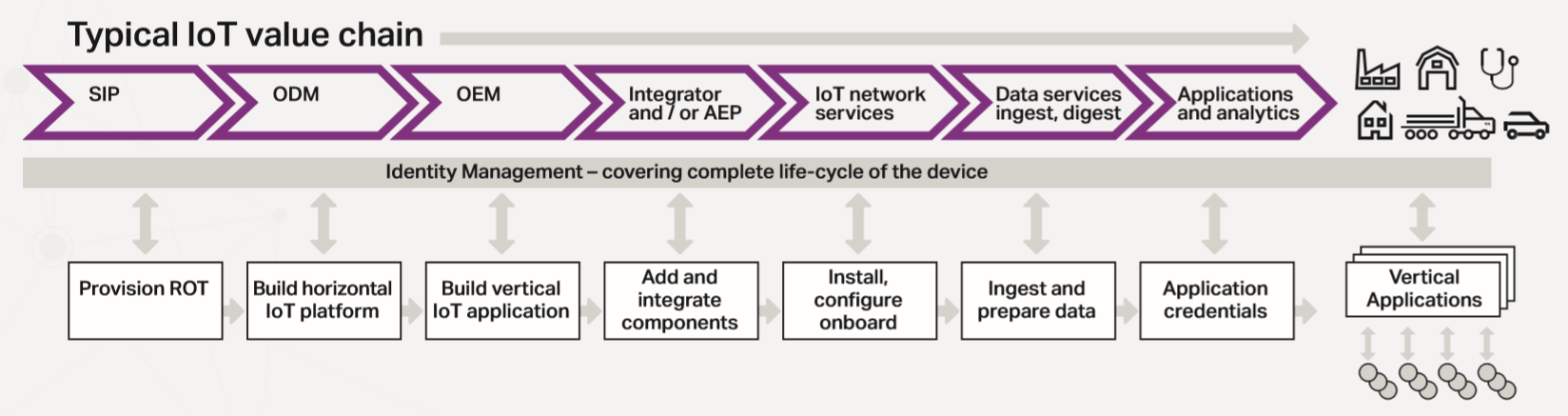

供應鏈中的身份認證

沒有了身份認證那么系統間的信任就不能建立,通過跟蹤板卡上硬件和軟件的身份標識客戶可以獲取其來源。在生產時設計了身份標識,那么在整個供應量以及操作過程中都可以完全追溯。一個設備的所有組件都能在一致性的方案中被認證而且在供應鏈中是可追溯的都是可以被信任的。

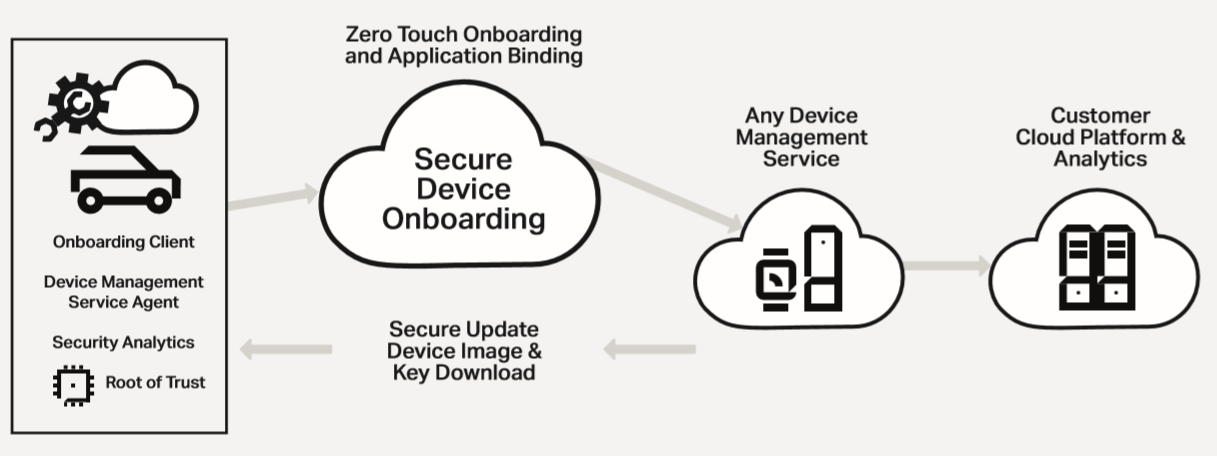

遠程設備認證是一項基本服務,允許設備(比如物聯網設備)或其他終端向依賴方、服務器或服務來驗證自身。這使得依賴方能夠了解設備的特性并判斷其可靠性。這個概念適用于設備中的所有子組件。

遠程認證是其他協議和服務的基礎,這些協議和服務需要了解設備的可靠性。一個例子是在設備上進行生物匹配認證。依賴方需要知道設備能否進行安全和正確的匹配,另一個例子是內容保護,依賴方希望知道設備將會保護的數據。在允許設備訪問公司數據之前企業需要知道該設備是否值得信任。

認證的概念包括:

? 設備硬件制造和型號的認證

? 處理器制造和型號的認證,特別是面向安全的芯片組

? 設備上運行軟件的檢測

? 設備的配置和狀態

? 設備的環境特征,比如GPS定位

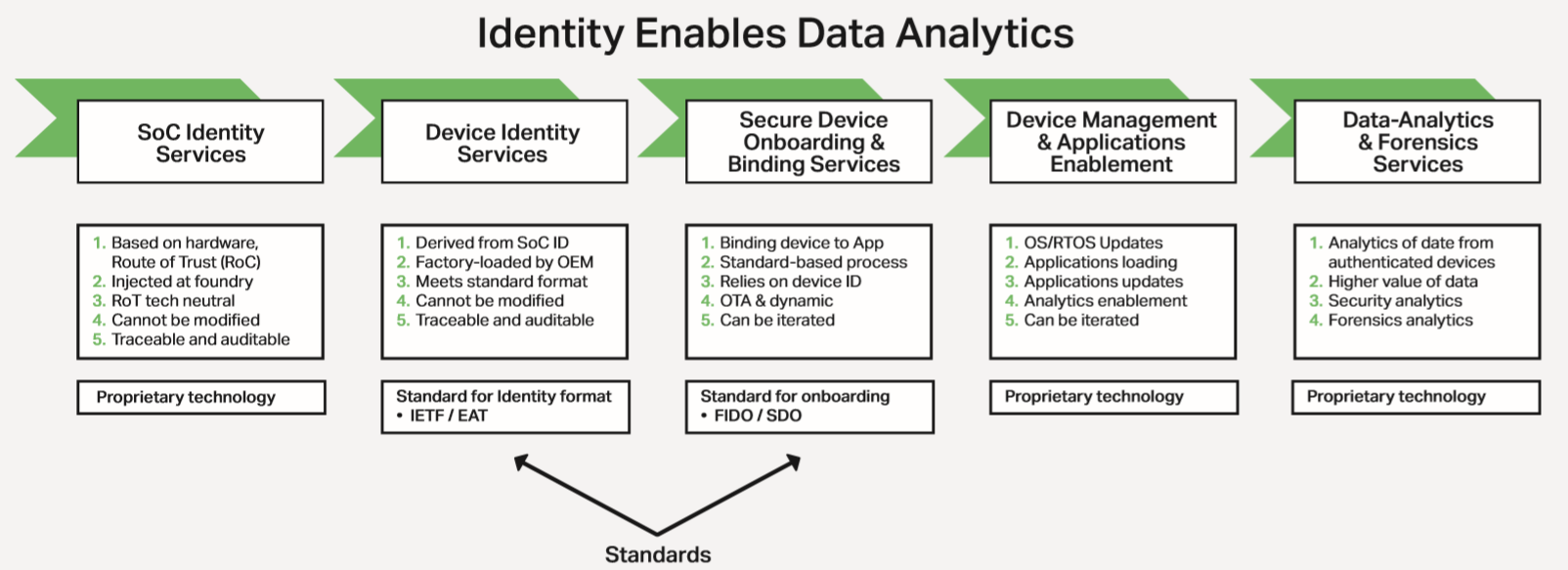

為了在物聯網市場上實現統一的身份認證,這個行業定義了實體認證令牌(EAT),這個概念正在被國際互聯網工程任務小組(IETF)標準化。

身份認證格式的標準化

合作是解決這個問題的關鍵,幾乎沒有行業的參與者能夠成功的將自己的身份認證規范強加于某個行業。參與到標準化組織中來是成功的關鍵,通過公開透明的合作可以定義經過驗證的、符合全球標準并且滿足安全需求的方案。

實體認證令牌(EAT)的概念是基于二進制對象表示(CBOR)令牌的規則,這個規范在國際互聯網工程任務小組(IETF)的RFC 77049條款中是經過標準化的,它支持多種數據類型,這種格式非常的緊湊,可以在小型物聯網設備中實現。認證部分可以在聲明中定義,設備級別的實體認證令牌(EAT)由設備的子模塊EAT組成。每個可以創建EAT的模塊都可以通過專屬的信任權限來實現這一點。認證部分應該由EAT用戶(通常是依賴方)通過密碼來驗證。

然而EAT的概念只定義了一個高級的架構來描述一個組件的身份標識以及屬性。認證特定的用例和場景并且為EAT概念建立標準化規范變得非常的重要,這種方法消除了多樣化,它將整個行業歸結到一種身份標識格式(EAT)規范下,并讓各個行業定義特定的標準化配置文件。行業內此類活動的一個例子就是FIDO聯盟的成立,該聯盟致力于物聯網設備認證規范的制定,從而實現依賴方與物聯網設備之間的互操作性。

標準化的身份認證將會大大提高物聯網系統的安全性,它將使得設備內的所有組件都是可追溯的,它們將貫穿整個供應鏈,一直到最終用戶和消費者。這也有助于進行數據分析,操作期間可以不用重復輸入密碼,此外還將支持一些高級的功能,比如動態登錄、設備與應用程序的綁定。

設備的登錄和綁定

可信任的數據采用標準化的身份認證格式,并且遵循一定的安全機制實現設備與分析應用程序間的綁定。

實現設備與應用程序綁定的可信的安全機制是給分析系統提供可信任數據的基礎,FIDO聯盟則致力于設計這些協議,目的是將整個物聯網市場標準化,采用一種共同的身份格式以及綁定機制。

總結和建議

身份認證是物聯網系統中安全和可信任數據的基礎。

建議行業內提倡采用如下措施:

1. 標準化的身份認證格式:IETF/EAT

2. 標準化的登錄和綁定協議:FIDO聯盟/IETF

3. 標準化的云服務API,實現設備身份以及所有權的可追溯性

來源:電子創新網

審核編輯黃昊宇

-

物聯網

+關注

關注

2909文章

44661瀏覽量

373520 -

身份認證

+關注

關注

0文章

40瀏覽量

11395

發布評論請先 登錄

相關推薦

IOT物聯網中臺:開啟智慧生活新篇章 物聯網平臺系統,構建智慧城市數據生態 智慧城鎮、物聯網、數據中臺

socket 在物聯網中的應用

EDA在物聯網設計中的應用

socket在物聯網中的應用案例

MCU在物聯網中的應用前景

家電廠中MES物聯網平臺有什么功能

開源物聯網技術--AES加密功能技術分享

什么是物聯網技術?

Model4 工業級HMI芯片詳解系列專題(三):高安全、防抄板

工控機在物聯網中的應用

靜態路由在工業物聯網中的應用

物聯網中的身份認證

物聯網中的身份認證

評論