其中一些高級駕駛輔助系統 (ADAS),例如 Tesla Autopilot AI、Volkswagen ID.3,以及諸如 GM 的 Super Cruise 等其他系統,都是車輛的標準配置。其他駕駛員輔助系統作為外部設備提供,例如 comma.ai,您可以將其直接插入車輛的車載診斷 II (OBD-II) 端口以訪問車輛的計算機并體驗 2 級(轉向和加速)自動駕駛。

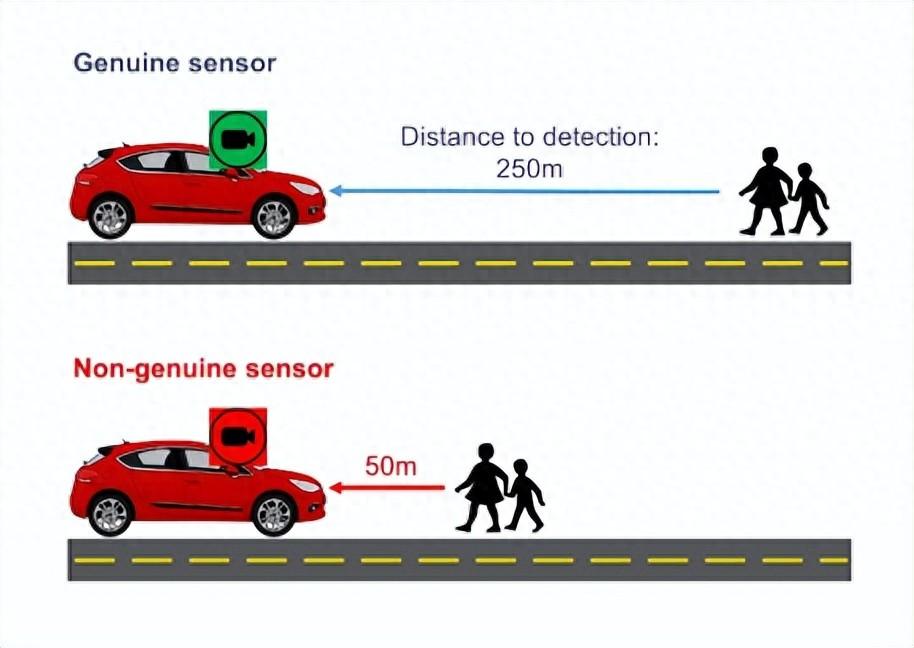

ADAS 依靠從車輛外部環境收集的多個實時數據源來執行其功能并安全地執行它們。來自攝像頭的視覺數據、來自 LiDAR 的成像、用于距離測量的雷達、遙測數據(如速度、位置和跟蹤)以及車對車通信只是要提及的幾個數據源。

遠程信息處理、網關、信息娛樂系統和其他支持 ADAS 的 ECU 之間也需要進行協作和通信,并通過控制器局域網(CAN 總線)進行。通信擴展到各種技術,如藍牙、高速寬帶或移動網絡,如 LTE 和 5G,您可以在其中鎖定和解鎖車門、啟動引擎并查看您的車輛狀態或停車位置。全部通過手機應用程序完成。確保不要忘記您的個人識別碼 (PIN)!

雖然擁有一個秘密的 4 位數 PIN 碼會讓您感到溫暖和舒適,但這還不足以確保您的車輛的網絡安全。隨著當今的聯網、自動化和自動駕駛汽車變得越來越復雜,潛在網絡攻擊的危險也大大增加。

ECE WP.29 車輛網絡安全

經過充分準備,聯合國歐洲經濟委員會 (UNECE) 于 2020 年 6 月 23 日發布了監管要求,概述了汽車制造商必須在其組織和車輛中納入的新流程和技術。這不僅適用于原始設備制造商 (OEM),也適用于第 1 層和第 2 層軟件和硬件組件以及移動服務。

新法規適用于 54 個國家,被稱為UNECE WP.29 網絡安全和網絡安全管理系統(CSMS)。這意味著汽車制造商需要在組織結構中加入基于風險的管理框架,以發現、分析和防范相關威脅、漏洞和網絡攻擊。我相信您可以按照 ISO 26262-2 的要求將安全性納入您現有的質量管理體系 (QMS) 和流程中,以實現質量和安全。

此外,對于車輛類型(M 類和 N 類,包括 L6 和 L7 類,如果從 3 級以上配備自動駕駛功能)還有 ECE WP.29 要求,包括測試其網絡安全控制的實施和通過檢查。成功實現組織和車輛 ECE WP.29 關鍵要求意味著制造商從批準機構獲得合規證書。2022 年 6 月之后,沒有此證書的新車將無法在歐盟銷售。

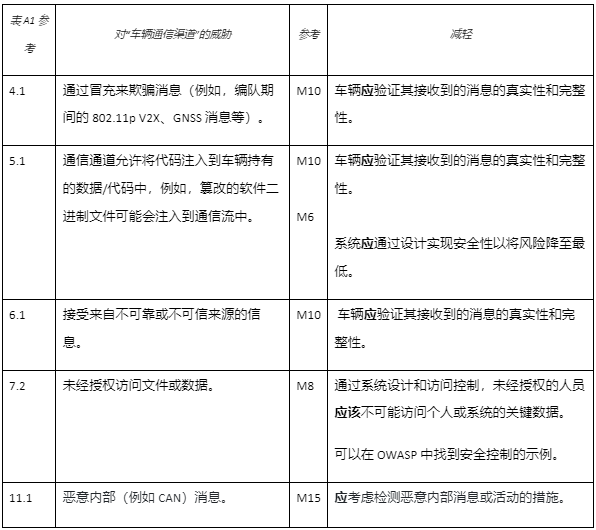

ECE/TRANS/WP.29/2020/79 附件 5 表 B1 中的威脅和相應緩解措施的小樣本列表如下所示。表 B1 側重于與車輛通信渠道相關的威脅和緩解活動。請注意,緩解“應該”陳述表示必須滿足的要求,而緩解“應該”陳述表示努力緩解威脅的示范。

WP.29 第 7.3.3 段還提到車輛制造商應如何進行詳盡的“風險評估”,但沒有告訴您如何進行該評估。但是,第 5.3.1(a) 段暗示了有關風險評估知識的各種標準。其中之一是汽車網絡安全標準 ISO/SAE 21434——道路車輛——網絡安全工程。

ISO/SAE 21434 道路車輛—網絡安全工程

來自 ISO 和 SAE 組織的聯合工作組于 2020 年 5 月為汽車制造商和供應商發布了 ISO/SAE 21434 草案。該標準旨在確保:

網絡安全風險得到成功管理。

定義了網絡安全政策和流程。

培養了網絡安全文化。

標準草案分為各種“條款”或部分。引起我注意的條款之一是“風險評估方法”,其中需要考慮威脅和損害情景。將 CAN 消息欺騙到動力總成 ECU 的攻擊路徑等威脅可能導致失控和可能的傷害。由于攻擊可能來自各種媒介,例如藍牙、LTE、USB 或物理訪問、ISO/SAE 21434,因此威脅已按照攻擊可行性等級進行分類:

高的

中等的

低的

非常低

深度防御方法是指利用多層網絡安全措施以防攻擊可以穿透一層,需要記錄并落實到位。道路車輛功能安全標準 ISO 26262 將解決安全影響。

網絡安全保障級別

威脅路徑也與損害相吻合。已定義以下損壞影響等級:

嚴重的

主要的

緩和

微不足道

網絡安全保障級別 (CAL) 可以根據威脅和損害場景來確定。CAL 4 級別要求在網絡安全設計、測試和審查方面具有最高級別的嚴格性。CAL 1 要求嚴格程度較低。

基于影響和攻擊向量參數的 CAL 確定示例

分配給軟件或硬件組件的 CAL 級別會影響用于其開發和測試的方法。例如,有推薦的集成驗證方法,如基于需求的測試、接口測試、資源使用評估、控制流和數據流、軟件的靜態代碼分析等。在代碼單元級別,可以推薦語句或分支的結構覆蓋。下表顯示了推導測試用例的推薦方法。復選標記表示建議。

推導測試用例的方法

整個 SDLC 的網絡安全

根據 ISO/SAE 21434,必須從 V 模型的左側到右側解決網絡安全問題。作為嵌入式工程師,您知道這代表了整個軟件開發生命周期。從需求開始到設計、實施、集成以及驗證和確認 (V&V)。

因此,請確保您擁有可靠的應用程序生命周期管理 (ALM) 或需求管理 (RM) 工具。除了您的利益相關者和所有其他安全監管要求外,還需要滿足 ECE WP.29 網絡安全要求。使用可追溯性矩陣將確保不會遺漏任何網絡安全要求。

Parasoft 標準合規性和測試配置

對于 V&V,ISO/SAE 21434 推薦了靜態代碼分析、控制和數據流驗證、邊界值分析、結構代碼覆蓋等測試方法。

開始滿足您的網絡安全要求的理想場所是使用 SEI CERT、CWE、OWASP 和 MISRA C:2012 等編碼標準。這些編碼標準和其他類似標準可以在編寫代碼和/或作為持續集成 (CI) 管道的一部分時檢測到安全漏洞。

使用標準推薦的結構化代碼覆蓋率,以便您知道哪些軟件尚未經過測試。考慮汽車行業正在發生的演進轉型,以及它將如何影響 ISO/SAE 21434 標準以及正在使用的開發工具。確保他們可以輕松適應這種進展。例如,檢查該工具是否已通過 TüV 認證,可用于安全關鍵系統。當該工具也被認證用于網絡安全關鍵系統時,它將做好準備。

審核編輯:郭婷

-

汽車電子

+關注

關注

3027文章

7992瀏覽量

167445 -

adas

+關注

關注

309文章

2189瀏覽量

208751

發布評論請先 登錄

相關推薦

駱駝集團武漢光谷研發中心獲ISO/SAE 21434汽車網絡安全流程認證

智達誠遠榮獲TüV南德ISO/SAE 21434汽車網絡安全認證

智能網聯汽車網絡安全開發解決方案

經緯恒潤榮獲ISO/SAE 21434汽車網絡安全流程認證

愛芯元智通過ISO/SAE 21434:2021汽車網絡安全流程認證

能可瑞獲頒TüV南德ISO/SAE 21434 汽車網絡安全流程認證證書

工業控制系統面臨的網絡安全威脅有哪些

了解 ADAS 和車艙監控系統對網絡安全圖像傳感器的需求

經緯恒潤亮相AutoSec中國汽車網絡安全及數據安全合規峰會

黑芝麻智能獲得ISO/SAE 21434:2021汽車網絡安全流程認證證書

普華基礎軟件榮獲ISO/SAE 21434汽車網絡安全管理體系認證證書

英飛凌汽車安全控制器獲ISO/SAE 21434認證,引領汽車網絡安全新篇章

普華基礎軟件榮獲ISO/SAE 21434汽車網絡安全管理體系認證證書

UNECE WP.29如何遏制汽車網絡安全威脅

UNECE WP.29如何遏制汽車網絡安全威脅

評論