前言

ASRC搞了個(gè)八周年慶,又來(lái)了一個(gè)交漏洞送衣服的活動(dòng)。通過(guò)以前挖洞的經(jīng)驗(yàn),感覺(jué)某個(gè)業(yè)務(wù)細(xì)一點(diǎn)挖應(yīng)該還是有洞的,就回去炒老飯了。

正文

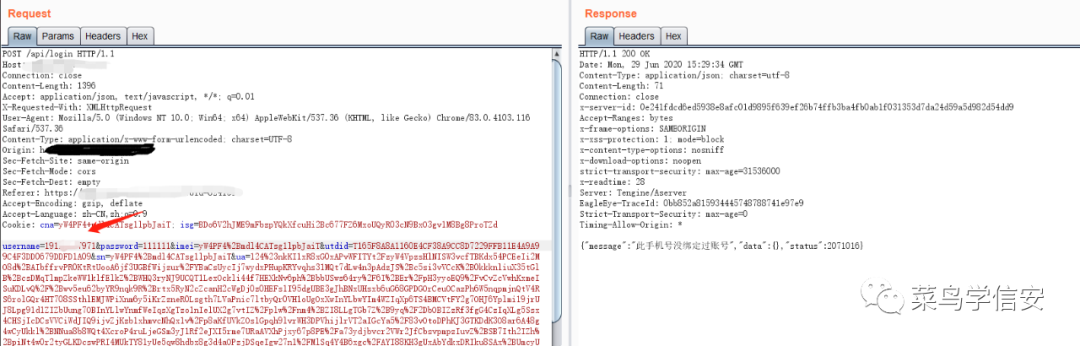

登入處抓包,發(fā)現(xiàn)這里存在一個(gè)賬號(hào)枚舉,發(fā)現(xiàn)通過(guò)爆破不同的username,即通過(guò)遍歷手機(jī)號(hào)碼得知該手機(jī)號(hào)碼是否在該業(yè)務(wù)上注冊(cè)過(guò)。

未注冊(cè)時(shí)

注冊(cè)過(guò)時(shí)

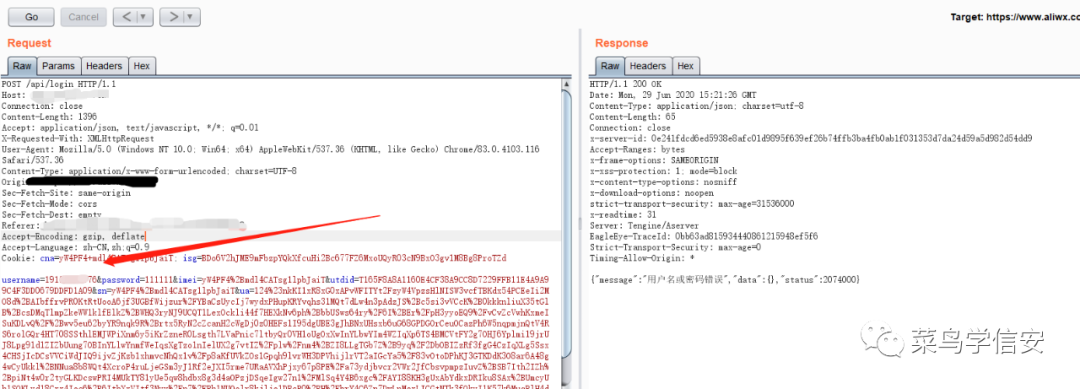

這個(gè)業(yè)務(wù)點(diǎn)還可以通過(guò)手機(jī)號(hào)碼接收驗(yàn)證碼登入,因?yàn)榇嬖?0s才能發(fā)送一次的限制所以沒(méi)有短信轟炸,但是可以通過(guò)抓這個(gè)發(fā)送驗(yàn)證碼的包,可以造成一個(gè)橫向的短信轟炸。

(這里的測(cè)試是否可以通過(guò)xff頭等繞過(guò)短信發(fā)送頻率限制的插件是coolcat師傅寫的burpFakeIP)

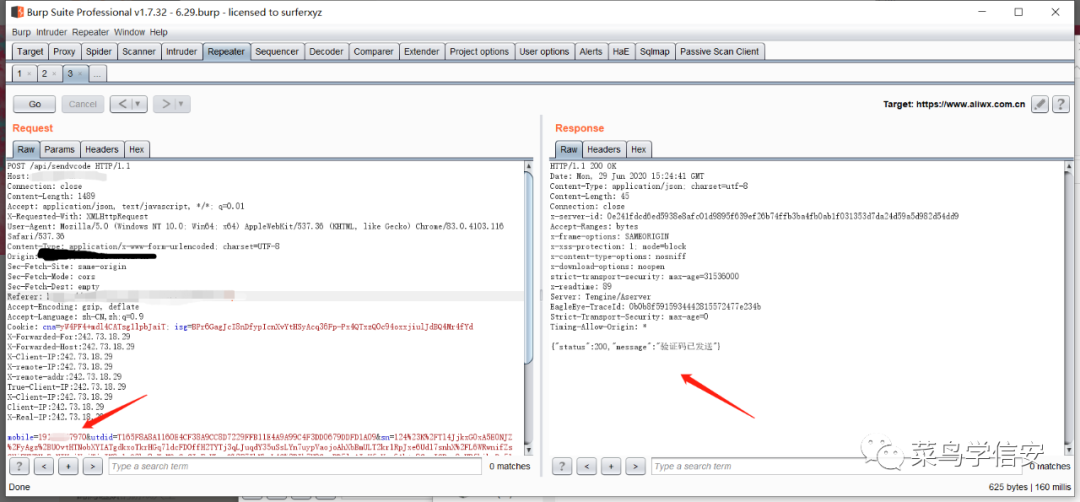

這里收到的驗(yàn)證碼為4位數(shù),然后每個(gè)驗(yàn)證碼可以使用3次,還是存在一定爆破的可能性,相當(dāng)于可以任意登入賬戶,或者先枚舉一些用戶,然后再批量隨機(jī)爆破驗(yàn)證碼。

一個(gè)burp intruder跑發(fā)送驗(yàn)證碼的 比如一個(gè)跑1371234XXXX 一個(gè)burp intruder跑驗(yàn)證驗(yàn)證碼的 然后這個(gè)跑驗(yàn)證碼為任意一個(gè)四位數(shù)的驗(yàn)證碼 跟著上面跑 理論上發(fā)一次包 跑出來(lái)的概率是萬(wàn)分之一

而且驗(yàn)證碼可以重復(fù)使用

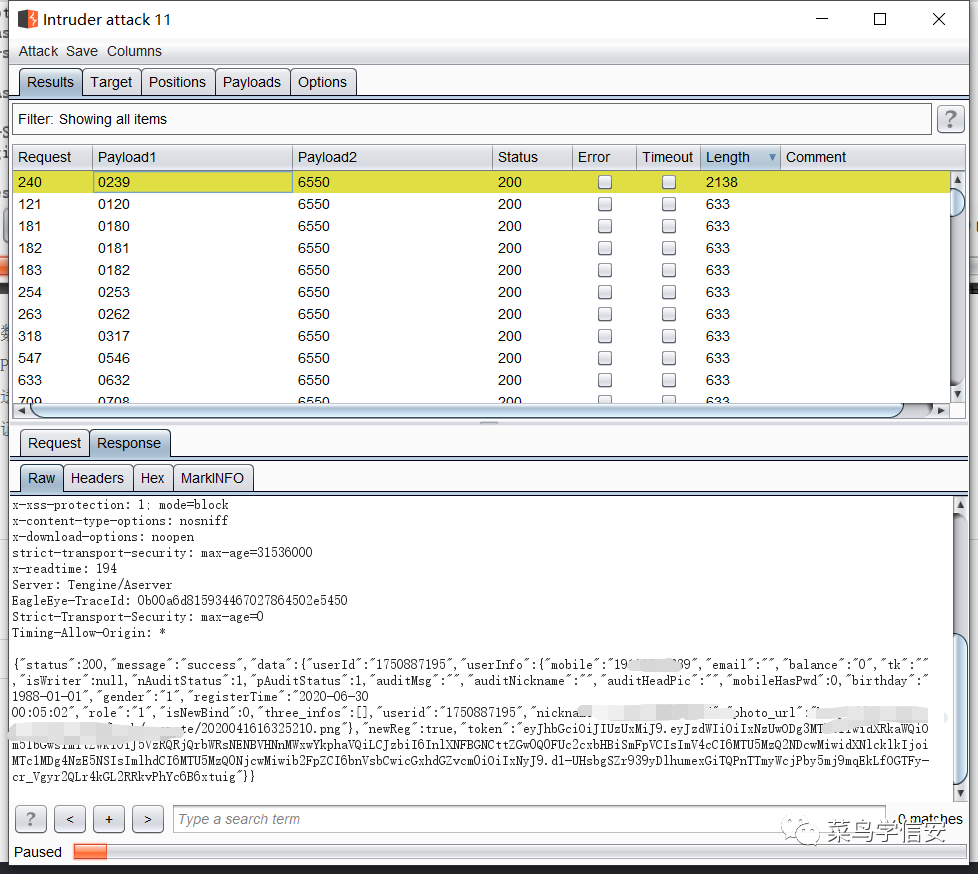

登入進(jìn)去查看信息,看burp里面的包”registerTime”:”2020-06-30應(yīng)該就是剛剛爆破的時(shí)候創(chuàng)建的賬號(hào),默認(rèn)在沒(méi)有創(chuàng)建過(guò)賬號(hào)的情況下,爆破成功驗(yàn)證碼就會(huì)自動(dòng)創(chuàng)建賬號(hào),

總結(jié)

以前倒是遇到過(guò)不少四位數(shù)驗(yàn)證碼爆破的,但是這種可以結(jié)合短信遍歷,一個(gè)短信驗(yàn)證碼只能驗(yàn)證三次的,最后能成功利用的還是第一次遇到,關(guān)鍵還是這里不存在圖片驗(yàn)證碼或者行為驗(yàn)證碼可操作性強(qiáng)了很多。

審核編輯:劉清

-

ASR

+關(guān)注

關(guān)注

2文章

43瀏覽量

18754

原文標(biāo)題:實(shí)戰(zhàn)|一個(gè)有趣的任意密碼重置

文章出處:【微信號(hào):菜鳥(niǎo)學(xué)信安,微信公眾號(hào):菜鳥(niǎo)學(xué)信安】歡迎添加關(guān)注!文章轉(zhuǎn)載請(qǐng)注明出處。

發(fā)布評(píng)論請(qǐng)先 登錄

相關(guān)推薦

高壓脈沖爆破試驗(yàn)箱介紹

垃圾短信?手機(jī)自動(dòng)識(shí)別垃圾短信邏輯的分析

TLV320AIC3106有爆破音怎么解決?

TAS5825M EQ配置引發(fā)播放爆破音怎么解決?

使用DRV632時(shí)仍然會(huì)有爆破音,為什么?

調(diào)用云服務(wù)認(rèn)證體系

西門子PLC實(shí)現(xiàn)動(dòng)態(tài)加密計(jì)時(shí)催款功能的程序設(shè)計(jì)

黑客利用蘋果密碼重置功能缺陷實(shí)施釣魚(yú)攻擊

一文讀懂爆破壓力檢測(cè)儀的使用方法,測(cè)試原理和壓力單位換算關(guān)系

一個(gè)短信驗(yàn)證碼爆破重置

一個(gè)短信驗(yàn)證碼爆破重置

評(píng)論