一. 工具介紹

RequestTemplate是一款兩端并用的紅隊滲透工具以及甲方自查工具,其在內網滲透過程中有著不可替代的作用。客戶端使用Golang以其精巧、快速的特點打造而成,快速發現內網中脆弱的一環。復現端使用Java以其生態穩定、跨平臺、UI精美的特點打造而成,最小的發包量和平臺的集成性驗證脆弱的一環。 二. 應用場景

紅藍對抗中紅隊的內網利器

甲方建設中內網的自查幫手

三. 具備特點

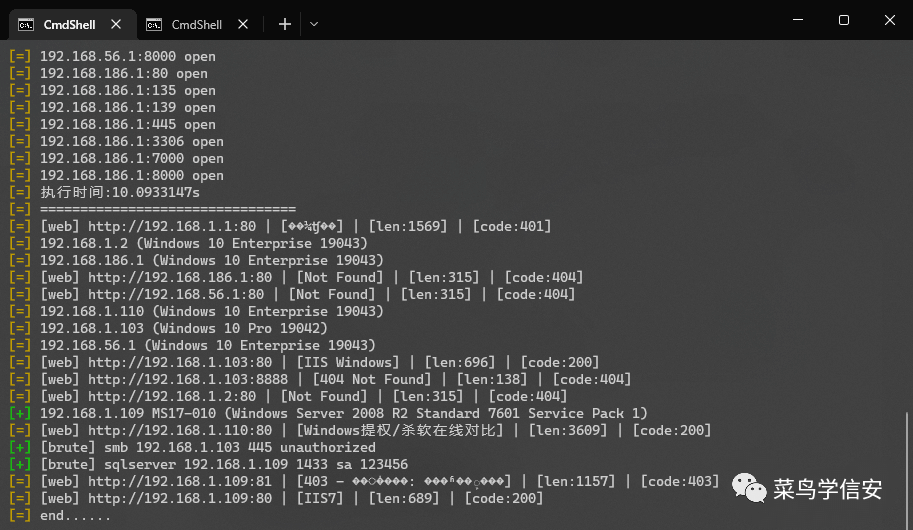

網段探測: 檢測當前機器連通的網段情況

橫向移動: 多種弱口令爆破模塊,可通過同目錄下config.json配置

WEB掃描: 集成Xray三百多種POC檢測

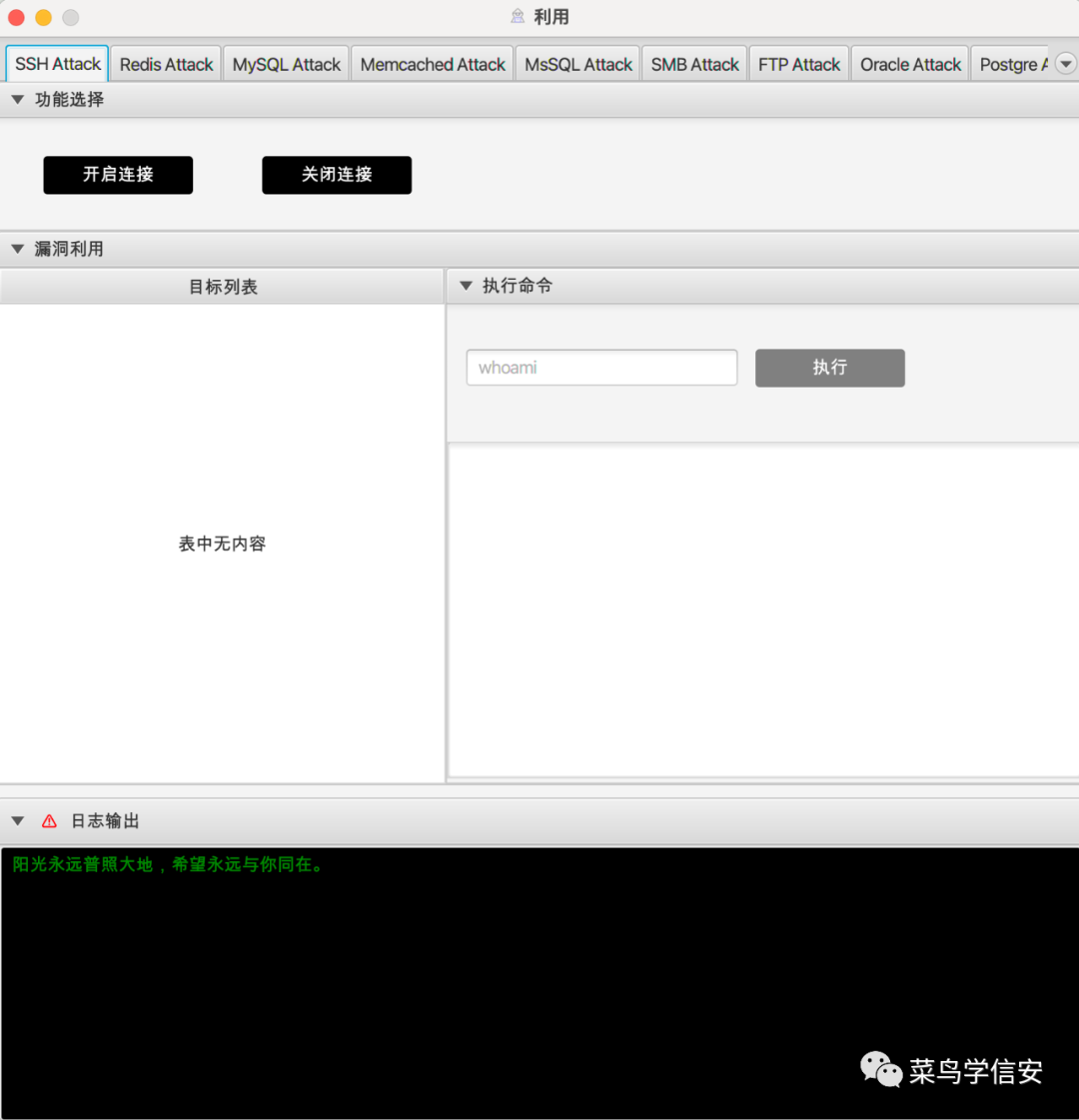

漏洞驗證: 使用Java端配置代理對掃描結果進行復現驗證截圖

四. RequestTemplate客戶端

root@VM-4-13-ubuntu:~# ./App_darwin -h _____ _ _ |_ _| | | | | | | ___ _ __ ___ _ __ | | __ _| |_ ___ | |/ _ '_' _ | '_ | |/ _' | __/ _ | | __/ | | | | | |_) | | (_| | || __/ _/\___|_| |_| |_| .__/|_|\__,_|\__\___| | | by 1n7erface |_| Usage of ./App_darwin: -a string auto check network conn (default "false") -b string only brute , not webscan (default "false") -c string auto check 192 or 172 or 10 -e string print error log (default "false") -i string IP address of the host you want to scan,for example: 192.168.11.11-255 or 192.168.1.1/24 or /22 /15...

五. RequestTemplate服務端

五. RequestTemplate服務端

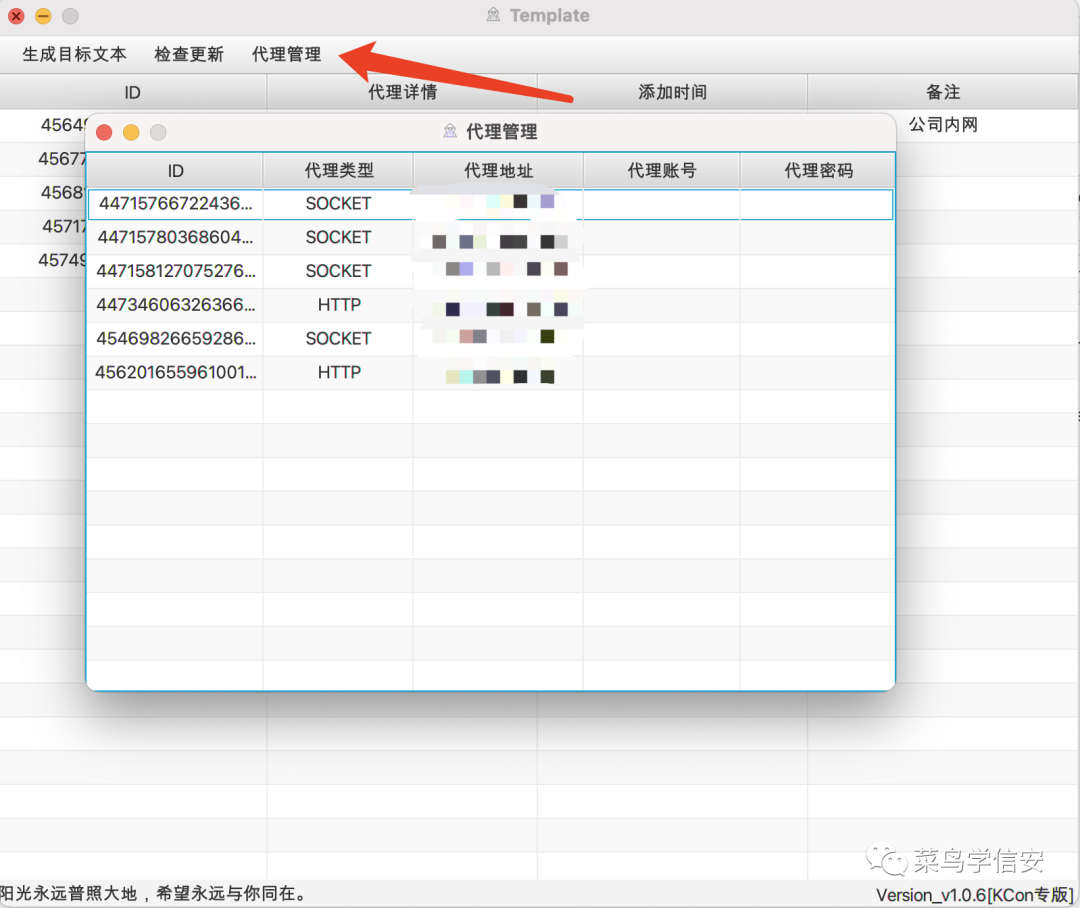

root@VM-4-13-ubuntu:~# java -jar RequestTemplate.jar _____ _ _ |_ _| | | | | | | ___ _ __ ___ _ __ | | __ _| |_ ___ | |/ _ '_' _ | '_ | |/ _' | __/ _ | | __/ | | | | | |_) | | (_| | || __/ _/\___|_| |_| |_| .__/|_|\__,_|\__\___| | | by 1n7erface |_| Opened database successfully1. 代理管理

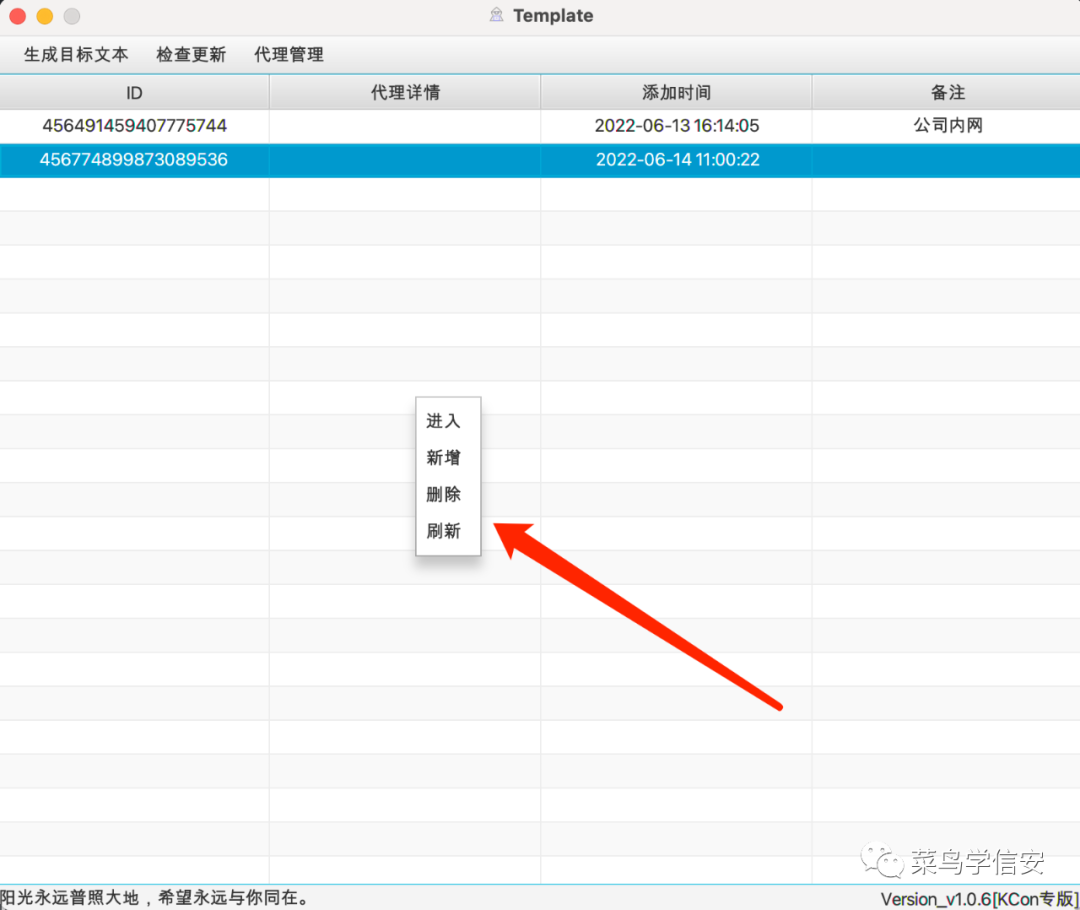

2. 目標管理

2. 目標管理  3. 攻擊利用

3. 攻擊利用  六. config.json 參數講解

六. config.json 參數講解

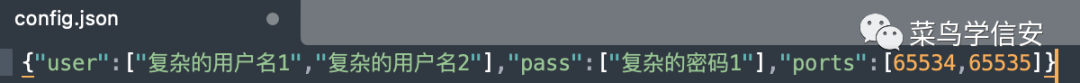

將config.json放置與掃描端同一目錄下,即可對掃描端的字典端口進行添加

注意:程序中默認自帶簡易字典和端口,賬號密碼的添加只需要添加信息收集到的復雜密碼,端口應排除以下默認端口進行添加

Ports = []int{21, 22, 23, 80, 81, 82, 83, 84, 85, 86, 87, 88, 89, 90, 91, 92, 98, 99, 135, 139, 443, 445, 800, 801, 808, 880, 888, 889, 1000, 1010, 1080, 1081, 1082, 1118, 1433, 1521, 1888, 2008, 2020, 2100, 2375, 2379, 3000, 3008, 3128, 3306, 3505, 5432, 5555, 6080, 6379, 6648, 6868, 7000, 7001, 7002, 7003, 7004, 7005, 7007, 7008, 7070, 7071, 7074, 7078, 7080, 7088, 7200, 7680, 7687, 7688, 7777, 7890, 8000, 8001, 8002, 8003, 8004, 8006, 8008, 8009, 8010, 8011, 8012, 8016, 8018, 8020, 8028, 8030, 8038, 8042, 8044, 8046, 8048, 8053, 8060, 8069, 8070, 8080, 8081, 8082, 8083, 8084, 8085, 8086, 8087, 8088, 8089, 8090, 8091, 8092, 8093, 8094, 8095, 8096, 8097, 8098, 8099, 8100, 8101, 8108, 8118, 8161, 8172, 8180, 8181, 8200, 8222, 8244, 8258, 8280, 8288, 8300, 8360, 8443, 8448, 8484, 8800, 8834, 8838, 8848, 8858, 8868, 8879, 8880, 8881, 8888, 8899, 8983, 8989, 9000, 9001, 9002, 9008, 9010, 9043, 9060, 9080, 9081, 9082, 9083, 9084, 9085, 9086, 9087, 9088, 9089, 9090, 9091, 9092, 9093, 9094, 9095, 9096, 9097, 9098, 9099, 9100, 9200, 9443, 9448, 9800, 9981, 9986, 9988, 9998, 9999, 10000, 10001, 10002, 10004, 10008, 10010, 10250, 11211, 12018, 12443, 14000, 16080, 18000, 18001, 18002, 18004, 18008, 18080, 18082, 18088, 18090, 18098, 19001, 20000, 20720, 21000, 21501, 21502, 27017, 28018, 20880}

-

JAVA

+關注

關注

19文章

2967瀏覽量

104758 -

PoC

+關注

關注

1文章

70瀏覽量

20525 -

機器

+關注

關注

0文章

782瀏覽量

40729

原文標題:一款紅隊內網滲透工具

文章出處:【微信號:菜鳥學信安,微信公眾號:菜鳥學信安】歡迎添加關注!文章轉載請注明出處。

發布評論請先 登錄

相關推薦

AG32VF-MIPI應用場景

超聲波測厚儀的技術原理和應用場景

實時示波器的技術原理和應用場景

MOS管的應用場景

CP-OFMD調制波形應用場景

FPGA的應用場景

labview 和 wincc 的區別 使用場景

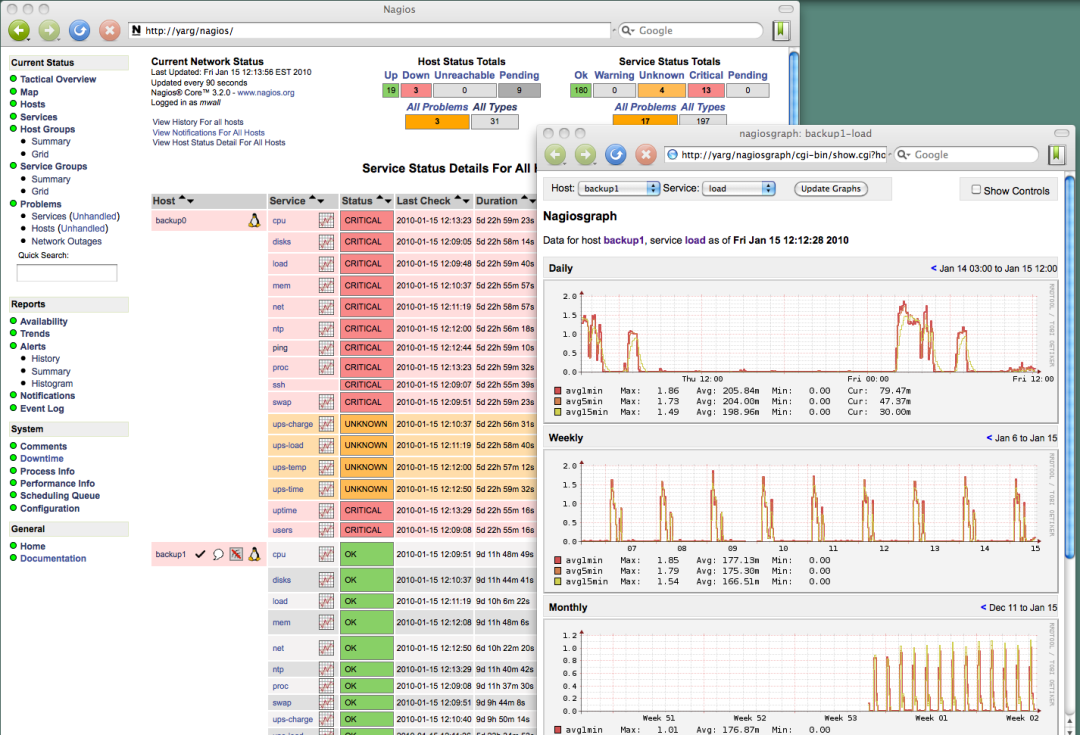

網絡監控工具Nagios和Zabbix的功能和使用場景

RequestTemplate工具應用場景

RequestTemplate工具應用場景

評論