隨著嵌入式網絡設備成本的下降——以Raspberry Pi為例——它們變得無處不在。但是,這種擴散的隱性成本是這些設備可能缺乏安全性,因此會被利用。如果不在安全方面進行投資,設備可能會泄露私人信息(例如視頻、圖像或音頻),或者成為在全球范圍內造成嚴重破壞的僵尸網絡的一部分。

邊緣計算簡而言之

邊緣計算是將集中式計算資源轉移到更靠近數據源的范例。這會產生許多好處,包括:

斷線操作

更快的響應時間

改進了整個范圍內計算需求的平衡

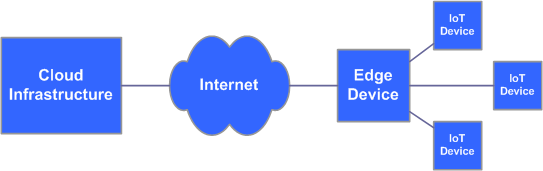

如圖 1所示,云基礎設施管理邊緣設備。物聯網 (IoT) 設備通過邊緣設備(例如邊緣網關)連接到云,以最大限度地減少全球通信。

圖1:邊緣計算架構圖顯示了云基礎設施與邊緣連接設備的關系。(來源:作者)

總部位于德國的統計數據庫公司 Statista 估計,2018 年全球有 230 億臺聯網的物聯網設備,專家預計到 2025 年這一數字將增長到 750 億。Mirai 惡意軟件以物聯網設備為目標,擾亂了數百萬人的互聯網訪問2016 年的人,說明了這些設備需要更好的安全性。事實上,當攻擊者發現特定設備的漏洞利用時,攻擊者可以將漏洞利用集中應用于其他相同的設備。

隨著越來越多的設備擴散到邊緣,這些設備的風險也隨之增加。連接的設備是攻擊者的常見目標,他們可能會利用這些設備引起注意,或者更常見的是,擴大僵尸網絡。讓我們探索保護邊緣計算設備的方法。

保護設備

要查看設備并了解它是如何被利用的,我們會查看所謂的攻擊面。設備的攻擊面表示攻擊者可以嘗試利用設備或從設備中提取數據的所有點。此攻擊面可能包括:

連接到設備的網絡端口

串口

用于升級設備的固件更新過程

物理設備本身

攻擊向量

攻擊面定義了設備暴露于世界的范圍,成為安全防御的重點。保護設備就是了解設備可能的攻擊向量并保護它們以減少攻擊面的過程。

常見的攻擊向量通常包括:

協議

服務

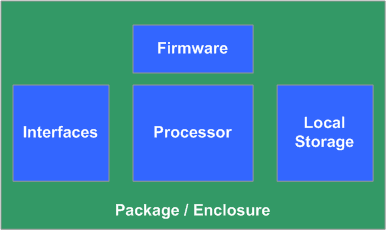

從圖 2中,我們可以看到來自接口(網絡或本地)的一些攻擊向量,包括設備上運行的固件周圍的各種表面,甚至是物理包本身。現在讓我們探討其中的一些向量以及如何保護它們。

圖 2:該圖顯示了簡單邊緣設備的潛在攻擊向量。(來源:作者)

溝通

攻擊接口或協議是一個多層次的問題。存在與云通信本身的安全性——包括數據安全性——以及通過一種或多種協議(如 HTTP)訪問設備的安全性。

傳輸層安全性 (TLS) 應保護進出設備的所有通信。這種類型的加密協議涵蓋身份驗證——以確保雙方都可以具體說明他們正在與誰通信——以及對所有數據進行加密以避免竊聽攻擊。這非常適合通過互聯網等公共網絡與遠程云通信的邊緣設備。

鑒于數據在 IP 網絡上的移動速度,硬件加速是必須的,以便有效地管理身份驗證和數據加密和解密。TI EK-TM4C129EXL等具有硬件加密加速的處理器包括用于 TLS 的片上加密加速,確保與遠程系統的安全通信。

使用 Kerberos 等協議進行身份驗證可以確保客戶端和服務器安全地識別自己。Kerberos 依賴于對稱密鑰加密或公鑰加密,兩者都可以使用包含加密引擎的處理器進行加速。

協議端口

與網絡接口一起使用的協議端口構成了互聯網連接設備上最大的攻擊媒介之一。這些端口公開了對設備的協議訪問——例如,Web 界面通常通過端口 80 公開——因此向攻擊者提供了有關嘗試利用類型的信息。

保護這些端口的最簡單方法之一是使用防火墻。防火墻是設備上的一個應用程序,您可以配置它來限制對端口的訪問以保護它們。例如,防火墻可以包括禁止訪問除預定義的受信任主機之外的給定端口的規則。這會限制對端口的訪問,并有助于避免使用緩沖區溢出等協議漏洞利用的常見攻擊。

固件更新

邊緣設備變得越來越復雜,執行比前幾代更高級的功能,包括機器學習應用程序。由于這種復雜性,需要解決問題并發布設備更新。但是,固件更新過程會創建一個攻擊向量。通過在邊緣安全計劃中實施固件更新的安全措施,您可以減輕攻擊者帶來的風險。

代碼簽名是一種常用的安全方法,用于防止惡意代碼進入設備。這需要使用加密散列對固件映像進行數字簽名,該散列可以在固件更新過程之前在設備上使用,以確保代碼是真實的并且自簽名過程以來未被更改。

簽名代碼也可以在啟動時使用,以確保本地存儲設備中的固件沒有被更改。這包括兩個攻擊向量,嘗試使用設備的更新過程使用被利用的圖像更新設備,并保護設備免受強制進入本地存儲設備的圖像。

設備中使用的處理器在這里很有用,特別是如果它實現了用于哈希生成和檢查的安全加密引擎。一個示例是Microchip CEC1302,它包括加密高級加密標準 (AES) 和哈希引擎。

使用可信平臺模塊 (TPM) 也是有益的。TPM 是專用于安全功能的安全加密處理器,通常包括散列生成、密鑰存儲、散列和加密加速以及各種其他功能。一個示例是Microchip AT97SC3205T,它在 8 位微控制器的上下文中實現了 TPM。

物理安全措施

創建防篡改設計有助于檢測設備是否已被物理打開或以某種方式受到損害。這還包括盡可能減少外部信號,以限制攻擊者監控其擁有的設備和識別漏洞的方式。攻擊者可能會嘗試監視總線信號以識別安全信息,在極端情況下,可能會對設備應用溫度變化、更改時鐘信號,甚至通過使用輻射引發錯誤。了解有動機的攻擊者將用來了解您的設備的方法將有助于構建更安全的產品。

在哪里了解更多

鑒于當今網絡戰的現狀和過多的動機,個人和國家必須利用設備邊緣安全是一場艱苦的戰斗。但是,實施現代安全實踐并在產品開發之初就考慮安全性將大大有助于確保您的設備安全。對設備攻擊面的早期分析有助于確定應將注意力集中在何處,以創建更安全的設備。您可以在Mouser Security 博客上了解更多信息。

審核編輯黃昊宇

-

邊緣計算

+關注

關注

22文章

3092瀏覽量

48963

發布評論請先 登錄

相關推薦

對稱加密技術有哪些常見的安全漏洞?

SFTP協議的安全性分析

P2Link——高效保障企業數據安全

物聯網系統的安全漏洞分析

DTU如何運用VPN加密技術提升數據傳輸安全?

海康威視應急指揮解決方案助力企業擰緊生產“安全閥”

新能源汽車不安全?新能源汽車測試之方案篇——充電樁綜合測試

STM32啟動文件中棧大小根據什么設置的呢?

物聯網邊緣設備安全:IIoT安全的硬件解決方案

邊緣計算盒子護航企業安全生產,邊緣設備提高安全生產監管效率

煤礦安全生產預警系統

FCA汽車網絡安全風險管理

不安全世界中的邊緣安全

不安全世界中的邊緣安全

評論