0x00 寫在前面

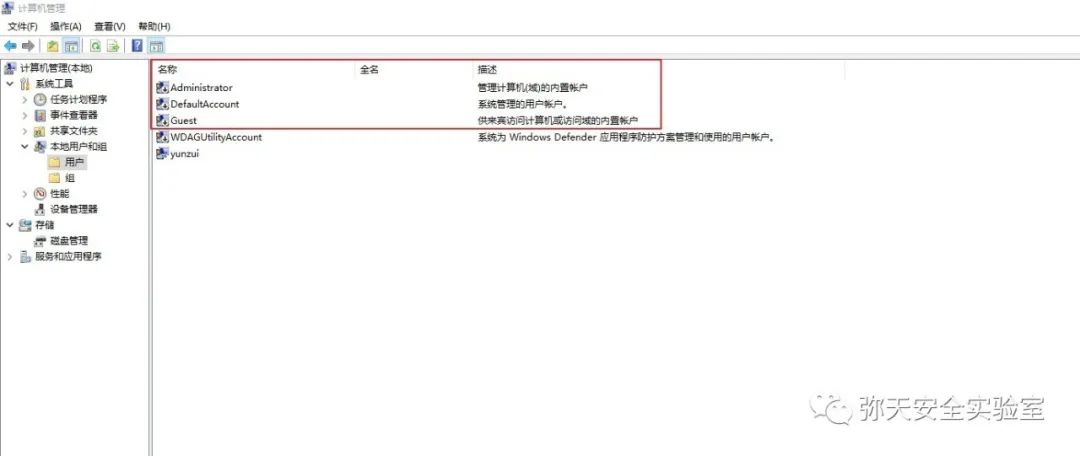

本次測試僅供學習使用,如若非法他用,與平臺和本文作者無關,需自行負責! 0x01 軟件介紹 基礎知識 在window環境中,每個賬戶都有唯一的安全標識符(Securityz Identifier, SID ),用戶的權限是通過用戶的SID記錄的。 與使用者關聯的用戶賬戶 1、Administrator administrator是默認的內置管理員用戶,在所有與使用者關聯的賬戶中其權限最高。 2、Guest Guest 是提供給沒有用戶賬戶的訪客使用的,該賬戶默認是禁用的。它擁有的權限非常有限,此賬戶也無法刪除,但是允許改名。 3、DefaultAccount DefaultAccount 是系統管理的賬戶,微軟為了防止開箱體驗(oobe)時出現問題而準備的默認賬戶。  與Windows組件關聯的用戶賬戶 1、SYSTEM (本地系統) 該賬戶與使用計算機的人無關,是為windows 的核心組件訪問文件等資源提供權限的。 2、LOCAL_SERVICE (本地服務) LOCAL_SERVICE賬戶與計算機的使用者無關,它是為Windows 的一部分服務提供訪問系統的權限。 3、NETWORK SERVICE(網絡服務) NETWORK SERVICE賬戶與LOCAL SERVICE賬戶一致,也是為Windows的一部分服務提供訪問系統的權限。

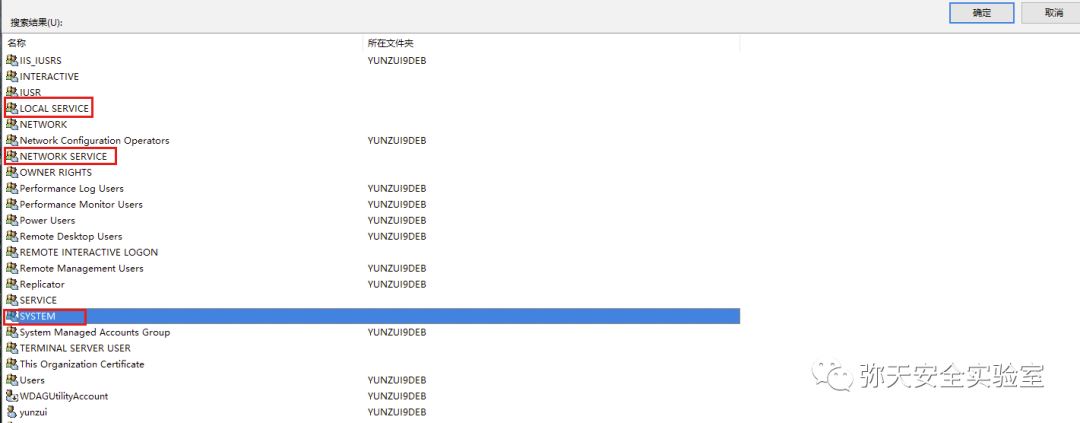

與Windows組件關聯的用戶賬戶 1、SYSTEM (本地系統) 該賬戶與使用計算機的人無關,是為windows 的核心組件訪問文件等資源提供權限的。 2、LOCAL_SERVICE (本地服務) LOCAL_SERVICE賬戶與計算機的使用者無關,它是為Windows 的一部分服務提供訪問系統的權限。 3、NETWORK SERVICE(網絡服務) NETWORK SERVICE賬戶與LOCAL SERVICE賬戶一致,也是為Windows的一部分服務提供訪問系統的權限。  TrustedInstaller是Windows系統中眾多系統內置安全主體中的一個,本身是系統重要服務。 用戶無法直接在此服務的上下文中運行程序或另一個服務。 它是操作系統上用來對系統進行維護、更新等操作的組。 它的SID是

TrustedInstaller是Windows系統中眾多系統內置安全主體中的一個,本身是系統重要服務。 用戶無法直接在此服務的上下文中運行程序或另一個服務。 它是操作系統上用來對系統進行維護、更新等操作的組。 它的SID是

S-1-5-80-956008885-3418522649-1831038044-1853292631-2271478464

1、TrustedInstaller權限的意義是用來防止程序或用戶無意或惡意破壞系統文件。

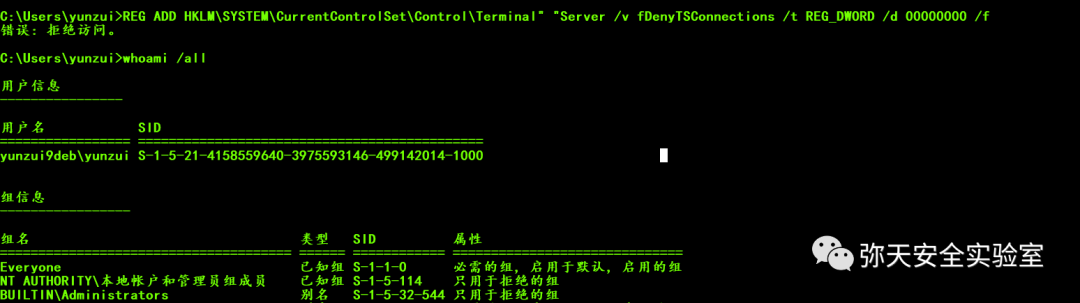

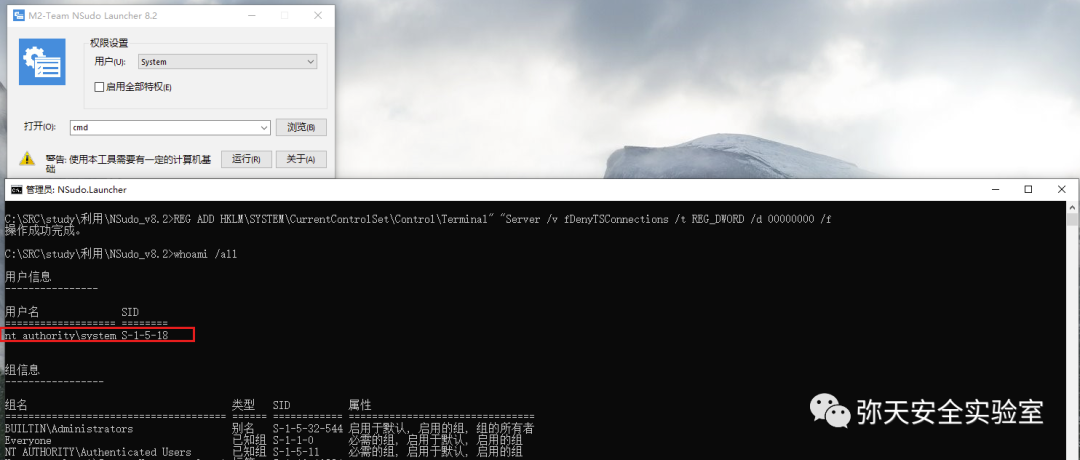

2、這個安全主體本身是一個服務,名稱為:Windows Modules Installer。 在Windows XP及以前,System賬戶與管理員組對系統文件都有著完全訪問的權限。 3、這意味著以管理員身份運行的程序可以任意更改系統,降低了系統安全性。 TrustedInstaller則改變了這一情況,使得只有擁有該令牌的系統進程才能更改系統重要內容,而其他大部分系統服務就沒有權限。 4、這是因為,以SYSTEM權限運行的程序不一定同時擁有該權限,只有通過了Service Control Manager(服務啟動控制器)的驗證后才能獲取。 工具使用 1、在攻擊成功后獲取系統用戶權限,再執行某些命令報錯。 開啟遠程桌面

REGADDHKLMSYSTEMCurrentControlSetControlTerminal""Server/vfDenyTSConnections/tREG_DWORD/d00000000/f關閉遠程桌面

REGADDHKLMSYSTEMCurrentControlSetControlTerminal""Server/vfDenyTSConnections/tREG_DWORD/d11111111/f

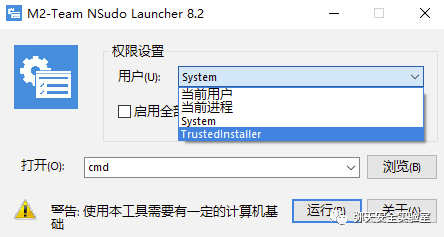

2、借助工具進行權限提升。

2、借助工具進行權限提升。

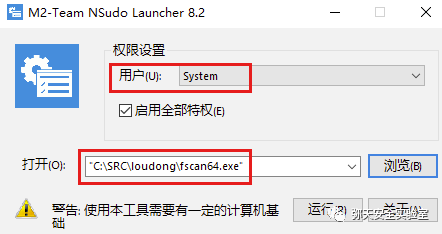

3、當攻擊利用工具由于權限問題不能使用時,也可以借助該程序運行。

3、當攻擊利用工具由于權限問題不能使用時,也可以借助該程序運行。  網絡安全的本質就是對抗!

網絡安全的本質就是對抗!

-

微軟

+關注

關注

4文章

6598瀏覽量

104063 -

WINDOWS

+關注

關注

3文章

3545瀏覽量

88694 -

軟件

+關注

關注

69文章

4944瀏覽量

87492

原文標題:Windows環境下的圖形工具提權

文章出處:【微信號:菜鳥學安全,微信公眾號:菜鳥學安全】歡迎添加關注!文章轉載請注明出處。

發布評論請先 登錄

相關推薦

如何破解windows xp 用戶密碼

非常棒的使用者界面

人工耳蝸使用者噪聲環境下言語識別能力研究

Windows環境下與使用者關聯的用戶賬戶

Windows環境下與使用者關聯的用戶賬戶

評論