在我們越來越依賴數字技術的時代,片上系統(SoC)設備的信息安全已成為一個重大關注點,尤其是在消費類和物聯網(IoT)應用中。SoC將數字系統的所有核心組件集成到一個芯片中,為眾多消費類和物聯網應用提供了一個經濟高效的解決方案。消費類和物聯網應用幾乎應用于現代生活的方方面面,從智能家居設備和可穿戴設備到工業自動化和醫療保健系統。盡管這些創新帶來了便利、高效和互聯互通的優點,但也讓用戶面臨前所未有的風險。這些設備的互聯特性使其容易受到網絡威脅,包括數據泄露、身份盜竊、未經授權的訪問和設備操縱等。保護SoC設備的信息安全對于保護敏感數據(如個人信息或付費內容)以及維護連接系統的完整性至關重要。SoC信息安全漏洞可能會產生深遠的后果,不僅危及單個用戶,甚至整個網絡和基礎設施也會遭受牽連。此外,物聯網設備的普及放大了潛在的攻擊面,每個互連設備都可能成為惡意行為者的潛在入口。鑒于SoC設備在消費類和物聯網應用中的關鍵作用,應對信息安全問題需要采取多方位的方法。這包括在設計和開發過程中集成強大的信息安全機制,實施嚴格的訪問控制和加密協議,并鼓勵利益相關方之間的協作,共同建立行業標準和最佳實踐。

SoC設計者采用各種信息安全機制來確保系統的完整性、保密性和可用性;這些機制會在硬件、固件和軟件等多個層面實現。以下是SoC設計中常用的一些關鍵信息安全機制:

信認根

信任根(RoT)是建立和維護設備完整性的基礎組件。它是設備信息安全機制和操作啟動和驗證的可靠起點。

通常作為一個物理隔離的實體,信認根通常包括硬件、固件和軟件組件,專門用來執行關鍵的信息安全功能,如加密操作、信息安全啟動和證明。它構成了構建更高層次信息安全特性及協議的基礎,確保這些特性能夠信息安全執行并免受篡改或未經授權訪問的侵害。

通過建立可信基礎并在底層實施信息安全措施,信任根在SoC設備的整體信息安全性中發揮著至關重要的作用。

信息安全啟動

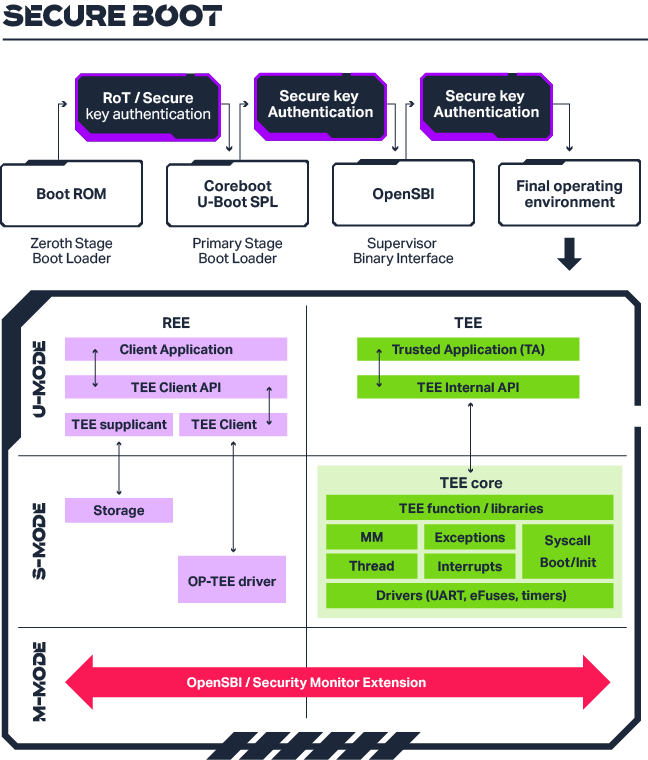

片上系統(SoC)中的信息安全啟動過程是一項基本信息安全機制,旨在確保設備在啟動前驗證啟動鏈中每個組件的完整性和真實性,從而實現信息安全啟動。信息安全啟動對于防范試圖在啟動過程中篡改設備固件或操作系統的各種威脅至關重要。

從不可改變的信息安全狀態(如Boot Rom)開始,直到加載信息安全執行環境和用戶應用程序結束,信息安全啟動過程建立起信任鏈,逐一對啟動過程的各個后續階段進行完整性和真實性的驗證。

可信執行環境

可信執行環境(TEE)是一個邏輯隔離的信息安全執行環境,在這個環境中可以對敏感操作進行處理,并對其完整性和保密性給予高度保證,例如生物識別、支付客戶端、DRM客戶端和用戶身份管理。TEE通常通過結合硬件和軟件信息安全機制來實現,創建一個邏輯保護的隔離區域,而不必依賴物理隔離的硬件。這些元素與其它功能(如真隨機數發生器(TRNG)、加密加速器和信息安全調試)結合在一起構成了SoC信息安全系統的基石。下面展示了一個示例性的信息安全系統初始化過程。

通過整合這些基于硬件和軟件的信息安全機制,SoC設計者旨在創建一個全面的信息安全架構,以保護設備免受各種潛在威脅和漏洞的侵害。

RISC-V架構

RISC-V特權架構定義了特定的執行模式,這些模式能夠隔離操作系統(OS)與用戶應用程序。配合監督域隔離機制,它能為特定軟件域隔離內存區域和執行上下文,從而為信息安全執行提供基本原則。特權架構定義了不同的權限級別,如監管模式(S模式)、用戶模式(U模式)和機器模式(M模式)。M模式包括陷阱和事件處理等功能,這些功能對于實現信息安全啟動過程以及處理與信息安全相關的事件至關重要。監督域隔離確保了邏輯上隔離的軟件域之間的執行狀態和內存訪問得以分離,使得RichOS環境與托管可信應用的可信執行環境(TEE)并行運行。這一特性由一系列擴展實現的,如中斷管理(AIA)、細粒度外部和自托管調試功能,以及訪問控制機制(PMP/PMA、Smsdid、Smsdia)。

此外,還包括了加密擴展,其中包括用于加速加密操作(如加密和哈希)的指令,這對保護數據和通信至關重要。這些擴展包括加速算法的指令,如AES(高級加密標準)和SHA(信息安全哈希算法),以及至關重要的一組常量時間指令集,用以抵御依賴數據時序的攻擊。

確保完整性

Imagination公司的Catapult系列CPU系列建立在已批準的RISC-V配置文件以及上述擴展的基礎上,創建了一種端到端的信息安全方法論,該方法論補充而非偏離現有的行業規范。作為RISC-V軟件生態系統(RISE)的一部分工作,Imagination正在開發基礎開源軟件,以支撐RISC-V信息安全系統。

-

物聯網

+關注

關注

2910文章

44781瀏覽量

374794 -

soc

+關注

關注

38文章

4183瀏覽量

218529 -

信息安全

+關注

關注

5文章

656瀏覽量

38925

發布評論請先 登錄

相關推薦

聽懂什么是信號完整性

如何提升SoC的安全性

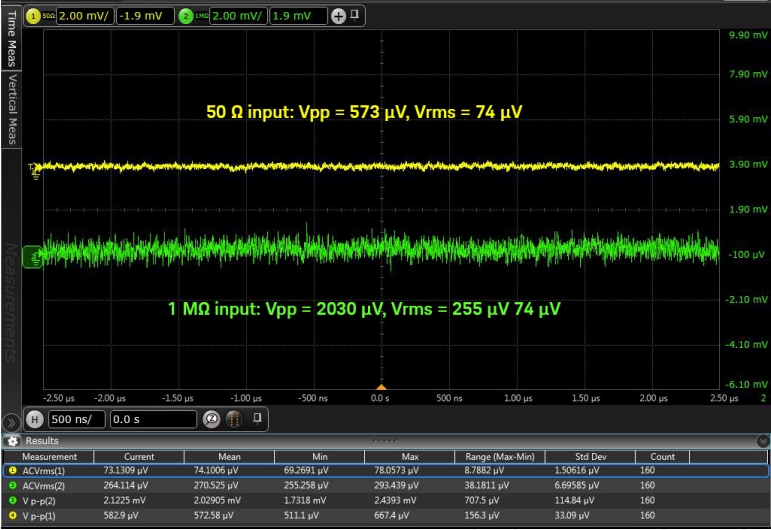

示波器探頭在電源完整性測量上的應用

確保完整性:SoC信息安全在當今數字世界中的作用

確保完整性:SoC信息安全在當今數字世界中的作用

評論