藍牙是當今應用最多的技術之一,采用藍牙模塊技術,我們可以實現數據的傳輸以及其它功能。為了統一規范,藍牙在2.1版本引入了安全簡單的配對機制,從而加強了藍牙通訊安全方面性能。以下美迅物聯網總結了藍牙配對機制:

一、遺留配對(Lagacy pairing){密碼配對(PIN Code Pairing)}

僅適用于藍牙v2.0及之前版本。每個設備必須輸入PIN碼(Personal identification number),且只有雙方輸入的PIN碼相同時才會配對成功。任何16字節的UTF-8字符串都可以用作PIN碼。

缺點是:

1、不是所有的藍牙設備都能輸入所有可能的PIN碼。

2、有限的輸入藍牙設備:藍牙免提耳機(Bluetooth Hands-free headset),通常只有固定的PIN碼“0000”or“1234”,它們只能被硬編碼到設備中。

3、數字的輸入藍牙設備:手機(Mobile phones),允許用戶輸入長度不超過16位的數字值。

4、個人電腦和智能手機(PCs&Smartphones),它們允許用戶以PIN碼的形式輸入完整的UTF-8文本。但如果與能力較弱的設備配對,則用戶必須了解其他設備上的輸入限制;相對而言,對于有能力的設備,沒有可用的機制來確定它應該如何限制用戶可能使用的可用輸入。

二、安全簡易配對(Secure Simple Pairing,SSP)

藍牙v2.1版本新規范的,盡管藍牙v2.1以后設備只能使用遺留配對與v2.0或更早的設備進行互操作。后續藍牙版本高于或等于2.1的藍牙鼠標就可以使用安全簡易配對。安全簡單配對其實是使用一種形式的公鑰密碼學(public key cryptograph)。

SSP具有以下身份驗證機制:

1、只工作(Just works):只是工作,不需要用戶交互,設備可以提示用戶確認配對過程。常用于IO有限的耳機,且比遺留配對的固定PIN碼更安全,但這種方法不提供中間人(HITM)保護。

2、數字比較(Numeric comparison):如果兩個設備都有顯示屏,并且至少有一個設備能接受二進制的yes/no用戶輸入,那么它們可以使用數字比較。此方法在每個設備上顯示6位數字代碼。用戶應該比較這些數字以確保它們是相同的,如果比較成功,用戶應該在能夠接受輸入的設備上確認配對。這個方法提供了MITM保護,假設用戶在兩個設備上都確認并正確地執行比較。

3、密鑰輸入(Passkey entry):此方法可用于具有顯示的設備和具有數字鍵盤輸入的設備(如鍵盤)之間,或用于具有數字鍵盤輸入的兩個設備之間。在第一種情況下,顯示器向用戶顯示一個6位數字代碼,然后用戶在鍵盤上輸入代碼。在第二種情況下,每個設備的用戶輸入相同的6位數。這兩種情況都提供了MITM保護。

4、帶外數據(Out of band,OOB):該方法使用外部通信手段,如近場通信(NFC)來交換配對過程中使用的一些信息。配對是使用藍牙無線層完成的,但是需要來自OOB機制的信息。這只提供了OOB機制中存在的MITM保護級別。

優點: SSP比較簡單,原因如下:在大多數情況下,它不需要用戶生成密鑰。對于不需要MITM保護的用例,可以消除用戶交互。對于數值比較,用戶可以通過簡單的等式比較來實現MITM保護。可以在設備接近時進行配對,而不需要很長的發現過程。

名詞解釋:中間人攻擊(Man-in-the-Middle Attack,MITM)是一種由來已久的網絡入侵手段,并且當今仍然有著廣泛的發展空間,如SMB會話劫持、DNS欺騙等攻擊都是典型的MITM攻擊。簡而言之,所謂的MITM攻擊就是通過攔截正常的網絡通信數據,并進行數據篡改和嗅探,而通信的雙方卻毫不知情。

總結:隨著藍牙模塊無線通信網技術的不斷發展,MITM攻擊也越來越多樣化。最初,MITM只要將網卡設為混雜模式,偽裝成代理服務器監聽特定的流量就可以實現,這是因為很多藍牙通信協議都是以明文來進行傳輸的,如HTTP、FTP、Telnet等。后來,隨著科技發展,簡單的嗅探攻擊已經不能輕易成功,必須先進行ARP欺騙才行。現在,越來越多的藍牙無線傳輸(網上銀行,郵箱登陸)開始采用加密通信,SSL(Secure Sockets Layer安全套接層),HTTPS、FTPS等都是建立在其基礎上的。

審核編輯 黃宇

-

藍牙模塊

+關注

關注

30文章

575瀏覽量

55738

發布評論請先 登錄

相關推薦

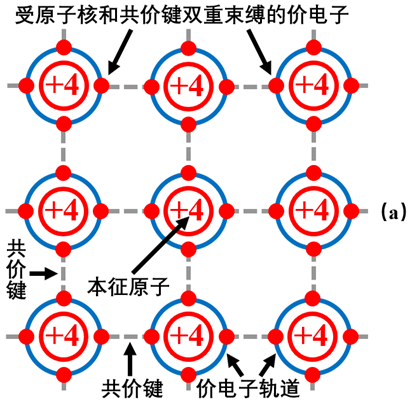

全新的半導體基礎知識

藍牙模塊配對機制基礎知識

藍牙模塊配對機制基礎知識

評論