數據庫在各個領域的逐步應用,其安全性也備受關注。SQL 注入攻擊作為一種常見的數據庫攻擊手段,給網絡安全帶來了巨大威脅。今天我們來聊一聊SQL 注入攻擊的基本知識。

SQL 注入攻擊的基本原理

SQL 注入是通過將惡意的 SQL 代碼插入到輸入參數中,欺騙應用程序執行這些惡意代碼,從而實現對數據庫的非法操作。例如,在一個登錄表單中,如果輸入的用戶名被直接拼接到 SQL 查詢語句中,而沒有進行適當的過濾和驗證,攻擊者就可以輸入特定的字符串來改變查詢的邏輯,從而繞過登錄驗證或者獲取敏感信息。

如何使用IP 地址進行SQL 注入攻擊

·定位目標

攻擊者通過獲取目標網站或應用的服務器 IP 地址,可以更準確地確定攻擊的目標,集中攻擊資源。

·繞過安全機制

某些安全防護設備或策略可能會根據 IP 地址來設置訪問規則或信任級別。攻擊者獲取 IP 地址后,可能會嘗試偽裝成可信的 IP 地址,以繞過部分安全防護。

·實施分布式攻擊

利用多個不同的 IP 地址同時發起 SQL 注入攻擊,增加攻擊的強度和復雜度,使防御更加困難。

·追蹤和反偵察

攻擊者可以利用獲取的 IP 地址https://www.ipdatacloud.com/?utm-source=LMN&utm-keyword=?2693信息來了解目標數據庫所在的網絡環境,同時避免被追蹤和反偵察。

攻擊****方式

·信息收集

攻擊者首先通過各種手段獲取目標網站的 IP 地址,以及可能存在的 SQL 注入漏洞點。

·構造惡意請求

根據收集到的信息,構造包含惡意 SQL 代碼的請求數據包,并將其發送到目標服務器。

·執行惡意代碼

如果目標應用存在漏洞,服務器會將惡意的 SQL 代碼作為正常的查詢執行,從而導致數據庫中的數據被竊取、篡改或刪除。

·隱藏蹤跡

攻擊者在完成攻擊后,會嘗試清除攻擊痕跡,避免被追蹤和檢測。

攻擊后果

SQL 注入攻擊會導致數據泄露,即敏感信息如用戶賬號、密碼、信用卡信息等可能被竊取,導致用戶隱私泄露和財產損失。或者數據被篡改,數據庫中的數據被惡意修改,導致業務數據的準確性和完整性受到破壞。服務中斷,嚴重的攻擊可能導致數據庫服務器崩潰,使相關業務服務中斷,造成巨大的經濟損失等問題產生

防范措施

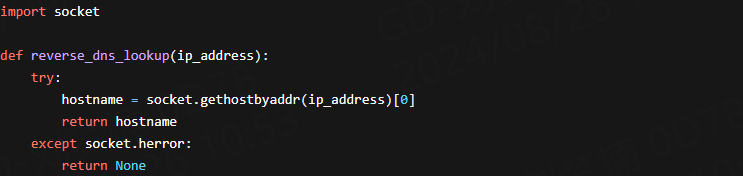

輸入驗證和過濾-對用戶輸入的數據進行嚴格的驗證和過濾,防止惡意代碼的注入;參數化查詢-使用參數化的 SQL 查詢,避免將用戶輸入直接拼接到 SQL 語句中;網絡訪問控制-基于 IP 地址設置合理的訪問控制策略,限制可疑 IP 的訪問;數據庫安全配置-定期更新數據庫軟件,設置強密碼,限制數據庫用戶的權限等;安全監測和預警-實時監測數據庫的活動,及時發現并預警異常的訪問和操作。員工培訓-提高開發和運維人員的安全意識,避免因人為疏忽引入安全漏洞。

審核編輯 黃宇

-

IP

+關注

關注

5文章

1708瀏覽量

149547 -

SQL

+關注

關注

1文章

764瀏覽量

44130 -

數據庫

+關注

關注

7文章

3799瀏覽量

64389

發布評論請先 登錄

相關推薦

為什么說行業監管離不開IP地址查詢

網絡攻擊中常見的掩蓋真實IP的攻擊方式

怎么綁定IP地址和MAC地址

IP地址安全與隱私保護

IP定位技術追蹤網絡攻擊源的方法

IP 地址在 SQL 注入攻擊中的作用及防范策略

IP 地址在 SQL 注入攻擊中的作用及防范策略

評論