2018年3月23日,國際互聯(lián)網(wǎng)工程任務(wù)組(IETF)批準(zhǔn)了TLS1.3的正式運(yùn)行版本,為互聯(lián)網(wǎng)安全筑起了新的長城。這是互聯(lián)網(wǎng)發(fā)展道路上的一塊重要里程碑。

TLS是有關(guān)互聯(lián)網(wǎng)傳輸層的安全協(xié)議,TLS1.3是TLS的最新標(biāo)準(zhǔn)。TLS為互聯(lián)網(wǎng)上密鑰的產(chǎn)生和分發(fā)、數(shù)據(jù)傳輸時加密解密、用戶的身份認(rèn)證及電子簽名等制定統(tǒng)一的標(biāo)準(zhǔn)和算法,網(wǎng)絡(luò)服務(wù)商和軟件開發(fā)商將根據(jù)TLS1.3的標(biāo)準(zhǔn)開發(fā)出相應(yīng)的軟件包和程序庫。網(wǎng)頁瀏覽、微信、電子郵件等應(yīng)用程序在處理數(shù)據(jù)傳輸時都會自動調(diào)用這些具有統(tǒng)一標(biāo)準(zhǔn)的軟件包和程序庫,以確保數(shù)據(jù)在互聯(lián)網(wǎng)傳輸時的絕對安全。

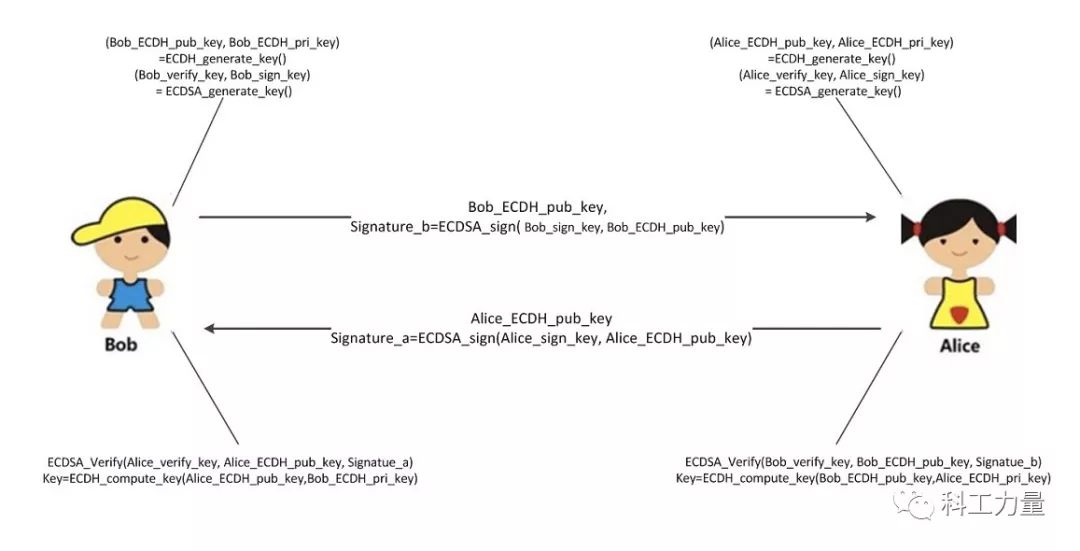

當(dāng)你使用IE、火狐、UC等任何一款瀏覽器訪問互聯(lián)網(wǎng)上的網(wǎng)站,這些瀏覽器和網(wǎng)站服務(wù)器都會首先調(diào)用TLS軟件包。TLS制定的公鑰密碼算法為通信雙方分別產(chǎn)生公鑰和私鑰;然后通過握手程序交換公鑰和身份認(rèn)證信息;接著根據(jù)TLS提供的算法驗(yàn)證對方身份并計(jì)算出共享的對稱密鑰;最后使用共享密鑰對傳輸數(shù)據(jù)(這其中包括了用戶的口令、信用卡號碼和帳戶余額等數(shù)據(jù))作加密和解密,保證這些數(shù)據(jù)在公共網(wǎng)絡(luò)傳輸過程中不被破解和篡改。

微信通信雙方協(xié)商取得共享對稱密鑰的握手進(jìn)程的示意圖。微信通信的安全保障是基于TLS1.3草案標(biāo)準(zhǔn)的微信安全通信協(xié)議mmtls,詳見 https://www.qcloud.com/community/article/134506。

微信、電子郵件和互聯(lián)網(wǎng)上各種其它應(yīng)用程序也都是在TLS規(guī)約下按照上述相似流程來保證數(shù)據(jù)在公共網(wǎng)絡(luò)上安全地傳輸。TLS就是互聯(lián)網(wǎng)安全的基石,它是每個網(wǎng)民的護(hù)身符!

長久以來人們都把密碼與軍事、外交聯(lián)系在一起,印象中使用密碼的人物如果不是躲在陰暗角落的間諜特務(wù)就是捍衛(wèi)國家安全的孤膽英雄。事實(shí)上,隨著互聯(lián)網(wǎng)的普及,今天每個普通人都離不開密碼,密碼技術(shù)已經(jīng)“飛入尋常百姓家”。當(dāng)你在網(wǎng)上購物,當(dāng)你用手機(jī)通話或收發(fā)微信,所有信息都在開放共享的網(wǎng)絡(luò)上傳輸,現(xiàn)代通訊技術(shù)使得信息的傳輸變得越來越方便、迅速和高效,但是也使得信息非常容易被黑客截獲,沒有密碼技術(shù)保護(hù)在網(wǎng)上發(fā)送短信、用支付寶付款、在無線網(wǎng)上通話等等都是難以想象的。

在我們每天使用的電腦、手機(jī)中都有執(zhí)行TLS協(xié)議的整套軟件,它們在后臺默默無聲、忠實(shí)無悔地守護(hù)著互聯(lián)網(wǎng)用戶的隱私和秘密,它們是新時代為網(wǎng)民服務(wù)的好戰(zhàn)士。當(dāng)我們享受著互聯(lián)網(wǎng)種種福利時,又有多少人會感謝那些設(shè)計(jì)、運(yùn)行和維護(hù)TLS的工程技術(shù)人員呢?“誰知網(wǎng)上游,步步皆辛苦!”沒有了TLS,網(wǎng)上的日子一分鐘也沒法過。

TLS的前身是安全套接層協(xié)議SSL。SSL誕生于九十年代初期,它的2.0版本在1995年2月發(fā)布,但因?yàn)榇嬖跀?shù)個嚴(yán)重的安全漏洞而在一年后被3.0版本替代。進(jìn)入二十一世紀(jì)后,更為先進(jìn)有效的TLS代替SSL扛起了互聯(lián)網(wǎng)安全衛(wèi)士的重任,互聯(lián)網(wǎng)上數(shù)據(jù)傳輸?shù)陌踩珕栴}一直困擾著人們,SSL/TLS一次次的變遷和升級就是一部互聯(lián)網(wǎng)抗擊黑客的血淚史。

目前網(wǎng)上廣泛使用的安全協(xié)議TLS1.2始于2008年,這些年來它為網(wǎng)民們遮風(fēng)擋雨立下汗馬功勞,但是在滿世界黑客的明槍暗箭攻擊下也是滿目滄桑。為了修補(bǔ)漏洞,執(zhí)行TLS1.2協(xié)議的軟件打滿了補(bǔ)丁,俗話說:“新三年舊三年,縫縫補(bǔ)補(bǔ)又三年。” 九年多了,TLS1.2也到了功成身退的時候了。

在眾人矚目中即將登臺上任的TLS1.3究竟有些什么亮點(diǎn)呢?TLS1.3是一次全面升級,與此前版本相比,它具有兩大優(yōu)勢:

●增強(qiáng)安全性

舊版TLS1.2為了向下兼容,接收了太多90年代遺留下來的落后的加密方式,背上了沉重的包袱。TLS1.2雖然具有很強(qiáng)的兼容性,但是它也成為了過去幾年來受到攻擊的主因。

TLS1.3實(shí)施“少而精”的原則,取消了對一些陳舊落后的加密和哈希算法的支持,諸如SHA—1、SHA-224 、RC4、MD5、DES、3DES等算法均被剔除,取而代之的是ChaCha20, Poly1305, Ed25519, x25519, and x448等更為安全的算法。這意味著一系列潛在的漏洞將被永久關(guān)閉。

TLS 1.3具有抵御降級攻擊的功能,這是它最為突出的優(yōu)點(diǎn)。這樣就堵死了攻擊者誘騙服務(wù)器降級使用較舊版本的可能,杜絕黑客利用舊版軟件中漏洞的任何機(jī)會。

●提升處理速度

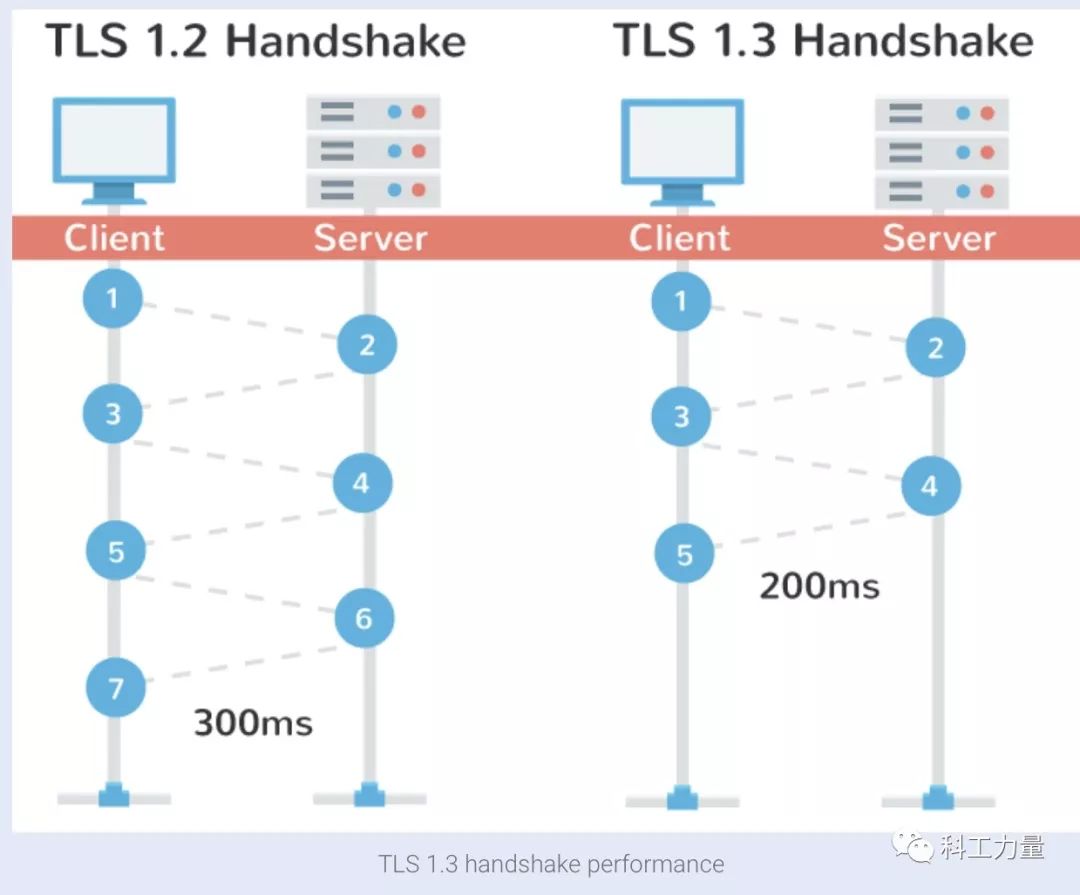

為了保護(hù)數(shù)據(jù)傳輸,用戶訪問網(wǎng)站時,雙方必須依靠TLS先行取得共享的對稱密鑰,這個被稱為握手過程。為完成握手過程,TLS1.2需要在用戶和網(wǎng)站之間傳遞信息6次,而新版TLS1.3僅需4次。減短握手的過程就可更早地傳遞有效數(shù)據(jù),也就加快了網(wǎng)頁傳輸?shù)乃俣取?/p>

不僅如此,對于近期訪問過的站點(diǎn),TLS1.3可以在第一次給服務(wù)器發(fā)消息時就發(fā)送有用的數(shù)據(jù)。這叫做“零消息往來”模式(0-RTT),這會會使網(wǎng)頁傳輸變得更快。

雖然新版TLS1.3為每次網(wǎng)頁加載節(jié)省的時間有限(大約十分之一秒),但是積少成多,對于每天接受千萬次以上訪問的大型網(wǎng)站,這個提速影響不容小覷。不信到雙十一節(jié)可以試試!

TLS1.2與TLS1.3握手進(jìn)程效率比較。

TLS安全協(xié)議的核心是通過公鑰密碼系統(tǒng)讓通信雙方協(xié)商取得共享的對稱密鑰,這個過程也被稱為對稱密鑰分發(fā)。通信雙方一旦擁有了共享的對稱密鑰以后,他們之間的通信安全是有絕對保證的。但是互聯(lián)網(wǎng)上通信雙方遠(yuǎn)隔千山萬水又從未見過面,他們?nèi)绾稳〉帽舜说男湃尾f(xié)商出共享的密鑰,而又不被第三者偷竊,這是對密碼學(xué)的嚴(yán)峻考驗(yàn)。

解決這個難題靠的就是公鑰密碼。公鑰密碼算法產(chǎn)生出一對密鑰:公鑰和私鑰,通信雙方通過交換公鑰作身份驗(yàn)證和協(xié)商出共享的對稱密鑰。公鑰密碼巧妙地解決了網(wǎng)上通信雙方的“第一次”的尷尬,網(wǎng)上安全一日不可無此君。

我們前面已經(jīng)指出對稱密碼的安全性是有絕對保證的,這是有數(shù)學(xué)證明的,那么公鑰密碼的安全性又如何呢?到目前為止,公鑰密碼還是安全的,至少與網(wǎng)絡(luò)上許多其它隱患相比,它的相對安全性是不容質(zhì)疑的。但是面對未來的量子計(jì)算機(jī)和傳統(tǒng)計(jì)算機(jī)的飛速發(fā)展,現(xiàn)在使用的公鑰密碼存在安全隱患。

解決公鑰密碼隱患的正確之路是研究開發(fā)更安全有效的新一代公鑰密碼算法。實(shí)現(xiàn)公鑰密碼已經(jīng)有多種方法,TLS1.3就取消了用RSA這種公鑰密碼算法作密鑰分發(fā),而改用ECDH算法。更為先進(jìn)安全的公鑰密碼新算法正在研究評估中,本文的姐妹篇將著重討論這方面問題。

除此之外,似乎還沒有其它更有效的方案,目前的量子密碼通信在工程意義上不是切實(shí)可行的解決方案。京滬量子通信干線使用的BB84改良版是一種端到端的密鑰分發(fā)協(xié)議,它與分組交換協(xié)議構(gòu)建起來的復(fù)雜拓?fù)浣Y(jié)構(gòu)的互聯(lián)網(wǎng)格格不入。量子通信連最基本的路由器和交換器的協(xié)議草案都沒有,目前組網(wǎng)的可能性幾乎為零。

TLS提供的網(wǎng)絡(luò)安全服務(wù)不僅是密鑰分發(fā),還包括非常重要的身份驗(yàn)證和電子簽名。量子通信工程只能作密鑰分發(fā),它目前既沒有能力替代TLS,也無法補(bǔ)充改善TLS。即使將來有關(guān)量子通信的組網(wǎng)設(shè)備和協(xié)議都被研制開發(fā)出來了,還面臨如何與現(xiàn)存互聯(lián)網(wǎng)的融合問題,還有額外的成本和運(yùn)行效率問題。

退一萬步說,即使量子通信的所有工程問題明天一早都得到解決,工程的成本問題也不去考慮,反正就是不差錢,量子通信與互聯(lián)網(wǎng)安全依舊是兩條道上跑的車。這里有一個核心問題——“兼容”,量子通信技術(shù)如果不能與現(xiàn)存的密碼系統(tǒng)兼容,不能成為TLS協(xié)議有機(jī)的組成部分,那么對億萬互聯(lián)網(wǎng)的網(wǎng)民而言就是零存在。網(wǎng)民在互聯(lián)網(wǎng)上點(diǎn)擊這里點(diǎn)擊那里,數(shù)據(jù)傳輸安全靠的是應(yīng)用程序自動調(diào)用TLS,TLS調(diào)用相應(yīng)密碼算法。沒有人會有興趣也沒有本事去弄懂量子通信的原理和使用方法的,要讓量子通信真正造福大眾,它必須融入今日互聯(lián)網(wǎng)安全系統(tǒng)中成為TLS的一部分,而不是推翻現(xiàn)存的互聯(lián)網(wǎng)構(gòu)架去另建所謂的“量子互聯(lián)網(wǎng)”。“量子互聯(lián)網(wǎng)”和“量子小鎮(zhèn)”一樣,實(shí)質(zhì)上都是海市蜃樓,至少在可預(yù)見的未來就是如此。

從現(xiàn)在開始,TLS1.3將會受到網(wǎng)絡(luò)服務(wù)行業(yè)和用戶的廣泛支持,并將在未來十年中成為互聯(lián)網(wǎng)的忠誠衛(wèi)士,再下一代TLS的預(yù)案也已經(jīng)啟動,它們將為未來一二十年的互聯(lián)網(wǎng)安全負(fù)責(zé)。TLS1.3和它的下一代都沒有為量子通信預(yù)留任何接口,互聯(lián)網(wǎng)安全與量子通信沒一點(diǎn)關(guān)系。全世界互聯(lián)網(wǎng)通信安全專家們都把穩(wěn)妥可靠、兼容可行作為技術(shù)發(fā)展的首要考量,他們將著力研發(fā)新一代公鑰密碼系統(tǒng)應(yīng)對后量子時代的信息安全態(tài)勢,為億萬網(wǎng)民筑起互聯(lián)網(wǎng)上的新長城。

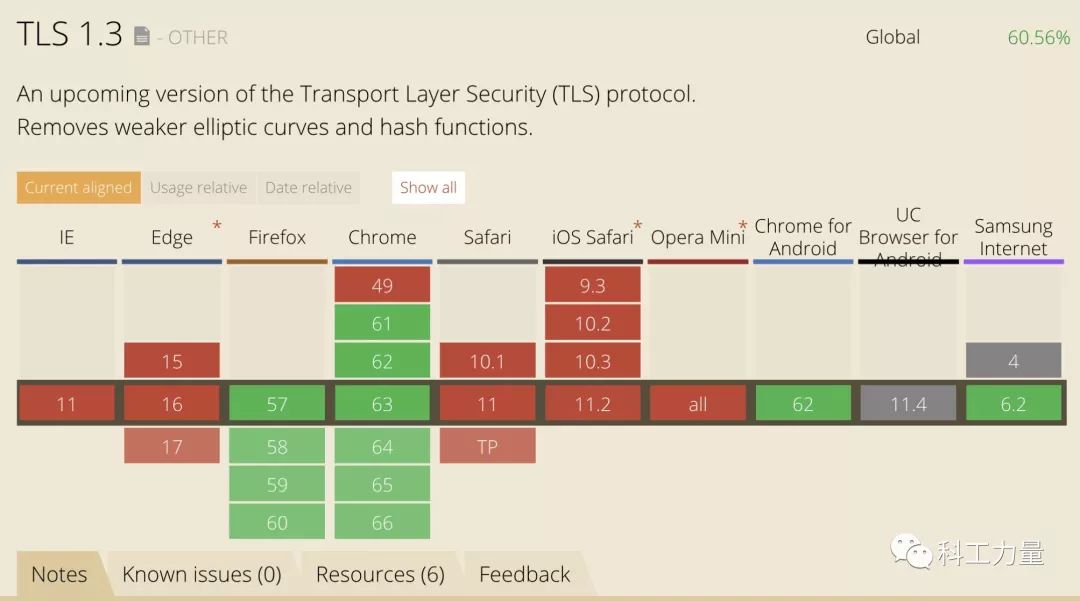

十種常用瀏覽器支持TLS1.3的進(jìn)展情況。綠色表示支持、紅色不支持、灰色情況不明。由圖可知谷歌的Chrome 和火狐瀏覽器已經(jīng)支持使用TLS1.3協(xié)議草案,這兩家企業(yè)重視網(wǎng)絡(luò)安全的態(tài)度值得點(diǎn)贊。

-

互聯(lián)網(wǎng)

+關(guān)注

關(guān)注

54文章

11162瀏覽量

103369 -

微信

+關(guān)注

關(guān)注

6文章

511瀏覽量

26594

原文標(biāo)題:互聯(lián)網(wǎng)安全新長城TLS1.3批準(zhǔn) 為何不兼容量子通信

文章出處:【微信號:guanchacaijing,微信公眾號:科工力量】歡迎添加關(guān)注!文章轉(zhuǎn)載請注明出處。

發(fā)布評論請先 登錄

相關(guān)推薦

TLS1.3的正式運(yùn)行版本,為互聯(lián)網(wǎng)安全筑起了新的長城

TLS1.3的正式運(yùn)行版本,為互聯(lián)網(wǎng)安全筑起了新的長城

評論