嵌入式應(yīng)用的領(lǐng)域越來越廣泛,功能需求也越來越復(fù)雜,有些嵌入式產(chǎn)品要求在產(chǎn)品出廠后,使用過程中保留有固件升級的功能,以保證用戶可以使用最新的功能和及時(shí)修正產(chǎn)品bug。支持固件升級就意味著需要在軟件上留有“后門”,即Bootloader與外界的交互,如果“后門”保護(hù)不當(dāng)會造成固件代碼泄露,針對這一安全隱患,本文討論的話題就是如何提高嵌入式Bootloader程序的安全性,有效防止黑客的hacking和cloning,借助的工具是arm的mbedTLS加密算法庫。

mbedTLS概述

MbedTLS前身是開源加密算法庫PolarSSL,現(xiàn)已被arm公司收購并由arm技術(shù)團(tuán)隊(duì)進(jìn)行維護(hù)更新,是對TLS和SSL協(xié)議實(shí)現(xiàn)的算法庫。

mbedTLS的目標(biāo)是:易于理解,使用,集成和擴(kuò)展。mbedTLS核心代碼用C編程語言編寫,實(shí)現(xiàn)SSL模塊和各種加密算法,并提供各種加密算法的自測試代碼。和其他TLS/SSL算法庫實(shí)現(xiàn)不同,mbedTLS主要是面向小型嵌入式設(shè)備,代碼緊湊,最小完整的TLS堆棧需要60KB的程序空間和64KB的RAM空間,而且執(zhí)行效率高,可以說是行業(yè)內(nèi)最小巧的SSL加密算法庫。

mbedTLS是高度模塊化的設(shè)計(jì):每個(gè)組件,如加密函數(shù),可以獨(dú)立于框架的其余部分使用。mbedTLS完全是由C語言編寫的,沒有外部依賴,因此,mbedTLS是應(yīng)用于嵌入式系統(tǒng)最理想的TLS加密算法庫。更重要的一點(diǎn)是,mbedTSL是完全OpenSource的,支持Apache 2.0 license 或者GPL 2.0 license雙重許可,可以自由應(yīng)用于商業(yè)項(xiàng)目中。

應(yīng)用與實(shí)現(xiàn)

上海潤欣科技正在開發(fā)一個(gè)用于智能門鎖等領(lǐng)域的指紋模塊項(xiàng)目,用到的主控芯片是基于ARM Cortex-M4內(nèi)核的MCU,但是這個(gè)MCU沒有代碼讀出保護(hù)功能,為了避免產(chǎn)品被非法克隆,必須引入一種保護(hù)機(jī)制來提高產(chǎn)品的安全性。我們使用mbedTSL算法庫中的RSASSA-PSS數(shù)字簽名算法對MCU芯片中的UID和指紋傳感器UID來進(jìn)行簽名(Sign)和驗(yàn)證(Verify),保證每個(gè)被簽名產(chǎn)品的唯一性(不可復(fù)制)和合法性。

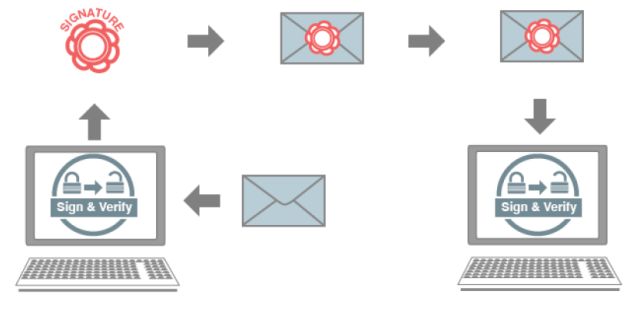

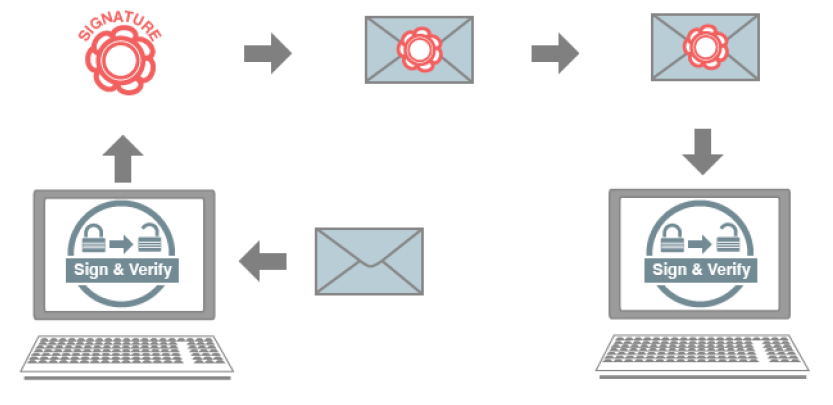

原文簽名(Sign)以及簽名驗(yàn)證(Verify)

具體的實(shí)施步驟

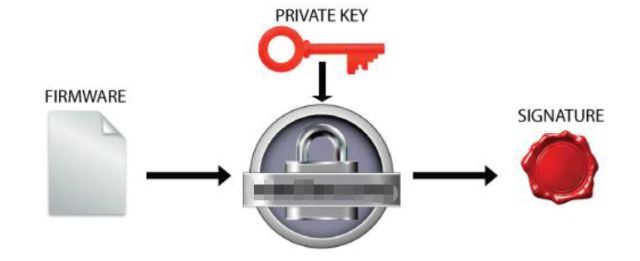

第1步:將mbedTLS生成的密鑰對中的私鑰存放與本地服務(wù)器,并禁止外部訪問,以保證私鑰的安全性;

第2步:利用MCU的UID和指紋傳感器的UID通過上述本地服務(wù)器上的私鑰及簽名生成工具生成數(shù)字簽名sig文件;

第3步:將上述第二步生成的sig簽名文件保存到Bootloader特定區(qū)域;

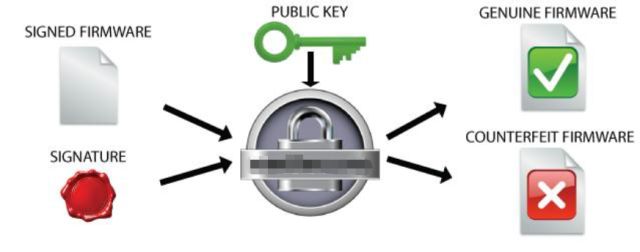

第4步:將mbedTLS生成的密鑰對中的公鑰保存到APP固件中;

第5步:Bootloader更新APP固件時(shí),利用APP中的公鑰對Bootloader中的簽名文件sig進(jìn)行校驗(yàn)(Verify),校驗(yàn)通過,說明Bootloader和APP固件均為原廠合法固件,否則Bootloader拒絕引導(dǎo)執(zhí)行APP固件,達(dá)到保護(hù)產(chǎn)品軟硬版權(quán)的目的。

使用到的mbedTLS資源和API函數(shù)

1、mbedTSL代碼包目錄下使用VS2010或以上版本生成RSA密鑰對生成工具:rsa_genkey.exe,用來生成上述步驟中第一步中的密鑰對;

2、mbedTSL代碼包目錄下使用VS2010或以上版本生成RSASSA簽名生成工具rsa_sign_pss.exe,以用來生成上述步驟中第二步中的sig文件;

3、mbedTSL代碼包目錄下使用VS2010或以上版本生成RSASSA簽名驗(yàn)證工具rsa_verify_pss.exe,已確保代碼的正確性;

4、MCU代碼中使用到的mbedTLS API函數(shù):

/*

* Initialize an RSA context 初始化RSA算法內(nèi)容

*/

void mbedtls_rsa_init( mbedtls_rsa_context *ctx,

int padding,

int hash_id )

{

memset( ctx, 0, sizeof( mbedtls_rsa_context ) );

mbedtls_rsa_set_padding( ctx, padding, hash_id );

#if defined(MBEDTLS_THREADING_C)

mbedtls_mutex_init( &ctx->mutex );

#endif

}

#if defined(MBEDTLS_PKCS1_V21)

/*

* Implementation of the PKCS#1 v2.1 RSASSA-PSS-SIGN function

* RSASSA-PSS簽名算法實(shí)現(xiàn)函數(shù)

*/

int mbedtls_rsa_rsassa_pss_sign( mbedtls_rsa_context *ctx,

int (*f_rng)(void *, unsigned char *, size_t),

void *p_rng,

int mode,

mbedtls_md_type_t md_alg,

unsigned int hashlen,

const unsigned char *hash,

unsigned char *sig )

{

size_t olen;

unsigned char *p = sig;

unsigned char salt[MBEDTLS_MD_MAX_SIZE];

unsigned int slen, hlen, offset = 0;

int ret;

size_t msb;

const mbedtls_md_info_t *md_info;

mbedtls_md_context_t md_ctx;

if( mode == MBEDTLS_RSA_PRIVATE && ctx->padding != MBEDTLS_RSA_PKCS_V21 )

return( MBEDTLS_ERR_RSA_BAD_INPUT_DATA );

if( f_rng == NULL )

return( MBEDTLS_ERR_RSA_BAD_INPUT_DATA );

olen = ctx->len;

if( md_alg != MBEDTLS_MD_NONE )

{

/* Gather length of hash to sign */

md_info = mbedtls_md_info_from_type( md_alg );

if( md_info == NULL )

return( MBEDTLS_ERR_RSA_BAD_INPUT_DATA );

hashlen = mbedtls_md_get_size( md_info );

}

md_info = mbedtls_md_info_from_type( (mbedtls_md_type_t) ctx->hash_id );

if( md_info == NULL )

return( MBEDTLS_ERR_RSA_BAD_INPUT_DATA );

hlen = mbedtls_md_get_size( md_info );

slen = hlen;

if( olen < hlen + slen + 2 )

return( MBEDTLS_ERR_RSA_BAD_INPUT_DATA );

memset( sig, 0, olen );

/* Generate salt of length slen */

if( ( ret = f_rng( p_rng, salt, slen ) ) != 0 )

return( MBEDTLS_ERR_RSA_RNG_FAILED + ret );

/* Note: EMSA-PSS encoding is over the length of N - 1 bits */

msb = mbedtls_mpi_bitlen( &ctx->N ) - 1;

p += olen - hlen * 2 - 2;

*p++ = 0x01;

memcpy( p, salt, slen );

p += slen;

mbedtls_md_init( &md_ctx );

if( ( ret = mbedtls_md_setup( &md_ctx, md_info, 0 ) ) != 0 )

goto exit;

/* Generate H = Hash( M' ) */

if( ( ret = mbedtls_md_starts( &md_ctx ) ) != 0 )

goto exit;

if( ( ret = mbedtls_md_update( &md_ctx, p, 8 ) ) != 0 )

goto exit;

if( ( ret = mbedtls_md_update( &md_ctx, hash, hashlen ) ) != 0 )

goto exit;

if( ( ret = mbedtls_md_update( &md_ctx, salt, slen ) ) != 0 )

goto exit;

if( ( ret = mbedtls_md_finish( &md_ctx, p ) ) != 0 )

goto exit;

/* Compensate for boundary condition when applying mask */

if( msb % 8 == 0 )

offset = 1;

/* maskedDB: Apply dbMask to DB */

if( ( ret = mgf_mask( sig + offset, olen - hlen - 1 - offset, p, hlen,

&md_ctx ) ) != 0 )

goto exit;

msb = mbedtls_mpi_bitlen( &ctx->N ) - 1;

sig[0] &= 0xFF >> ( olen * 8 - msb );

p += hlen;

*p++ = 0xBC;

mbedtls_zeroize( salt, sizeof( salt ) );

exit:

mbedtls_md_free( &md_ctx );

if( ret != 0 )

return( ret );

return( ( mode == MBEDTLS_RSA_PUBLIC )

? mbedtls_rsa_public( ctx, sig, sig )

: mbedtls_rsa_private( ctx, f_rng, p_rng, sig, sig ) );

}

#endif /* MBEDTLS_PKCS1_V21 */

#if defined(MBEDTLS_PKCS1_V21)

/*

* Implementation of the PKCS#1 v2.1 RSASSA-PSS-VERIFY function

* RSASSA-PSS簽名算法校驗(yàn)函數(shù)

*/

int mbedtls_rsa_rsassa_pss_verify_ext( mbedtls_rsa_context *ctx,

int (*f_rng)(void *, unsigned char *, size_t),

void *p_rng,

int mode,

mbedtls_md_type_t md_alg,

unsigned int hashlen,

const unsigned char *hash,

mbedtls_md_type_t mgf1_hash_id,

int expected_salt_len,

const unsigned char *sig )

{

int ret;

size_t siglen;

unsigned char *p;

unsigned char *hash_start;

unsigned char result[MBEDTLS_MD_MAX_SIZE];

unsigned char zeros[8];

unsigned int hlen;

size_t observed_salt_len, msb;

const mbedtls_md_info_t *md_info;

mbedtls_md_context_t md_ctx;

unsigned char buf[MBEDTLS_MPI_MAX_SIZE];

if( mode == MBEDTLS_RSA_PRIVATE && ctx->padding != MBEDTLS_RSA_PKCS_V21 )

return( MBEDTLS_ERR_RSA_BAD_INPUT_DATA );

siglen = ctx->len;

if( siglen < 16 || siglen > sizeof( buf ) )

return( MBEDTLS_ERR_RSA_BAD_INPUT_DATA );

ret = ( mode == MBEDTLS_RSA_PUBLIC )

? mbedtls_rsa_public( ctx, sig, buf )

: mbedtls_rsa_private( ctx, f_rng, p_rng, sig, buf );

if( ret != 0 )

return( ret );

p = buf;

if( buf[siglen - 1] != 0xBC )

return( MBEDTLS_ERR_RSA_INVALID_PADDING );

if( md_alg != MBEDTLS_MD_NONE )

{

/* Gather length of hash to sign */

md_info = mbedtls_md_info_from_type( md_alg );

if( md_info == NULL )

return( MBEDTLS_ERR_RSA_BAD_INPUT_DATA );

hashlen = mbedtls_md_get_size( md_info );

}

md_info = mbedtls_md_info_from_type( mgf1_hash_id );

if( md_info == NULL )

return( MBEDTLS_ERR_RSA_BAD_INPUT_DATA );

hlen = mbedtls_md_get_size( md_info );

memset( zeros, 0, 8 );

/*

* Note: EMSA-PSS verification is over the length of N - 1 bits

*/

msb = mbedtls_mpi_bitlen( &ctx->N ) - 1;

if( buf[0] >> ( 8 - siglen * 8 + msb ) )

return( MBEDTLS_ERR_RSA_BAD_INPUT_DATA );

/* Compensate for boundary condition when applying mask */

if( msb % 8 == 0 )

{

p++;

siglen -= 1;

}

if( siglen < hlen + 2 )

return( MBEDTLS_ERR_RSA_BAD_INPUT_DATA );

hash_start = p + siglen - hlen - 1;

mbedtls_md_init( &md_ctx );

if( ( ret = mbedtls_md_setup( &md_ctx, md_info, 0 ) ) != 0 )

goto exit;

ret = mgf_mask( p, siglen - hlen - 1, hash_start, hlen, &md_ctx );

if( ret != 0 )

goto exit;

buf[0] &= 0xFF >> ( siglen * 8 - msb );

while( p < hash_start - 1 && *p == 0 )

p++;

if( *p++ != 0x01 )

{

ret = MBEDTLS_ERR_RSA_INVALID_PADDING;

goto exit;

}

observed_salt_len = hash_start - p;

if( expected_salt_len != MBEDTLS_RSA_SALT_LEN_ANY &&

observed_salt_len != (size_t) expected_salt_len )

{

ret = MBEDTLS_ERR_RSA_INVALID_PADDING;

goto exit;

}

/*

* Generate H = Hash( M' )

*/

ret = mbedtls_md_starts( &md_ctx );

if ( ret != 0 )

goto exit;

ret = mbedtls_md_update( &md_ctx, zeros, 8 );

if ( ret != 0 )

goto exit;

ret = mbedtls_md_update( &md_ctx, hash, hashlen );

if ( ret != 0 )

goto exit;

ret = mbedtls_md_update( &md_ctx, p, observed_salt_len );

if ( ret != 0 )

goto exit;

ret = mbedtls_md_finish( &md_ctx, result );

if ( ret != 0 )

goto exit;

if( memcmp( hash_start, result, hlen ) != 0 )

{

ret = MBEDTLS_ERR_RSA_VERIFY_FAILED;

goto exit;

}

exit:

mbedtls_md_free( &md_ctx );

return( ret );

}

/*

* Simplified PKCS#1 v2.1 RSASSA-PSS-VERIFY function

*/

int mbedtls_rsa_rsassa_pss_verify( mbedtls_rsa_context *ctx,

int (*f_rng)(void *, unsigned char *, size_t),

void *p_rng,

int mode,

mbedtls_md_type_t md_alg,

unsigned int hashlen,

const unsigned char *hash,

const unsigned char *sig )

{

mbedtls_md_type_t mgf1_hash_id = ( ctx->hash_id != MBEDTLS_MD_NONE )

? (mbedtls_md_type_t) ctx->hash_id

: md_alg;

return( mbedtls_rsa_rsassa_pss_verify_ext( ctx, f_rng, p_rng, mode,

md_alg, hashlen, hash,

mgf1_hash_id, MBEDTLS_RSA_SALT_LEN_ANY,

sig ) );

}

#endif /* MBEDTLS_PKCS1_V21 */

-

嵌入式

+關(guān)注

關(guān)注

5082文章

19126瀏覽量

305243 -

編程語言

+關(guān)注

關(guān)注

10文章

1945瀏覽量

34740 -

bootloader

+關(guān)注

關(guān)注

2文章

235瀏覽量

45627

原文標(biāo)題:【技術(shù)分享】基于mbedTLS實(shí)現(xiàn)的嵌入式固件知識產(chǎn)權(quán)保護(hù)方案

文章出處:【微信號:gh_b555ac340b6b,微信公眾號:gh_b555ac340b6b】歡迎添加關(guān)注!文章轉(zhuǎn)載請注明出處。

發(fā)布評論請先 登錄

相關(guān)推薦

嵌入式設(shè)計(jì)的那些安全性考慮事項(xiàng)

基于mbedTLS實(shí)現(xiàn)的嵌入式固件知識產(chǎn)權(quán)保護(hù)方案

嵌入式視覺中要考慮哪些安全性與保密性?

如何提升嵌入式系統(tǒng)的VxWorks安全性?

嵌入式實(shí)時(shí)多任務(wù)操作系統(tǒng)的安全性怎么樣?

嵌入式設(shè)備如何提高安全性

嵌入式系統(tǒng)制造商面臨的IP安全性的挑戰(zhàn)是什么

嵌入式軟件設(shè)計(jì)人員可以做些什么來提高設(shè)備的安全性

嵌入式機(jī)載軟件安全性的相關(guān)資料分享

嵌入式開發(fā)系列課程六:啟動(dòng)程序BootLoader的分析

嵌入式系統(tǒng)的安全性

基于SCADE模型的高安全性嵌入式軟件解決方案設(shè)計(jì)

如何提高嵌入式Bootloader程序的安全性

如何提高嵌入式Bootloader程序的安全性

評論