7月31日訊 工控系統架構面臨的主要挑戰是其底層技術的雙重屬性,即一個典型的 ICS 組件必須能在指定的網絡或系統接口與 IT(信息技術) 和 OT(運營技術) 系統交換信息。這有別于傳統的熱泵,制動器和電機等工業設備,這些設備以前只會被 OT 系統訪問和控制。

因此,現在設備中兩個接入點的存在體現了 OT/ICS 基礎設施的一個主要漏洞。傳統的 IT 黑客工具和技巧可首先用于接近 ICS 組件,當接近到一定程度,再實施攻擊直接破壞 OT 控制或設備。

SCADA 的安全問題

SCADA(Supervisory Control And Data Acquisition) 指的是存在于二級 Purdue 模式的監控和數據采集功能,這是 IT/OT 接口的本質所在,但這也可能為攻擊者提供便利。

使用已升級安全性能的 SCADA 軟件相比已經有些年頭的舊系統更適用于新的控制功能,但無論在 OT 軟件中加入多少安全性能,幾乎所有的軟件都是存在漏洞的。

SCADA系統,即數據采集與監視控制系統。

黑客拿下OT/ICS目標的攻擊路徑

SCADA 的安全問題之所以飽受爭議,原因在于此類系統遭到破壞將帶來惡劣的影響。與其他純粹的技術性爭論不同,SCADA系統一旦被黑,其影響可能包括下列三類嚴重影響:

工控系統劫持——工控設置中,遠程控制的側重安全/可靠性的 OT 系統都可能被犯罪分子,***或極端軍事組織劫持。

重要的遙測干擾——工控系統若出現安全問題或是設備損壞,來自 OT 系統的重要信息會被攔截或干擾。

關鍵 OT 系統不可用——OT 系統的可用性可能會受影響,如果目標系統被要求用于實質性的控制,就可能造成實時影響。

汽車的"IT 和 OT"風險

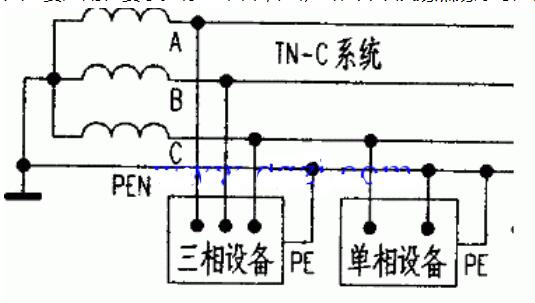

在許多情況下,隔離 IT 和 OT 系統的主要功能性控件是運算要素上的物理總線,因此不推薦只用軟件作關鍵基礎設施組件的安全隔離。

例如,汽車不應該把 IT 服務和娛樂以控件服務的形式(如引擎診斷和安全管理)連接到同一個物理總線。

這個漏洞存在的時間越久,就越要嚴格規定 IT 和 OT 系統不能共享可遠程訪問的任何功能。一旦黑客創造了攻擊路徑,他們可以通過這種方式從共享路徑入侵目標 OT 設備或系統,這種方式真實可行。

案例分析

2015年,兩名來自圣迭戈大學的安全調查員曾做過如下演示:

訪問一輛克爾維特車上駕駛員面板的車載診斷加密狗(Diagnostic Dongle),對其剎車進行惡意的遠程控制。在該用例中,攻擊者可能進入汽車,插入診斷加密狗,稍后再利用這種遠程訪問黑入其它系統。

同年,更讓人震驚的是,Charlie Miller 和 Chris Valasek 兩位研究人員演示了利用一個軟件的零日漏洞,從其筆記本入侵一輛行駛中的吉普車,并且未對目標交通工具進行物理訪問。攻擊者利用遠程訪問通過交通工具的娛樂系統把指令發送到駕駛員面板,在此面板上有剎車控制,轉向,雨刮,空調和其他各種功能。

在每個案例中(顯然并不局限于汽車),漏洞主要是在遠程訪問功能和任務關鍵型功能之間共享時出現,這是 OT/ICS 基礎設施的致命問題,因為黑客攻擊通常在有合理網絡安全控件的情況下發生,通過共享機制把重要的和不重要的組件連接起來,如許多 OT 系統上都有的CANbus,黑客就有了遠程控制的方式。

跨共享設備總線的遠程攻擊

如何有效進行隔離?

要解決這一問題,首先要為需保護的工控系統設備和其他物聯網組件創建合適的安全隔離要求,這種隔離應該是嵌入設計流程中的強制性功能需求,在開發的整個過程進行強制實施,在部署前后都要進行審核。

另外,最好使用流量控制機制進行分離,這種機制可避免惡意軟件從不被信任的系統轉移到關鍵基礎設施中。可通過部署物理隔離和單向通信機制的網關實現,這種方式也被稱為單向網關。

-

物聯網

+關注

關注

2909文章

44736瀏覽量

374469 -

SCADA

+關注

關注

6文章

269瀏覽量

36797 -

工控系統

+關注

關注

1文章

99瀏覽量

14589

原文標題:工控系統架構中的SCADA漏洞分析

文章出處:【微信號:EAQapp,微信公眾號:E安全】歡迎添加關注!文章轉載請注明出處。

發布評論請先 登錄

相關推薦

Android系統+藍牙 4.0 將帶來什么?

USB TypeC接口技術即將帶來的行業變革

SCADA系統全面介紹 相關資料下載

SCADA系統有什么作用

嵌入式開發中三種操作系統對比分析哪個好

三種常用的嵌入式操作系統是什么

三種不同的“防 Ping”技巧

關于科技創新的三種情境分析介紹

虹科Panorama SCADA方案—工業信息系統的支柱

SCADA類系統遭到破壞將帶來三種惡劣的影響

SCADA類系統遭到破壞將帶來三種惡劣的影響

評論