黑客攻擊車聯(lián)網(wǎng)的途徑,通常有:

1、攻擊傳感器,比如雷達、LIDAR、攝像頭;

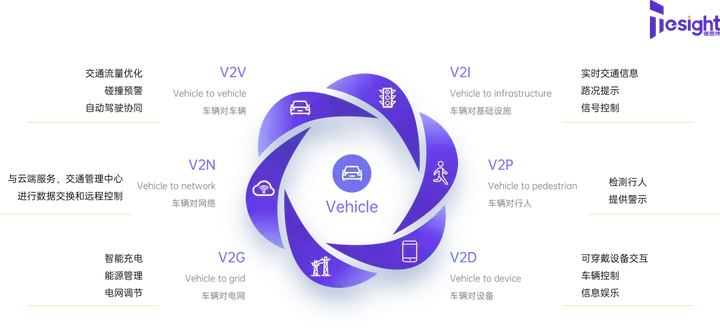

3、在數(shù)據(jù)傳輸過程中進行攻擊,比如OTA升級過程中,V2X中數(shù)據(jù)交互的通道;

4、攻擊數(shù)據(jù)中心,竊取用戶、車輛數(shù)據(jù),或者自上而下獲得控制車輛的特權。

車聯(lián)網(wǎng)安全事關重大,黑客從破解網(wǎng)絡的時刻起,就具備了對社會安全的直接影響。

為此OEM廠商在面對系統(tǒng)被攻破之時,所需要的響應速度就得很快。在這方面,傳統(tǒng)OEM比互聯(lián)網(wǎng)造車企業(yè)反應速度要慢許多。

2016年特斯拉在接受到用戶破解系統(tǒng)成功的反饋時,1.5小時內就做出了反饋,1天內確認了安全問題,10天內提出了完整的解決方案,并運用了互聯(lián)網(wǎng)的做法3天對存量市場的車輛進行了OTA升級。

與之對應的是2015年FCA JEEP面對類似問題的時候,首次安全響應時間為1周,確認安全問題速度為1月+,安全問題修復速度(包括Tier-1)在3個月以上,修復推送周期在6個月,采用的方式是召回;

2018年BMW面對類似問題,首次安全響應時間為3小時,確認安全問題速度為2周,安全問題修復速度(包括Tier-1)在3個月以上。

如何有效應對車聯(lián)網(wǎng)環(huán)境下的網(wǎng)絡攻擊,是當下車聯(lián)網(wǎng)安全領域面臨的直接難題。

2017年4月廣汽在美國硅谷成立廣汽硅谷研發(fā)中心,隨后2018年4月又在洛杉磯成立前瞻設計中心。

廣汽研究院硅谷研發(fā)中心首席執(zhí)行官尚進表示,目前專業(yè)從事車聯(lián)網(wǎng)安全的人員極少,大部分從業(yè)人員都是來自于傳統(tǒng)互聯(lián)網(wǎng)領域的安全專家,比如微軟、思科、亞馬遜等。因此車聯(lián)網(wǎng)安全的處置策略,很多都還存在著沿用過去經驗的情況。

Ps:尚進博士現(xiàn)任廣汽硅谷研發(fā)中心 CEO,清華大學汽車系客座研究員,及北美清華汽車行業(yè)校友會副會長。

尚博士是網(wǎng)絡、信息安全、嵌入式系統(tǒng)、大數(shù)據(jù)分析及部分汽車專業(yè)方向的技術專家,自 2001 年至今在多家硅谷網(wǎng)絡安全行業(yè)和車輛技術領域工作。清華大學汽車工程系本碩博,計算機雙學位,南加州大學計算機碩士。

目前領導廣汽集團硅谷研發(fā)中心,制定和推動大數(shù)據(jù)分析及人工智能、自動駕駛、車網(wǎng)信息安全、新能源核心技術等領域的技術研究和產品開發(fā)。

擁有10多項美國網(wǎng)絡安全和車輛技術領域專利,發(fā)表近 20 篇車輛技術和網(wǎng)絡安全學術論文,黑帽亞洲大會論文宣講(2017),2015 中國計算機安全學術年會優(yōu)秀論文;輪胎力學領域的博士論文是迄今為止車輛工程專業(yè)唯一的全國優(yōu)秀博士論文。

車聯(lián)網(wǎng)安全問題尤其自有的獨特性,但在一些方面,還是同傳統(tǒng)安全處置有類似的地方。

比如,傳統(tǒng)的網(wǎng)絡安全中,所涉及的對象包括CPU、嵌入式系統(tǒng)、軟件、RTOS實時操作系統(tǒng)、虛擬機、OTA等,面對的網(wǎng)絡安全攻擊有Dos(是Denial of Service的簡稱,即拒絕服務,造成DoS的攻擊行為被稱為DoS攻擊,)、Tamper、MITM(中間人攻擊Man-in-the-Middle Attack, MITM)是一種由來已久的網(wǎng)絡入侵手段,如SMB會話劫持、DNS欺騙等攻擊都是典型的MITM攻擊)、Vulnerability(緩沖區(qū)溢出漏洞)、Breach (全稱為‘超文本自適應壓縮瀏覽器勘測與滲透’針對常見Deflate數(shù)據(jù)壓縮算法展開攻擊,這種算法正是網(wǎng)絡通信帶寬的主要保護手段)、Leak。

與之對應的,車聯(lián)網(wǎng)安全中,涉及到的有Gateway、LANs、V2X、Cloud、ECU-Server、DC。在網(wǎng)絡安全的防御措施中,計劃是In-depth,Multi-layers,防護的措施有Fierwall,IPS(Intrusion Prevention System)是電腦網(wǎng)絡安全設施),AI,Anomaly。

智能座艙的“野蠻生長”

汽車制造商希望未來的車載處理平臺不僅可以提供高性能和高擴展性,還能在支持各種先進車載功能應用的同時,很好的控制成本。

在車聯(lián)網(wǎng)安全中,涉及到云以及通訊鏈路層的安全問題,在現(xiàn)有的框架下,跟傳統(tǒng)領域網(wǎng)絡安全處理策略并沒有太大差別。

傳統(tǒng)網(wǎng)絡安全已經有20年以上的歷史,現(xiàn)在車聯(lián)網(wǎng)安全剛剛起步,在沒有建立完善的體系,以及標準之前,其處置機制以及經驗,必然會借鑒大部分傳統(tǒng)領域的做法。

汽車網(wǎng)絡安全的防御系統(tǒng),需要建立一個完整的生態(tài)系統(tǒng),可分為四個方面:

Edge/Fwd: Gateways,Tbox over IP/CAN

Communication: Cloud-Vehicle,Inner,PKI,Auth/enc

ECU/CPU:hardware/software full stack/Data

Service:Cloud,Monitior/analysis,Attack/Test/Response,etc

尚進表示,“在車聯(lián)網(wǎng)安全中,車端的安全應該被放到更重要的位置,而不是現(xiàn)在業(yè)內通常所提到的云、管、端三者并列。”

在汽車智能化過程中,使用到的電子器件越來越多,供應商們使用了非常多的芯片,除了完成相應功能的主芯片外,出于安全考慮還會使用冗余的芯片;車載操作系統(tǒng)也加入了進來,一般有信息娛樂、儀表等涉及主控安全的系統(tǒng)都是不同的,系統(tǒng)之間交互也非常頻繁。

需要注意的是,常見的系統(tǒng)有QNX、Linux、Android,除了QNX是封閉的,也是唯一被認為較安全的系統(tǒng)外,應用廣泛的Android、Linux系統(tǒng)都是開源的。

而開源系統(tǒng)對于開發(fā)者和黑客都是透明的,想要完全建立保護的機制幾乎是不可能的。從目前的情況來看,無論OEM還是Tier1,車載系統(tǒng)都無法繞過開源系統(tǒng),這將會為車端的安全帶來更多的考驗。

未來車端的網(wǎng)絡安全,一定是跨系統(tǒng)、跨芯片、跨板級的多模態(tài)數(shù)據(jù)交互,這是一塊處女地,業(yè)內既沒有成熟的標準、規(guī)范,也沒有專業(yè)有經驗的人員進行設計、研發(fā)。

對于從業(yè)人員而言,一切都是從頭做起。尚進希望,在未來車聯(lián)網(wǎng)的安全建設中,能著重車端的安全建設、規(guī)劃,這一部分既是難點也是重點。

-

傳感器

+關注

關注

2552文章

51288瀏覽量

755153 -

雷達

+關注

關注

50文章

2955瀏覽量

117755 -

車聯(lián)網(wǎng)

+關注

關注

76文章

2594瀏覽量

91690

原文標題:廣汽硅谷研發(fā)中心CEO尚進:車聯(lián)網(wǎng)安全應側重于車端安全 | GGAI視角

文章出處:【微信號:ilove-ev,微信公眾號:高工智能汽車】歡迎添加關注!文章轉載請注明出處。

發(fā)布評論請先 登錄

相關推薦

國芯科技中標45萬顆車聯(lián)網(wǎng)安全芯片項目

國芯科技中標45萬顆車聯(lián)網(wǎng)安全芯片項目

芯盾時代如何應對車聯(lián)網(wǎng)信息安全挑戰(zhàn)

車聯(lián)網(wǎng)系統(tǒng)靜電浪涌防護策略

C-V2X安全證書:保障車路云系統(tǒng)通信安全的關鍵

解析電動車充電架構與安全保護解決方案

車載網(wǎng)關:車聯(lián)網(wǎng)的新引擎

深度解析消費者最關心的車聯(lián)網(wǎng)核心問題

德思特Commsignia與高通等合作開展車聯(lián)網(wǎng)演示 #V2X #車聯(lián)網(wǎng)技術 #道路安全

銀基科技出席「鑄盾車聯(lián)」2024年車聯(lián)網(wǎng)網(wǎng)絡和數(shù)據(jù)安全專項行動合規(guī)論壇

車聯(lián)網(wǎng)安全應側重于車端安全

車聯(lián)網(wǎng)安全應側重于車端安全

評論