在沒有密碼的情況下,網絡犯罪集團可以登陸你的iSCSI存儲集群,竊取商業機密,這絕非危言聳聽!!

據ZDNET報道,在用戶忘記啟用iSCSI存儲集群的身份驗證密碼后,仍然能夠通過Internet進行訪問,讓其保持在聯機狀態,而這種錯誤的配置,極有可能對設備的所有者帶來嚴重傷害,讓網絡犯罪集團能夠訪問這些連接在互聯網上的硬盤(存儲磁盤陣列和NAS設備),用惡意軟件替換合法文件,在備份中插入后門或竊取存儲在未受保護設備上的公司信息。

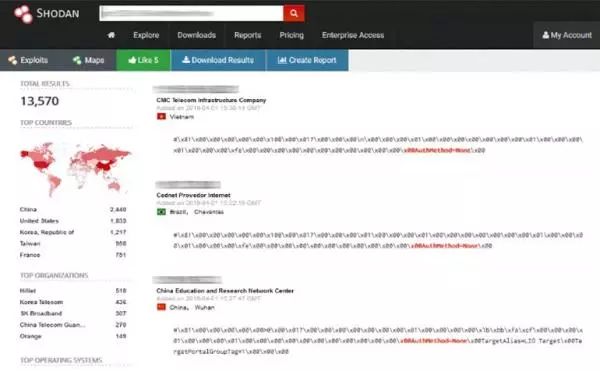

這樣的iSCSI存儲群集設備,目前居然有13000多個。

什么是iSCSI存儲集群

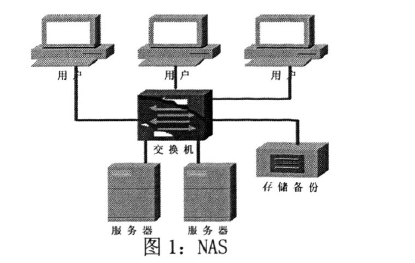

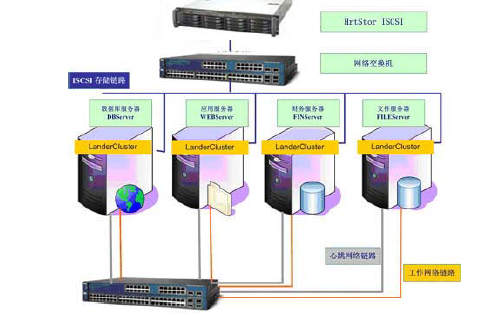

iscsi代表Internet小型計算機系統接口,是將工作站和服務器連接到數據存儲設備(如數據中心和大型企業的磁盤存儲陣列)和網絡連接存儲(NAS)設備(中小企業和家庭中常用)的協議。

協議的主要目的是允許操作系統查看和與遠程存儲設備交互,就好像它是本地組件一樣,而不是基于IP的可訪問系統。

iSCSI是現代計算行業的核心組件,因為它允許虛擬機(VMS)從遠程硬盤驅動器啟動,就像使用本地設備一樣;允許公司集中管理存儲系統,而不破壞無法處理基于IP的網絡存儲路徑的應用程序。并且,iSCSI是許多數據復制解決方案的關鍵部分。

錯誤配置boo-boo

由于iSCSI存儲系統通常包含敏感數據,因此iSCSI協議支持各種身份驗證協議,用戶可以自己設置這些協議,以防止未經授權方連接到其存儲集群和訪問存儲驅動器,并與數據交互或創建新的存儲驅動器。

但是,就像許多互聯網連接的設備(如路由器、數據庫、Web服務器和其他設備)一樣,有一小部分設備所有者未能遵循最低安全措施,并使其存儲陣列在未經身份驗證的情況下處于聯機狀態。這意味著,任何了解這些系統基本細節的人都可以通過簡單的YouTube視頻教程,連接到這些存儲集群。這些存儲集群有可能是公司數據中心內的大型磁盤陣列,也可能是辦公室角落里的小型NAS設備。

通過Shodan提供數千個iSCSI群集

周末,滲透測試儀的一個影子提示ZDNET這個非常危險的錯誤配置問題。研究人員在搜索引擎Shodan上發現了超過13500個iSCSI集群,該搜索引擎為互聯網連接的設備編制索引。

在與zdnet的一次在線對話中,研究人員將這種iSCSI暴露描述為一種“危險的后門”,它允許網絡犯罪分子在公司的網絡上種植受勒索軟件感染的文件,竊取公司數據;或將后門放在備份文件中,當公司恢復其中一個陷阱文件時,這些備份文件就有可能會被激活。

ZDNet粗略調查了一小部分暴露的iSCSI集群樣本,發現了一個YMCA分支機構、一家俄羅斯政府機構以及來自全球各地的多所大學和研究機構的無密碼可訪問的iSCSI存儲系統。

zdnet發現,許多暴露了一個iscsi集群的IP地址也為NAS設備提供了受密碼保護的web面板,這表明這些設備已通過web面板的密碼而不是iscsi端口得到了正確的保護。

除了我們的單獨調查外,一位花了幾天時間分析結果的影子說,這些iSCSI集群中,有許多還屬于私人公司,這可能是網絡犯罪集團的理想目標,尤其是針對巨額贖金支付的勒索軟件團伙。

這樣的系統在短時間的查找中,可能會難以在shodan搜索結果中找到,但毫無疑問,一個尋求利潤最大化的網絡犯罪團伙會愿意徹底研究每個暴露在外的iSCSI集群,以備下一次大打擊。

-

iSCSI

+關注

關注

0文章

19瀏覽量

13382 -

存儲系統

+關注

關注

2文章

410瀏覽量

40864

原文標題:警惕:不用密碼就能訪問iSCSI存儲集群

文章出處:【微信號:D1Net11,微信公眾號:存儲D1net】歡迎添加關注!文章轉載請注明出處。

發布評論請先 登錄

相關推薦

電腦磁盤空間不夠用?NAS網絡存儲iSCSI輕松解決!

教程 NAS網絡存儲中建立iSCSI 增加電腦硬盤存儲空間

基于微端口驅動的iSCSI網絡存儲技術的設計與實現

基于iSCSI協議校驗算法的改進

L inux下iSCSI網絡RAID的分析與研究

正確保護iSCSI存儲系統的五大絕招

iSCSI網絡存儲系統中加密方法研究與設計

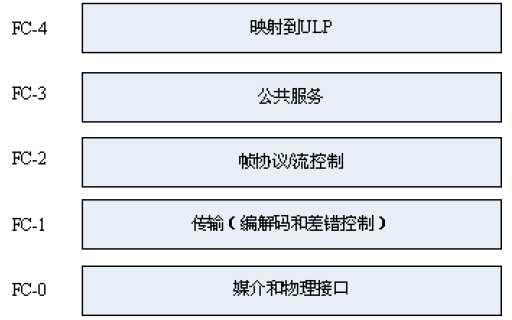

FC和iSCSI協議有什么區別FC和iSCSI協議的分析比較

如何使用iSCSI技術構建IP SAN網絡存儲系統的方法概述

如何在ISCSI環境下實現集群應用虛擬化

光纖通道與iSCSI相比在支持企業工作負載的全閃存存儲陣列方面性能優勢

什么是iSCSI存儲集群?通過Shodan提供數千個iSCSI群集

什么是iSCSI存儲集群?通過Shodan提供數千個iSCSI群集

評論