Akgun及其合作者探討了攻擊者可以在不同條件下使用的導(dǎo)頻污染策略。他們的研究結(jié)果表明,當(dāng)攻擊者離基站很近(在300米或更近的距離內(nèi))時(shí),他或她足以利用自己的導(dǎo)頻使大規(guī)模MIMO系統(tǒng)的總傳輸速率下降50%以上。

2019-10-14 07:43:00 3956

3956 。與其他攻擊方式相比,CSRF 攻擊不需要獲取用戶的敏感信息(如用戶名和密碼),而是利用了用戶和網(wǎng)站之間的信任關(guān)系,使得攻擊者可以在用戶不知情的情況下執(zhí)行未經(jīng)授權(quán)的操作,從而導(dǎo)致嚴(yán)重的后果。

2024-01-02 10:12:29 258

258

`原創(chuàng):aqniu轉(zhuǎn)載:畢安信息根據(jù)最新的IBM全球威脅調(diào)查報(bào)告《X-Force威脅情報(bào)指數(shù)2020》,受攻擊網(wǎng)絡(luò)中60%的初始訪問都是利用以前竊取的憑據(jù)或已知的軟件漏洞,從而使攻擊者更少依賴欺騙

2020-02-17 17:39:12

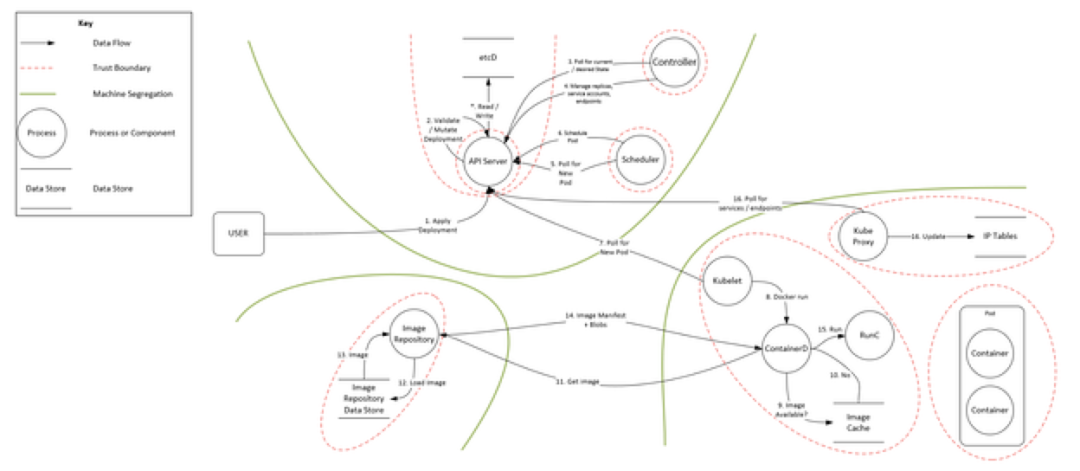

容器將成為下一個(gè)“Linux”

2020-04-27 09:21:03

摘要: 3月28日,在2018云棲大會·深圳峰會上,阿里云宣布與英偉達(dá)GPU 云 合作 (NGC),開發(fā)者可以在云市場下載NVIDIA GPU 云鏡像和運(yùn)行NGC 容器,來使用阿里云上的NVIDIA

2018-04-04 14:39:24

了解CC攻擊的原理及如果發(fā)現(xiàn)CC攻擊和對其的防范措施。 1、攻擊原理 CC攻擊的原理就是攻擊者控制某些主機(jī)不停地發(fā)大量數(shù)據(jù)包給對方服務(wù)器造成服務(wù)器資源耗盡,一直到宕機(jī)崩潰。CC主要是用來攻擊頁面

2013-09-10 15:59:44

:OpenHarmony終端)涉及人們生活的方方面面,成了記錄人們?nèi)粘P袨閿?shù)據(jù)和隱私信息的重要載體。不可避免地,這讓OpenHarmony終端成了網(wǎng)絡(luò)黑客的攻擊目標(biāo),一旦發(fā)現(xiàn)設(shè)備存在安全漏洞,攻擊者就會針對漏洞進(jìn)行

2022-09-15 10:31:46

另一種狀況是在原文已知道情況下,攻擊者利用Voltage Glitch造成輸入錯(cuò)誤的密鑰,然后加密過后,得到對應(yīng)的密文,以此重復(fù)多次,攻擊者就可以根據(jù)原文、正確密鑰加密后的密文、各種錯(cuò)誤密鑰加密后的密

2023-08-25 08:23:41

信息安全,除了仰賴密碼學(xué)算法,也架構(gòu)在機(jī)器本身的防護(hù)上,但一般系統(tǒng)芯片在運(yùn)行時(shí),仍會不經(jīng)意地透過一些物理特性泄露訊息,這些訊息會透過電壓、電流、電磁波等物理現(xiàn)象傳播到系統(tǒng)芯片外,攻擊者便可以藉由分析

2022-03-01 14:19:26

侵入式攻擊不需要對元器件進(jìn)行初始化。攻擊時(shí)可以把元器件放在測試電路中分析,也可單獨(dú)連接元器件。一旦成功,這種攻擊很容易普及,并且重新進(jìn)行攻擊不需要很大的開銷。另外,使用這種攻擊不會留下痕跡。因此,這被

2017-12-21 18:12:52

file_path 會是一個(gè)絕對路徑(/a/b/c.txt)。即 os.path.join 會忽略掉”var/lib“部分,攻擊者可以不使用“.”字符就讀取到任何文件。盡管 os.path.join 的文檔中描述了

2022-03-24 16:43:00

Unicode 標(biāo)準(zhǔn)中,不同的 Unicode 字符有四種歸一化方案。程序可以使用這些歸一化方法,以獨(dú)立于人類語言的標(biāo)準(zhǔn)方式來存儲數(shù)據(jù),例如用戶名。然而,攻擊者可以利用這些歸一化,這已經(jīng)導(dǎo)致了 Python

2022-03-24 16:46:44

。DDos攻擊是什么?首先說一下DDoS攻擊的含義,DDoS全稱是分布式拒絕服務(wù)(Distributed Denial of Service),簡單的說就是攻擊者操控大量的傀儡機(jī),對你的服務(wù)器進(jìn)行大量看似

2018-01-05 14:45:29

了攻擊者的主要目標(biāo),一些遠(yuǎn)程攻擊都通過器件通信通道的弱點(diǎn)對其進(jìn)行攻擊。對于物聯(lián)網(wǎng),信息安全的要求從機(jī)密性和身份認(rèn)證擴(kuò)展到了通信渠道,這些通信渠道往往要求加密。本文檔旨在通過對不同攻擊類型采取對策來幫助

2023-09-07 07:36:56

蝴蝶與天堂鳥 來源: 上海保潔公司“愛情就象一個(gè)杯子里的水,付出一點(diǎn)水就會少一點(diǎn),全心投入后剩下的也許只有杯壁上的幾滴!”這是蝴蝶和天堂鳥第一次相遇時(shí),天堂鳥對蝴蝶說的話。天堂鳥把內(nèi)心的不快與郁悶

2010-06-21 15:25:42

靜態(tài)頁面由于動態(tài)頁面打開速度慢,需要頻繁從數(shù)據(jù)庫中調(diào)用大量數(shù)據(jù),對于cc攻擊者來說,甚至只需要幾臺肉雞就可以把網(wǎng)站資源全部消耗,因此動態(tài)頁面很容易受到cc攻擊。正常情況靜態(tài)頁面只有幾十kb,而動態(tài)

2022-01-22 09:48:20

的網(wǎng)絡(luò)安全威脅,它一直是網(wǎng)絡(luò)基礎(chǔ)架構(gòu)中較弱的一環(huán)。 我們先來看看DNS服務(wù)器的威脅之一:DDoS攻擊。DDoS攻擊,即分布式拒絕服務(wù)攻擊,攻擊者通過控制大量的傀儡機(jī),對目標(biāo)主機(jī)發(fā)起洪水攻擊,造成服務(wù)器癱瘓

2019-10-16 15:21:57

,如果某個(gè)IP針對性地發(fā)起了第二次請求,則該IP是可被信任的;相對地,如果某個(gè)IP在規(guī)定的超時(shí)時(shí)間內(nèi)并沒有發(fā)起第二次請求,則該IP將被判定為攻擊者。由以上信息我們可以知道,這三種手段其原理都是通過將原來

2019-10-16 15:28:36

其下的“屬性”按鈕,然后將IP地址、子網(wǎng)掩碼等設(shè)置為剛才獲取的對應(yīng)值。如上設(shè)置完成后,小林又可以網(wǎng)際暢游了。2.端口操作,拒絕掃描 小胡的電腦經(jīng)常遭到別人的攻擊,并且攻擊者時(shí)常會在桌面上留下挑釁留言

2013-09-03 09:17:23

,RFID可以分為三類:1.普通標(biāo)簽(tag)2.使用對稱密鑰的標(biāo)簽3.使用非對稱密鑰的標(biāo)簽其中,普通標(biāo)簽不做任何加密操作,很容易進(jìn)行偽造。但普通標(biāo)簽卻廣泛應(yīng)用在物流管理和旅游業(yè)中,攻擊者可以輕易將

2015-12-23 14:19:01

特洛伊木馬 特洛伊木馬(簡稱木馬)是一種C/S結(jié)構(gòu)的網(wǎng)絡(luò)應(yīng)用程序,木馬程序一般由服務(wù)器端程序和控制器端程序組成。“中了木馬”就是指目標(biāo)主機(jī)中被安裝了木馬的服務(wù)器端程序。若主機(jī)“中了木馬”,則攻擊者就可以

2011-02-26 16:56:29

攻擊者借助專用設(shè)備或者自制設(shè)備,利用單片機(jī)芯片設(shè)計(jì)上的漏洞或軟件缺陷,通過多種技術(shù)手段,就可以從芯片中提取關(guān)鍵信息,獲取單片機(jī)內(nèi)程序。因此,作為電子產(chǎn)品的設(shè)計(jì)工程師非常有必要了解當(dāng)前單片機(jī)攻擊的最新技術(shù)

2011-12-16 11:19:22

ARM入門者的天堂(一點(diǎn)經(jīng)驗(yàn))

2012-08-04 10:19:28

正確響應(yīng)的重要前提。然而由于攻擊者會使用地址欺騙等技術(shù)來隱藏自己的真實(shí)位置,且報(bào)文在網(wǎng)上傳輸所經(jīng)過的路由器通常只關(guān)注報(bào)文的目的地址而忽略其源地址,因而隱藏了攻擊源的攻擊者很難被發(fā)現(xiàn)。作為當(dāng)前具有研究

2009-06-14 00:15:42

工程及白盒/黑盒網(wǎng)上應(yīng)用程式滲透測試技術(shù),進(jìn)行全面的漏洞分析。」經(jīng)過分析,研究小組發(fā)現(xiàn)了系統(tǒng)中的一系列漏洞,比如丟失的認(rèn)證和跨網(wǎng)站腳本,攻擊者可以利用這些漏洞操縱固件或非法訪問用戶數(shù)據(jù)。解決方案通過

2022-02-26 11:03:44

12月9日北京報(bào)道稱:任天堂在美國42個(gè)機(jī)場中增加了總共兩萬九千個(gè)支持3DS的WiFi熱點(diǎn)。新增加的熱點(diǎn)由Boingo公司搭建完成,由于新熱點(diǎn)的增加,使得乘客可以更加方便的連接到網(wǎng)絡(luò)中。機(jī)場提供了

2011-12-13 10:46:21

)進(jìn)行攻擊挾持和操作。 KNOB漏洞允許攻擊者對兩個(gè)目標(biāo)設(shè)備進(jìn)行欺騙使其同意將加密密鑰的熵值設(shè)定為1 字節(jié),這樣就可以很容易地對協(xié)商的加密密鑰進(jìn)行暴力破解。我們總結(jié)一下KNOB攻擊的必要條件:1、兩個(gè)

2020-04-03 16:05:11

:使用軟加密,因?yàn)槭窃谟脩舻脑O(shè)備內(nèi)部進(jìn)行,容易給攻擊者采用分析程序進(jìn)行跟蹤、反編譯等手段進(jìn)行攻擊 2 邏輯芯片加密:如圖1,憑借認(rèn)證過程的成功與否,來決定是否可以正常執(zhí)行下面的程序,如攻擊者通過分析設(shè)備

2015-03-12 14:37:50

內(nèi)的程序,這就是所謂單片機(jī)加密或者說鎖定功能。事實(shí)上,這樣的保護(hù)措施很脆弱,很容易被破解。單片機(jī)攻擊者借助專用設(shè)備或者自制設(shè)備,利用單片機(jī)芯片設(shè)計(jì)上的漏洞或軟件缺陷,通過多種技術(shù)手段,就可以從芯片中提取關(guān)鍵信息,獲取單片機(jī)內(nèi)程序。 單片機(jī)攻擊技術(shù)解析 目前,攻擊單片機(jī)主要有四種技術(shù),分別是:

2021-12-13 07:28:51

單片機(jī)程序基本上都存在于Flash中,大部分能夠讀取或者識別Flash上的數(shù)據(jù)就能夠獲得Firmware文件,從而給復(fù)制產(chǎn)品帶來了機(jī)會。單片機(jī)攻擊者借助專用設(shè)備或者自制設(shè)備,利用單片機(jī)芯片設(shè)計(jì)上

2022-01-26 06:16:17

可能的情況,攻擊者設(shè)法獲取了用來保證兩個(gè)設(shè)備間通信的加密密鑰,然后即可竊聽這兩個(gè)設(shè)備間互相發(fā)送的消息。而且,攻擊者還可以冒充其中的某個(gè)設(shè)備插入錯(cuò)誤的信息。朗訊公司認(rèn)為,避免這一問題的一個(gè)方法是用戶采用

2019-07-09 07:13:44

0 引言隨著可編程技術(shù)的不斷發(fā)展,F(xiàn)PGA已經(jīng)成為各類商業(yè)系統(tǒng)的重要組成部分。然而,由于配置文件(比特流)必須存儲在FPGA外部,通過竊取外部存儲器后,攻擊者可直接盜版生產(chǎn),還可通過FPGA逆向工程

2017-05-15 14:42:20

成本的開銷緣故,若通過適當(dāng)?shù)姆椒ㄔ鰪?qiáng)了抵御DOS 的能力,也就意味著加大了攻擊者的攻擊成本,那么絕大多數(shù)的攻擊者將無法繼續(xù)下去而放棄,也就相當(dāng)于成功的抵御了DOS攻擊。1、采用高性能的網(wǎng)絡(luò)設(shè)備引首先要保證

2019-01-08 21:17:56

并沒有做好IPv6 DDoS防御的準(zhǔn)備,對攻擊者來說可以輕易達(dá)成攻擊目標(biāo)。此時(shí)IPv6下的DDoS攻擊會逐步熱門起來,成為很多企業(yè)的阿喀琉斯之踵。阿里云IPv6DDoS防御最佳實(shí)踐針對挑戰(zhàn)和變化需要

2018-11-28 15:07:29

建模提供了一個(gè)系統(tǒng)化的過程來識別攻擊者感興趣的資產(chǎn)、其配置文件、攻擊者可以利用的系統(tǒng)漏洞以及減輕這些攻擊的對策。威脅模型是使用英語保護(hù)配置文件風(fēng)格的方法創(chuàng)建的,無論工程師的安全知識或?qū)I(yè)知識如何,都可以輕松使用和訪問

2023-08-09 07:26:42

的新增惡意軟件數(shù)量同比增長了37%。與之相比,蘋果iOS系統(tǒng)、諾基亞塞班系統(tǒng)以及黑莓系統(tǒng)等都未見出現(xiàn)新增的惡意軟件攻擊。 邁克菲公司的調(diào)查發(fā)現(xiàn),第三季度最常見的手機(jī)惡意軟件是通過短信發(fā)送、可以收集

2012-02-05 16:49:25

攻擊著可能從最簡單的操作開始,假如密鑰存儲在外部存儲器,攻擊者只需簡單地訪問地址和數(shù)據(jù)總線竊取密鑰。即使密鑰沒有連續(xù)存放在存儲器內(nèi),攻擊者仍然可以**外部代碼,確定哪個(gè)存儲器包含有密碼。引導(dǎo)

2011-08-11 14:27:27

關(guān)注+星標(biāo)公眾號,不錯(cuò)過精彩內(nèi)容來源 |電子伊甸園微信公眾號|嵌入式專欄隨著互聯(lián)網(wǎng)的發(fā)展,嵌入式設(shè)備正分布在一個(gè)充滿可以被攻擊者利用的源代碼級安全漏洞的環(huán)境中。因此,嵌入式軟件開發(fā)...

2021-12-17 07:59:40

加密安全嗎?攻擊者通過什么途徑得到ATM的密鑰呢?嵌入式系統(tǒng)有哪些防攻擊的措施呢?

2021-04-22 07:27:16

擾已被真正的存儲器加密大范圍取代,從而針對反向工程筑起了有效的籬笆。此外,必須考慮能影響芯片行為的操縱和錯(cuò)誤攻擊。存儲器系統(tǒng),包括相應(yīng)的總線結(jié)構(gòu),如果沒有得到有效的保護(hù),對于攻擊者而言將成為有價(jià)值

2018-12-04 09:50:31

攻擊者可以分析緩存內(nèi)容,并找到從受害者內(nèi)存讀取的越界中檢索到的潛在秘密字節(jié)的值。3、攻擊的消減方法攻擊的消減方法主要有以下幾個(gè):防止投機(jī)性執(zhí)行: 幽靈攻擊需要投機(jī)執(zhí)行。確保只有在確定導(dǎo)致指令的控制流

2022-09-14 09:48:29

在數(shù)字簽名中,由于簽名因子或整個(gè)簽名方案設(shè)計(jì)的不合理,使得攻擊者很容易通過將簽名驗(yàn)證等式進(jìn)行變形,將其轉(zhuǎn)換成一個(gè)同底的等式,并通過指數(shù)的相等偽造出簽名數(shù)據(jù)。針對此問題,提出同底構(gòu)造攻擊的概念,并

2010-05-06 09:04:21

的一清二楚。甚至,攻擊者可以通過惡意軟件,修改無線路由器的防火墻設(shè)置,重新設(shè)置用戶的無線路由器。打開無線路由器的遠(yuǎn)程控制端口,讓攻擊者可以從外部訪問用戶家中的無線路由器。暴露在互聯(lián)網(wǎng)中的無線路由器,無疑是家庭智能設(shè)備的一大安全隱患。

2017-08-17 09:17:15

成為了眾多游戲玩家心目中的一個(gè)經(jīng)典主機(jī)。( 我小時(shí)候還是很火爆。沒辦法。超級瑪麗,魂斗羅等等游戲風(fēng)靡了中國幾十年。) 在現(xiàn)在看來,“超級任天堂”的配置已經(jīng)屬于“老古董”,不少設(shè)備都可以模擬運(yùn)行它的游戲

2014-09-17 10:15:47

將乘客置于危險(xiǎn)境地。將汽車連接到廣域網(wǎng)是引入老練攻擊者的元兇。一個(gè)缺陷就可能讓遠(yuǎn)程攻擊者威脅到一長串挨著行駛的車隊(duì)。研究人員并沒有告訴我們能為當(dāng)今的嵌入式汽車安全做些什么。但正如后面我們要討論到的那樣,我們必須對汽車技術(shù)做出實(shí)質(zhì)性的改革,以更好地隔離網(wǎng)絡(luò)子系統(tǒng)和生死攸關(guān)的安全功能。

2019-05-16 10:44:58

CVE-2017-5715,也稱為Spectre Variant 2,是某些ARM CPU設(shè)計(jì)中的漏洞,允許攻擊者控制受害者執(zhí)行上下文中的推測執(zhí)行流,并泄露攻擊者在體系結(jié)構(gòu)上無法訪問的數(shù)據(jù)。

在

2023-08-25 07:36:27

/product/apkEncrypt.shtml 選中打開鏈接)保護(hù)幾維安全通過對源碼保護(hù)、反調(diào)試保護(hù)、內(nèi)存保護(hù)、以及整包的完整性,保證攻擊者無法通過逆向分析客戶端得到有用的信息。Dex文件保護(hù)

2017-11-13 17:08:29

技術(shù)可以用在很多場合。在開發(fā)階段,它可以在測試環(huán)境中用來檢測內(nèi)存錯(cuò)誤問題。在產(chǎn)品量產(chǎn)階段,它可以在線檢測問題,并將反饋提供給開發(fā)者。一旦受到反饋,可以分析這個(gè)漏洞,并在它被攻擊者發(fā)現(xiàn)之前修復(fù)它。安全

2022-08-08 14:20:10

嵌入式系統(tǒng)設(shè)計(jì)師學(xué)習(xí)筆記二十一:網(wǎng)絡(luò)安全基礎(chǔ)①——網(wǎng)絡(luò)攻擊網(wǎng)絡(luò)攻擊分為兩種:被動攻擊和主動攻擊被動攻擊:指攻擊者從網(wǎng)絡(luò)上竊聽他人的通信內(nèi)容。通常把這類攻擊成為截獲。典型的被動攻擊手段:流量分析:通過

2021-12-23 07:00:40

數(shù)據(jù)庫之間有相應(yīng)防范拒絕服務(wù)攻擊的機(jī)制。05、欺騙在欺騙攻擊中,攻擊中常常將自己偽造成為一個(gè)合法的用戶。有時(shí),攻擊者會把自己偽造成后端數(shù)據(jù)庫的管理員,如果偽造成功,那么攻擊者就可以隨心所欲的做任何事

2019-07-01 04:20:28

或放射性材料對芯片表面進(jìn)行輻射,以及改變溫度等。其中的某些方法只需使用廉價(jià)的設(shè)備就可以實(shí)施,因此成為了業(yè)余攻擊者的理想選擇。 光學(xué)故障攻擊 專業(yè)的實(shí)驗(yàn)室評估設(shè)備 雖然今天的某些安全控制器在數(shù)據(jù)手冊中

2018-12-05 09:54:21

DDoS保護(hù)的網(wǎng)站目前的總體運(yùn)營狀況,包括有效請求狀況、流量、趨勢以及被CC攻擊的流量、峰值、攻擊者分布等。[/tr][tr=transparent]OS訪問中心

2018-07-11 15:16:31

保護(hù)屏障。由于大多數(shù)網(wǎng)絡(luò)惡意攻擊都是對網(wǎng)絡(luò)的主節(jié)點(diǎn)進(jìn)行攻擊,而軟件防火墻會定期掃描網(wǎng)絡(luò)主節(jié)點(diǎn),尋找可能存在的安全隱患并及時(shí)清理,不給攻擊者可乘之機(jī)。2、硬件防御主要指機(jī)房的帶寬冗余、機(jī)器的處理速度

2019-05-07 17:00:03

由于結(jié)構(gòu)松散,節(jié)點(diǎn)可以動態(tài)地加入和退出,安全性問題已經(jīng)成為P2P網(wǎng)絡(luò)所面臨的主要挑戰(zhàn)之一。Tapestry系統(tǒng)中攻擊者可以利用系統(tǒng)的軟狀態(tài)機(jī)制,污染資源定位指針列表,控制主控

2009-07-08 08:59:28 16

16 定時(shí)攻擊是指攻擊者試圖通過分析執(zhí)行加密算法所需要的時(shí)間,從而對加密系統(tǒng)進(jìn)行的破解攻擊。本文從定時(shí)攻擊的概念及原理出發(fā),繼而以模冪運(yùn)算作為加密算法為例,模擬了對

2009-08-13 14:27:16 12

12 ARP 協(xié)議欺騙是網(wǎng)絡(luò)欺騙的行為之一,它使得攻擊者可以重定向一個(gè)以太網(wǎng)上的IP 數(shù)據(jù)報(bào)以取得目標(biāo)主機(jī)的信任。文章在分析ARP 協(xié)議工作原理、安全缺陷、攻擊原理和攻擊方式的基

2009-09-01 16:11:23 10

10 針對 網(wǎng)絡(luò)安全 的評估問題,提出了基于攻擊者角度的評估模型,并以此為依據(jù)建立評估指標(biāo)體系。在此基礎(chǔ)上,借助AHP灰色理論對網(wǎng)絡(luò)的安全屬性在網(wǎng)絡(luò)攻擊過程中遭受的破壞程度進(jìn)

2011-07-13 11:08:25 21

21 提出一種能對安全協(xié)議進(jìn)行分析的自動化驗(yàn)證機(jī)制。提出需求的概念,認(rèn)為需求是攻擊者未知但又對攻擊者合成目標(biāo)項(xiàng)至關(guān)重要的知識集合,并建立了以需求為中心的攻擊者模型;設(shè)計(jì)一種以攻擊者為中心的狀態(tài)搜索方式

2018-01-09 11:05:13 0

0 ACM通訊的一篇論文中,來自浙江大學(xué)和美國Michigan的大學(xué)教授警告說,transduction攻擊是當(dāng)代傳感器的一個(gè)重要威脅。這兩位教授用該詞語描述了攻擊者用聲音、電磁波、電信號等外部信號欺騙傳感器讀取不準(zhǔn)確的數(shù)據(jù)。

2018-02-06 13:11:04 3770

3770

對DDoS世界來說,勒索并不陌生,而攻擊者利用它的方式一直都很有意思。Memcached已成為DDoS世界中的新成員和攻擊者的新寵,頻頻對各行各業(yè)發(fā)起各種規(guī)模的攻擊。

2018-03-06 14:24:01 1364

1364

以色列網(wǎng)絡(luò)安全公司 CTS Labs(以下簡稱CTS) 3月13日披露,AMD EPYC 和 Ryzen 處理器中存在13個(gè)漏洞,并其嚴(yán)重程度不亞于“熔斷”和“幽靈”漏洞。這些漏洞允許攻擊者向 AMD 芯片注入惡意代碼,完全控制 AMD 處理器,竊取憑證,安裝惡意軟件讀取并寫入受保護(hù)的內(nèi)存

2018-03-16 09:53:55 5567

5567 最近安全人員發(fā)現(xiàn)了一個(gè)Windows Defender漏洞,這個(gè)漏洞是一個(gè)遠(yuǎn)程代碼執(zhí)行漏洞,通過追溯微軟自己使用的開源歸檔工具發(fā)現(xiàn)的。攻擊者可以利用這個(gè)漏洞在計(jì)算機(jī)上執(zhí)行遠(yuǎn)程代碼操作,甚至可以自己執(zhí)行下載文件的操作。

2018-06-07 01:27:00 1044

1044 人們一般認(rèn)為這種攻擊方式需要社會工程的參與,因?yàn)?iPhone 機(jī)主至少需要點(diǎn)擊 iPhone 設(shè)備上的彈窗以同意與攻擊者的設(shè)備進(jìn)行配對。但這并不難實(shí)現(xiàn),用戶經(jīng)常會在匆忙中連接陌生人的筆記本為手機(jī)臨時(shí)充電,而沒有在意與陌生人進(jìn)行配對。

2018-04-21 10:29:25 4770

4770 排斥攻擊者。 沈昌祥說,IT系統(tǒng)不可能窮盡所有邏輯組合,必定存在邏輯不全的缺陷。因此,利用缺陷挖掘漏洞進(jìn)行攻擊,是網(wǎng)絡(luò)安全永遠(yuǎn)的命題。時(shí)至今日,防火墻、病毒查殺、入侵檢測的傳統(tǒng)老三樣已經(jīng)過時(shí),容易被攻擊者利用,找漏洞

2018-09-19 03:30:00 5315

5315 傳統(tǒng)計(jì)算機(jī)術(shù)語中,重放攻擊(Replay Attacks)又稱重播攻擊、回放攻擊,是指攻擊者發(fā)送一個(gè)目的主機(jī)已接收過的數(shù)據(jù)包,來達(dá)到欺騙系統(tǒng)的目的。重放攻擊在任何網(wǎng)絡(luò)通過程中都可能發(fā)生,是計(jì)算機(jī)世界黑客常用的攻擊方式之一。

2018-09-30 14:42:37 1852

1852 女巫攻擊:一種攻擊者可以攻擊有身分標(biāo)示網(wǎng)路(a network that is dependent on identities)的攻擊方式。

跳躍一次(hop):資訊從任意一個(gè)點(diǎn)(A)在某個(gè)網(wǎng)路內(nèi)部傳遞到任意的另一個(gè)點(diǎn)(B)透過兩個(gè)點(diǎn)中間的連結(jié)傳遞

2019-02-22 11:35:41 1172

1172

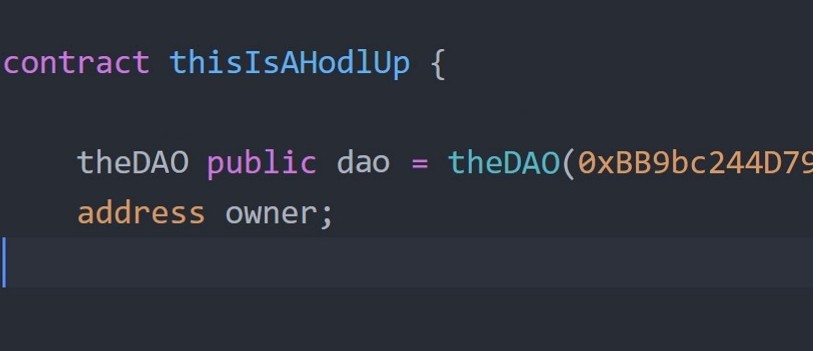

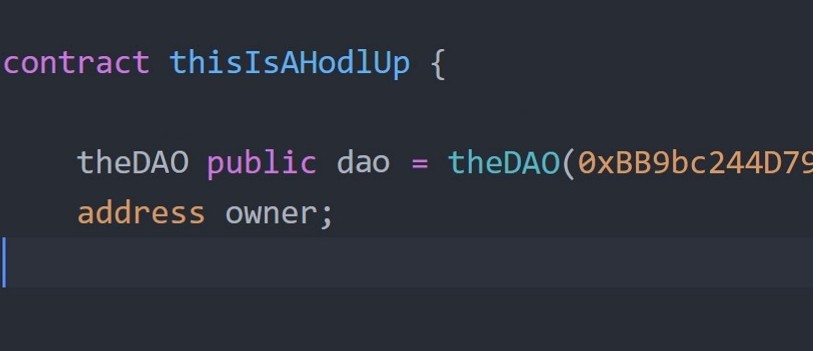

當(dāng)攻擊者通過遞歸調(diào)用目標(biāo)的退出函功能從目標(biāo)中抽走資金時(shí),就會發(fā)生重發(fā)式攻擊,DAO就是這種情況。當(dāng)合約在發(fā)送資金前未能更新其狀態(tài)(用戶余額)時(shí),攻擊者可以連續(xù)調(diào)用撤回功能來耗盡合約的資金。只要攻擊者接收到以太幣,攻擊者的合約就會自動調(diào)用它的撤回功能,該功能將會被寫入以再次調(diào)用撤回的算法中。

2019-03-07 11:36:03 648

648

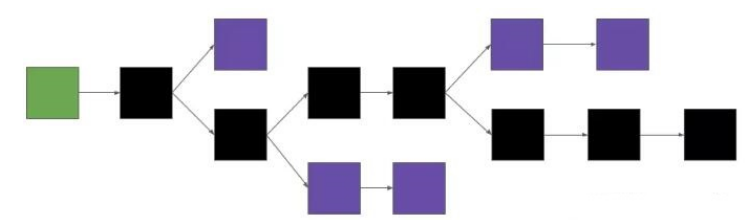

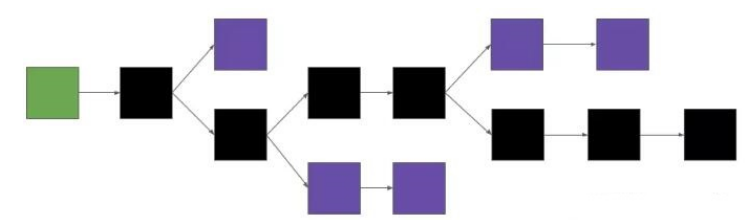

簡而言之,長程攻擊就是攻擊者創(chuàng)建了一條從創(chuàng)世區(qū)塊開始的長區(qū)塊鏈分支,并試圖替換掉當(dāng)前的合法主鏈。該分支上可能存有和主鏈不同的交易和區(qū)塊,所以這種攻擊又被稱 替換歷史攻擊或歷史覆寫攻擊。

2019-05-08 10:54:53 3469

3469

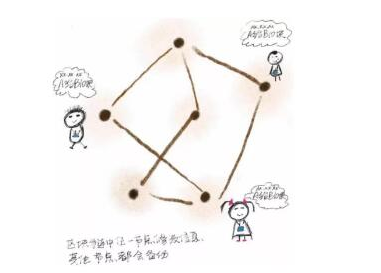

日蝕攻擊( Eclipse Attack )是面向?qū)Φ龋?P2P )網(wǎng)絡(luò)的一種攻擊類型,攻擊者通過攻擊手段使得受害者不能從網(wǎng)絡(luò)中的其它部分接收正確的信息,而只能接收由攻擊者操縱的信息,從而控制特定節(jié)點(diǎn)對信息的訪問。

2019-08-26 10:43:08 1917

1917

安全公司趨勢科技的最新研究表明,在普通家庭中發(fā)現(xiàn)一些設(shè)備比其他設(shè)備更容易受到網(wǎng)絡(luò)攻擊,而且攻擊者有很多方法制造混亂。

2019-09-03 14:17:30 357

357 雖然區(qū)塊鏈和智能合約技術(shù)每天都在革新,但是風(fēng)險(xiǎn)依然很高。攻擊者從沒有放棄去尋找機(jī)會來攻擊這些合約。

2019-11-08 15:34:57 483

483 因?yàn)槟繕?biāo)合約將以太幣發(fā)給攻擊者,攻擊者的退回函數(shù)被處罰,所以提現(xiàn)函數(shù)又被調(diào)用。

2019-11-22 14:56:14 506

506 基于供應(yīng)鏈和物聯(lián)網(wǎng)的攻擊數(shù)量也許正在飆升,但是通過電子郵件進(jìn)行的攻擊和利用漏洞仍然是攻擊者偏愛的滲透企業(yè)網(wǎng)絡(luò)的技術(shù)。

2019-11-25 10:20:23 671

671 重放攻擊(Replay Attack)是計(jì)算機(jī)網(wǎng)絡(luò)中常見而古老的攻擊手段。在區(qū)塊鏈中,重放攻擊特指在硬分叉中,攻擊者將一條鏈上的交易拿到另一條鏈上“重放(Replay,即重新播放之意)”,從而獲取不正當(dāng)利益的攻擊手段。

2020-03-04 09:44:54 5447

5447 “水坑攻擊(Watering hole))”是攻擊者常見的攻擊方式之一,顧名思義,是在受害者必經(jīng)之路設(shè)置了一個(gè)“水坑(陷阱)”。最常見的做法是,攻擊者分析攻擊目標(biāo)的上網(wǎng)活動規(guī)律,尋找攻擊目標(biāo)經(jīng)常訪問的網(wǎng)站的弱點(diǎn),先將此網(wǎng)站“攻破”并植入攻擊代碼,一旦攻擊目標(biāo)訪問該網(wǎng)站就會“中招”。

2020-08-31 14:56:09 11672

11672 首先介紹下用于竊取業(yè)務(wù)數(shù)據(jù)的幾種常見網(wǎng)絡(luò)攻擊類型。網(wǎng)絡(luò)攻擊者會將容易攻擊的網(wǎng)站作為目標(biāo)來感染用戶并進(jìn)行數(shù)據(jù)竊取。而電子郵件則是網(wǎng)絡(luò)攻擊者最常見的目標(biāo)之一。

2020-09-18 11:35:43 3012

3012 根據(jù)Nexusguard的最新報(bào)告,DDoS攻擊者在2020年第二季度改變了攻擊策略,點(diǎn)塊式(Bit-and-piece)DDoS攻擊與去年同期相比增加了570%。

2020-10-12 12:04:34 1942

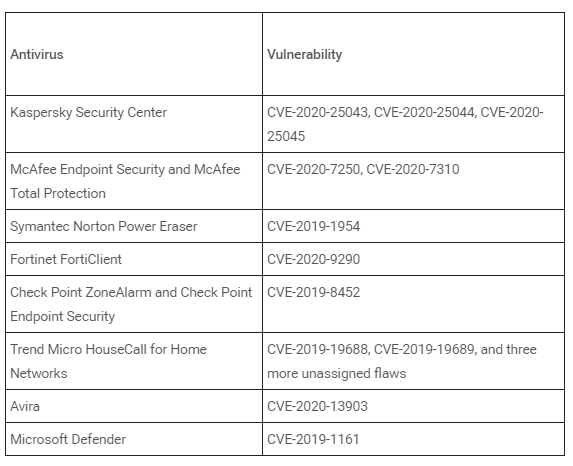

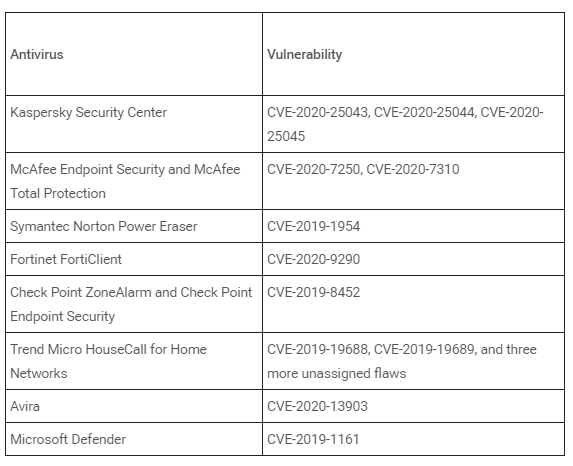

1942 有網(wǎng)絡(luò)安全研究人員發(fā)現(xiàn),之前一些防毒軟件中都有安全漏洞,可以讓攻擊者提升他們的特權(quán)從而使惡意軟件可以在系統(tǒng)內(nèi)隱藏更久,就連Windows自帶的Defender也是一樣。

2020-10-13 16:33:47 1669

1669

谷歌安全研究人員在Linux Kernel中發(fā)現(xiàn)了一組藍(lán)牙漏洞(BleedingTooth),該漏洞可能允許攻擊者進(jìn)行零點(diǎn)擊攻擊,運(yùn)行任意代碼或訪問敏感信息。

2020-10-16 14:22:00 3354

3354 毫無疑問,疫情期間醫(yī)院以及相關(guān)的醫(yī)療企業(yè)和疾病研究機(jī)構(gòu)都處于人類抗擊病毒努力的最前沿。不過很多醫(yī)療關(guān)鍵部門會被網(wǎng)絡(luò)攻擊者盯上,來自不同攻擊者、出于不同動機(jī)的網(wǎng)絡(luò)攻擊急劇增加。

2020-11-09 14:22:34 3794

3794 英特爾今日發(fā)布了 CPU 微代碼更新,以防止攻擊者濫用 RAPL 機(jī)制、從其 CPU 中竊取敏感數(shù)據(jù)。與此同時(shí),一支研究團(tuán)隊(duì)披露了一種名叫“鴨嘴獸”(Platypus)的新型攻擊方法,全稱為“針對

2020-11-11 16:18:29 2158

2158 美國基礎(chǔ)教育的遠(yuǎn)程教育網(wǎng)絡(luò)近期正不斷受到惡意攻擊者的攻擊,近乎全部受到影響。相關(guān)教育機(jī)構(gòu)正成為勒索攻擊、數(shù)據(jù)竊取的目標(biāo),而且這一趨勢將持續(xù)到2020/2021學(xué)年。

2020-12-13 11:24:54 1751

1751 等開發(fā)工具配合,方便地排查各種棘手的問題。 我們需要了解的一切信息,調(diào)試接口都知無不言,言無不盡。 那么問題來了,在產(chǎn)品出廠后,黑客、攻擊者就可以利用強(qiáng)大的調(diào)試接口對設(shè)備進(jìn)行各種攻擊,竊取產(chǎn)品中的敏感信息;黑色產(chǎn)業(yè)鏈也可以通過調(diào)

2020-12-18 18:06:48 2641

2641 之前,我們已經(jīng)對ATT&CK進(jìn)行了一系列的介紹,相信大家都已了解,Mitre ATT&CK通過詳細(xì)分析公開可獲得的威脅情報(bào)報(bào)告,形成了一個(gè)巨大的ATT&CK技術(shù)矩陣。誠然,這對于提高防御者的防御能力、增加攻擊者的攻擊成本都有巨大作用

2020-12-25 15:54:54 695

695 網(wǎng)絡(luò)攻擊活動如今日益猖獗,以至于組織采用的安全工具很難保護(hù)其業(yè)務(wù)并打擊網(wǎng)絡(luò)攻擊者。采用機(jī)器學(xué)習(xí)和人工智能技術(shù)可以改善網(wǎng)絡(luò)安全性。

2022-02-14 14:36:55 1081

1081 attack)策略威脅了采用工作量證明共識機(jī)制的區(qū)塊鏈的安全性。在自私挖礦攻擊策略被提岀之后,研究者們進(jìn)一步優(yōu)化了單個(gè)攻擊者的挖礦攻擊策略。在前人工作的基礎(chǔ)上,本文提出了新穎的兩階段挖礦攻擊模型,該模型包含擁有單攻擊者的傳統(tǒng)自私挖礦系統(tǒng)與擁有兩攻擊者的多攻擊者系統(tǒng)。

2021-03-18 09:48:57 20

20 我們指出在真實(shí)場景下,一個(gè)簡單的后處理模塊,就可以形成有效,用戶友好,即插即用的防御。為了專門防御基于查詢分?jǐn)?shù)的攻擊,我們設(shè)計(jì)了對攻擊者的攻擊,通過細(xì)微的輸出擾動干擾攻擊者。廣泛的實(shí)驗(yàn)表明我們的方法在抵御攻擊,精度,置信度準(zhǔn)確度,速度上,顯著優(yōu)于現(xiàn)有防御。

2022-10-11 14:34:19 772

772 攻擊者主要的目標(biāo)圍繞著破壞系統(tǒng)安全性問題,通過深入了解系統(tǒng)安全的攻擊者,從攻擊者的視角上來考慮設(shè)計(jì)系統(tǒng)安全性,這樣能夠更好了解如何對系統(tǒng)采取主動和被動的安全措施。

2022-12-21 15:05:06 430

430 電子發(fā)燒友網(wǎng)站提供《不易被攻擊者識別為跟蹤設(shè)備的設(shè)備.zip》資料免費(fèi)下載

2022-12-29 11:25:52 0

0 物聯(lián)網(wǎng)設(shè)備受到網(wǎng)絡(luò)攻擊是因?yàn)樗鼈兒苋菀?b class="flag-6" style="color: red">成為目標(biāo),在正常運(yùn)行時(shí)間對生存至關(guān)重要的行業(yè)中,它們可以迅速導(dǎo)致大量的勒索軟件攻擊。制造業(yè)受到的打擊尤其嚴(yán)重,因?yàn)榫W(wǎng)絡(luò)攻擊者知道任何一家工廠都無法承受長期停工的后果,因此他們索要的贖金是其他目標(biāo)的兩到四倍。

2023-06-14 14:46:00 360

360 在最新的ntopng版本中,為了幫助理解網(wǎng)絡(luò)和安全問題,警報(bào)已經(jīng)大大豐富了元數(shù)據(jù)。在這篇文章中,我們重點(diǎn)討論用于豐富流量警報(bào)和標(biāo)記主機(jī)的"攻擊者"和"受害者"

2022-04-24 17:12:07 487

487

CAN總線研究最初假設(shè)Obd-ii植入,入侵檢測技術(shù)的涌入需要更先進(jìn)的攻擊者。沒有什么能阻止植入物帶來定制的硬件。

2023-06-20 12:39:01 126

126

員工收到一封電子郵件,其中包含附件或鏈接。然后他們單擊附件或鏈接并立即將一些惡意軟件下載到他們的計(jì)算機(jī)上。這就是攻擊者獲得反向 shell 連接的方式。然后攻擊者可以在機(jī)器上執(zhí)行命令并用它做任何他們想做的事。

2023-07-09 10:57:31 531

531 跨站點(diǎn)請求偽造 (CSRF) 攻擊允許攻擊者偽造請求并將其作為登錄用戶提交到 Web 應(yīng)用程序,CSRF 利用 HTML 元素通過請求發(fā)送環(huán)境憑據(jù)(如 cookie)這一事實(shí),甚至是跨域的。

2023-07-28 11:46:38 708

708 自從網(wǎng)絡(luò)時(shí)代開始,金融行業(yè)一直是最容易被攻擊的幾個(gè)行業(yè)之一,它占火傘云相關(guān)跟蹤攻擊嘗試的28%,僅次于游戲行業(yè)。隨著網(wǎng)絡(luò)犯罪的增長,金融服務(wù)業(yè)將繼續(xù)成為網(wǎng)絡(luò)攻擊者的重點(diǎn)目標(biāo)。攻擊者出于多種原因瞄準(zhǔn)

2023-07-31 23:58:59 401

401

緊密耦合的容器運(yùn)行時(shí)繼承了主機(jī)操作系統(tǒng)的安全態(tài)勢和攻擊面。運(yùn)行時(shí)或主機(jī)內(nèi)核中的任何漏洞及其利用都會成為攻擊者的潛在切入點(diǎn)。

2023-11-03 15:24:55 260

260 攻擊者執(zhí)行了net use z: \10.1.1.2c$ 指令將 10.1.1.2域控制器的C盤映射到本地的Z盤,并且使用了rar壓縮工具將文件存儲在 crownjewlez.rar里,所以密碼就在這里了

2023-11-29 15:50:57 174

174

方的,這類攻擊稱為分布式拒絕服務(wù)攻擊,其中的攻擊者可以有多個(gè)。DDOS攻擊有以下幾種方式。 SYN Flood攻擊 SYN Flood攻擊是當(dāng)前網(wǎng)絡(luò)上最為常見的DDos攻擊,也是最為經(jīng)典的拒絕服務(wù)攻擊,它利用了TCP協(xié)議實(shí)現(xiàn)上的一個(gè)缺陷,通過向網(wǎng)絡(luò)服

2024-01-12 16:17:27 183

183

電子發(fā)燒友App

電子發(fā)燒友App

評論