編者按:本文是 AspenCore Media 的 IIoT 網(wǎng)絡(luò)安全特別報(bào)告的一部分。

EE Times 歐洲記者 Nitin Dahad

我們都聽說過物聯(lián)網(wǎng) (IoT) 和工業(yè)物聯(lián)網(wǎng) (IIoT)。我們知道兩者是不同的:物聯(lián)網(wǎng)通常用于消費(fèi)者用途,而工業(yè)物聯(lián)網(wǎng)用于工業(yè)用途。?

但是像工業(yè)互聯(lián)網(wǎng)聯(lián)盟(IIC)這樣的專業(yè)團(tuán)體實(shí)際上是如何定義 IIoT 的呢??

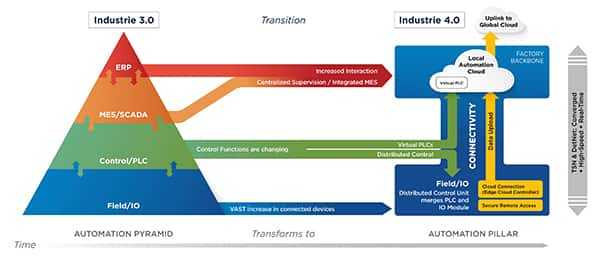

該組織將 IIoT 視為一個(gè)將包括工業(yè)控制系統(tǒng) (ICS) 在內(nèi)的運(yùn)營(yíng)技術(shù) (OT) 環(huán)境與企業(yè)系統(tǒng)、業(yè)務(wù)流程和分析相連接和集成的系統(tǒng)。?

這些 IIoT 系統(tǒng)與 ICS 和 OT 不同,因?yàn)樗鼈儚V泛連接到其他系統(tǒng)和人員。它們與 IT 系統(tǒng)的不同之處在于它們使用與物理世界交互的傳感器和執(zhí)行器,其中不受控制的變化可能導(dǎo)致危險(xiǎn)情況。?

IIoT 的好處是傳感器或連接設(shè)備能夠作為閉環(huán)系統(tǒng)的一部分收集和分析數(shù)據(jù),然后根據(jù)數(shù)據(jù)顯示的內(nèi)容進(jìn)行操作。然而,這種連接性也增加了攻擊的風(fēng)險(xiǎn)——以及越來越多的網(wǎng)絡(luò)攻擊——那些可能想要破壞系統(tǒng)的人。?

能源部 (DoE) 計(jì)劃下?的?眾多減少網(wǎng)絡(luò)事件的項(xiàng)目之一是由英特爾推動(dòng)的,旨在增強(qiáng)電力系統(tǒng)邊緣的安全性。

由于網(wǎng)格邊緣設(shè)備直接通過云相互通信,因此該研究正在開發(fā)安全增強(qiáng)功能,以強(qiáng)調(diào)互操作性并提供實(shí)時(shí)態(tài)勢(shì)感知。?

首先,這需要以用于棕地或傳統(tǒng)電力系統(tǒng)設(shè)備的安全網(wǎng)關(guān)的形式完成,然后作為設(shè)計(jì)為綠地或當(dāng)今設(shè)備的一部分的內(nèi)部現(xiàn)場(chǎng)可編程門陣列 (FPGA) 升級(jí)。?

目標(biāo)是以不妨礙關(guān)鍵能量輸送功能正常運(yùn)作的方式減少網(wǎng)絡(luò)攻擊面。?

英特爾物聯(lián)網(wǎng)安全解決方案首席架構(gòu)師兼 IIC 安全工作組聯(lián)合主席 Sven Schrecker 表示,在為 IIoT 系統(tǒng)設(shè)計(jì)和部署設(shè)備時(shí),安全性不應(yīng)成為唯一考慮因素,開發(fā)人員應(yīng)該更廣泛地考慮五個(gè)總體關(guān)鍵因素:?

安全

可靠性

安全

隱私

彈力

雖然設(shè)計(jì)工程師可能必須在芯片、軟件或平臺(tái)中實(shí)現(xiàn)安全元素,但他們可能不一定知道他們的工作如何適應(yīng)公司更大的安全策略。“安全策略必須由 IT 團(tuán)隊(duì)和 OT 團(tuán)隊(duì)共同制定,以便每個(gè)人都知道允許哪些設(shè)備與哪些設(shè)備進(jìn)行通信,”Schrecker 說。?

建立信任鏈一個(gè)共同的主題是從一開始就建立安全策略和信任鏈,然后確保它在設(shè)備的設(shè)計(jì)、開發(fā)、生產(chǎn)和整個(gè)生命周期中得到維護(hù)。信任必須建立在設(shè)備、網(wǎng)絡(luò)和整個(gè)供應(yīng)鏈中。?

物聯(lián)網(wǎng)安全基金會(huì)董事會(huì)成員、Secure Thingz 首席執(zhí)行官兼創(chuàng)始人 Haydn Povey 表示,需要從四個(gè)層面解決安全問題:?

CxO 水平

安全架構(gòu)師

開發(fā)工程師

運(yùn)營(yíng)經(jīng)理

開發(fā)或設(shè)計(jì)工程師是需要采取公司安全策略的人。他們還可以定義一些因素,例如如何識(shí)別和驗(yàn)證產(chǎn)品是否屬于他們,以及如何安全地提供軟件和硬件更新并在芯片或軟件中實(shí)現(xiàn)這一點(diǎn)。?

鏈條的第四部分是 OEM 參與制造 IIoT 網(wǎng)絡(luò)產(chǎn)品或部署這些產(chǎn)品的地方。在這里,生產(chǎn)或運(yùn)營(yíng)經(jīng)理需要確保每個(gè)電子元件都有自己的唯一身份,并且可以在供應(yīng)鏈的每個(gè)環(huán)節(jié)安全地進(jìn)行身份驗(yàn)證。?

在討論缺乏對(duì)硬件和軟件的信任鏈時(shí),MITRE 公司高級(jí)首席工程師兼 IIC 指導(dǎo)委員會(huì)成員羅伯特·馬丁說:“互聯(lián)工業(yè)系統(tǒng)有很多不同的技術(shù)堆棧。”?

事實(shí)上,他警告說,“微處理器中的微小變化可能會(huì)對(duì)運(yùn)行在其上的軟件產(chǎn)生意想不到的影響。如果我們重新編譯軟件并在不同的操作系統(tǒng)上運(yùn)行它,它的工作方式會(huì)有所不同,但沒有人會(huì)對(duì)更改導(dǎo)致的軟件故障負(fù)責(zé)。”?

他補(bǔ)充說:“將這與建筑行業(yè)進(jìn)行比較,你會(huì)因?yàn)樽龀鲇绊懓踩母淖兌艿綉土P——有法規(guī)、認(rèn)證。但我們只是在基于軟件的技術(shù)方面沒有相同的制度。”?

工業(yè)物聯(lián)網(wǎng)安全的設(shè)計(jì)考慮那么從哪里開始為工業(yè)物聯(lián)網(wǎng)設(shè)計(jì)安全性,以及必須考慮哪些設(shè)計(jì)考慮??

存在各種行業(yè)指南,例如?IIC 的物聯(lián)網(wǎng)安全框架?及其?制造配置文件?,為在工廠中實(shí)施該框架或美國(guó)?國(guó)家標(biāo)準(zhǔn)與技術(shù)研究院網(wǎng)絡(luò)安全框架提供了詳細(xì)信息。?

設(shè)計(jì)工程師的主要任務(wù)是確定如何將安全策略或安全框架轉(zhuǎn)化為構(gòu)成 IIoT 端點(diǎn)的全部或一部分的設(shè)備的設(shè)計(jì)和生命周期管理。?

考慮范圍從啟用具有唯一身份的設(shè)備到能夠保護(hù)設(shè)備、識(shí)別攻擊、從中恢復(fù)、修復(fù)和修補(bǔ)設(shè)備。?

“這個(gè)過程與保護(hù)其他系統(tǒng)沒有什么不同,”Arm 物聯(lián)網(wǎng)設(shè)備解決方案副總裁 Chet Bablalk 說。“我們需要從頭開始考慮安全性。”?

他解釋說:“第一部分是分析——威脅向量是什么,你想保護(hù)什么?”?

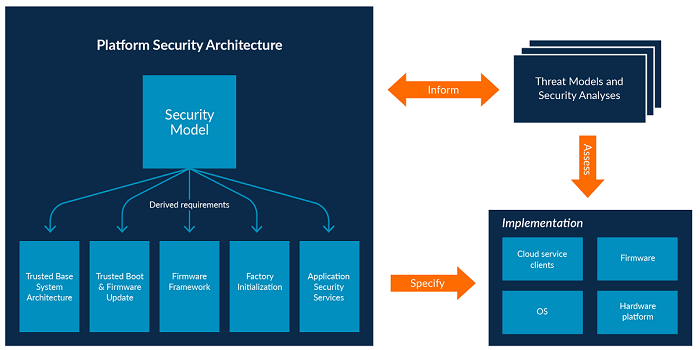

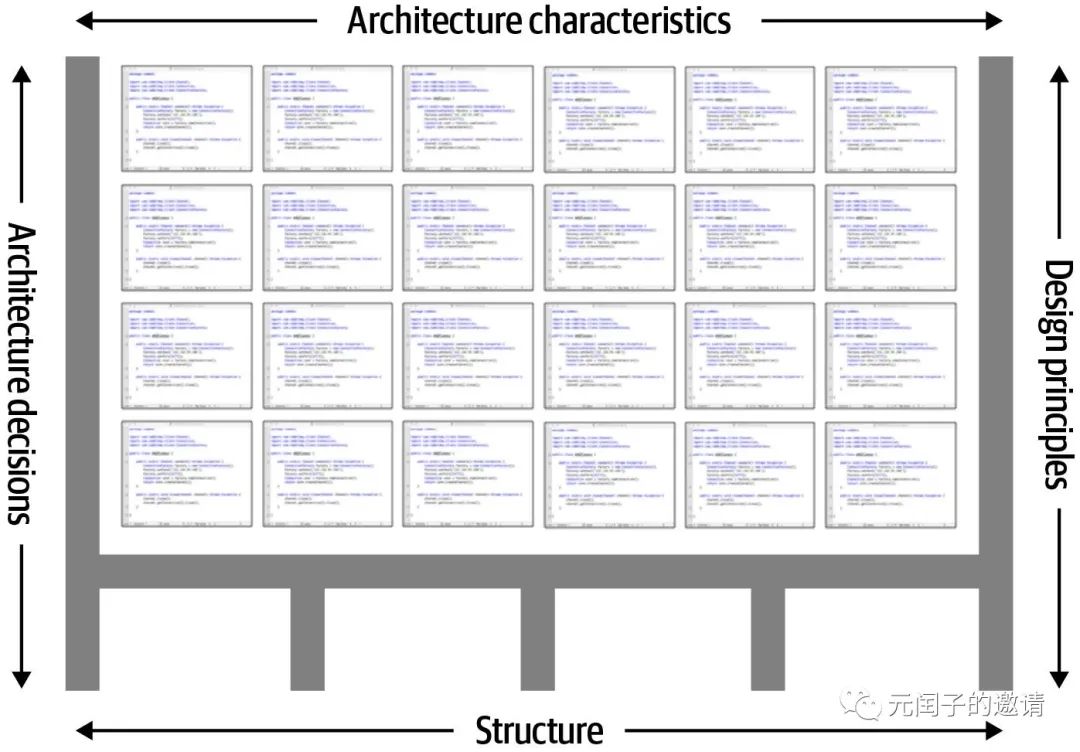

Arm 去年推出了自己的平臺(tái)安全架構(gòu) (PSA),以支持物聯(lián)網(wǎng)設(shè)備的開發(fā)人員。Babla 說,PSA 與設(shè)備無關(guān),因?yàn)樵摴菊噲D鼓勵(lì)行業(yè)考慮安全性。?

分析、架構(gòu)、實(shí)施PSA 框架包括三個(gè)階段——分析、架構(gòu)和實(shí)施。“分析是我們?cè)噲D強(qiáng)調(diào)的核心部分,”巴布拉說。?

這意味著,例如,進(jìn)行威脅模型分析,Arm 為資產(chǎn)跟蹤器、水表和網(wǎng)絡(luò)攝像機(jī)的常見用例引入了三個(gè)分析文檔。這種分析是必不可少的,并得到其他人的贊同。?

MITRE Corp. 的 Martin 評(píng)論說:“我們需要開始討論硬件中的潛在弱點(diǎn),并能夠模擬攻擊模式并制作測(cè)試用例。”

設(shè)計(jì)工程師需要考慮從芯片到云的整個(gè)生態(tài)系統(tǒng),以實(shí)現(xiàn)包含不可變?cè)O(shè)備或具有不可更改身份的設(shè)備的系統(tǒng);啟用可信啟動(dòng);并確保可以安全地執(zhí)行無線 (OTA) 更新和身份驗(yàn)證。“然后你可以考慮在硅、接入點(diǎn)和云中進(jìn)行緩解,”Babla 說。

Arm 的 PSA 框架鼓勵(lì)設(shè)計(jì)人員首先考慮威脅,然后再考慮設(shè)計(jì)和實(shí)施。(來源:手臂)

生命周期管理有人說將 IIoT 安全與傳統(tǒng) IoT 安全問題區(qū)分開來的一個(gè)重要考慮因素是生命周期管理 (LCM)。?

Secure Thingz 的 Povey 表示,LCM 會(huì)影響何時(shí)將軟件更新或配置更改部署到 IIoT 設(shè)備。在 IIoT 環(huán)境中,通常連接的設(shè)備、傳感器和控制系統(tǒng)不會(huì)或不應(yīng)該連接到開放的互聯(lián)網(wǎng)。?

因此,某種類型的設(shè)備 LCM 控制層需要成為 IIoT 設(shè)備的一部分。這可能是用于報(bào)告、配置和管理設(shè)備的復(fù)雜軟件。?

但 IIoT 網(wǎng)絡(luò)中的安全需求因系統(tǒng)中的端點(diǎn)而異,因?yàn)樗赡馨ǚ腔?IP 的智能控制器的離線內(nèi)部網(wǎng)絡(luò)和與外部互聯(lián)網(wǎng)的某種類型的保護(hù)或隔離,并且還會(huì)有無線可能基于也可能不基于 IP 的設(shè)備和傳感器。?

作為 LCM 功能的一部分,所有端點(diǎn)設(shè)備都需要在工業(yè)系統(tǒng)中進(jìn)行管理和控制。?

這允許工業(yè)工廠控制添加到內(nèi)部工廠網(wǎng)絡(luò)的端點(diǎn)設(shè)備/產(chǎn)品的引入、配置和管理。?

IIoT 安全解決方案的一些高級(jí)目標(biāo)是:?

產(chǎn)品端點(diǎn)認(rèn)證(設(shè)備、傳感器、控制系統(tǒng))——端點(diǎn)產(chǎn)品是真實(shí)的,而不是復(fù)制品嗎?提供追溯到產(chǎn)品制造商、制造日期和任何其他相關(guān)信息的可追溯性。

產(chǎn)品端點(diǎn)配置和使用控制——端點(diǎn)的安全管理和配置控制,具有受控或限制的各種權(quán)限和使用模型。

端點(diǎn)控制狀態(tài)的安全控制

端點(diǎn)的維護(hù)——這包括安全的軟件更新。

控制系統(tǒng)和端點(diǎn)之間的安全通信以及控制系統(tǒng)數(shù)據(jù)的安全存儲(chǔ)。

高級(jí)安全保護(hù)——入侵檢測(cè)和安全監(jiān)控。

在較低級(jí)別啟用此端點(diǎn)產(chǎn)品安全性的基礎(chǔ)是對(duì)端點(diǎn)設(shè)備的以下要求:?

不可變的設(shè)備身份——設(shè)備必須具有不可更改/受保護(hù)的身份,該身份必須可以通過加密方式進(jìn)行驗(yàn)證。這允許產(chǎn)品識(shí)別自己并驗(yàn)證制造者、相關(guān)日期和其他信息。

不可變信任根 (RoT) — 除了設(shè)備身份之外,產(chǎn)品中還配置了 RoT。其中包括允許設(shè)備支持雙邊身份驗(yàn)證并啟用安全軟件更新的低級(jí)安全引導(dǎo)加載程序、證書和非對(duì)稱密鑰對(duì)。RoT 的某些部分要求將密鑰和其他物品保存在某種類型的安全存儲(chǔ)區(qū)域中,以便它們不能輕易地從產(chǎn)品中取出。

不可變的安全引導(dǎo)加載程序——某種類型的低級(jí)安全引導(dǎo)管理器,在應(yīng)用之前驗(yàn)證設(shè)備/產(chǎn)品的所有固件和配置更新。只有安全啟動(dòng)管理器可以安裝低級(jí)配置更新并將其應(yīng)用到端點(diǎn)設(shè)備/產(chǎn)品。

LCM 軟件/服務(wù)——某種類型的低級(jí) LCM 控制服務(wù),可以管理端點(diǎn)產(chǎn)品,包括軟件更新和配置更改。

安全飛地 Secure Thingz 的 Povey 說:“設(shè)備采購(gòu)受諸如啟用標(biāo)準(zhǔn)機(jī)制以推出更新、更新將如何存儲(chǔ)在邊緣設(shè)備上以及設(shè)備和內(nèi)存資源影響等因素的影響。”?

他補(bǔ)充說,“你需要考慮安全飛地,隱藏秘密和基本密鑰的位置,如何給設(shè)備加水印。” 工程師應(yīng)考慮允許獨(dú)立于芯片供應(yīng)商和架構(gòu)考慮這些因素的開發(fā)環(huán)境。?

普遍的行業(yè)共識(shí)是,安全元素確實(shí)需要在硬件中以確保嵌入式信任,因?yàn)榭梢詮?qiáng)制執(zhí)行和保護(hù)芯片級(jí)加密。?

GE 電力、自動(dòng)化和控制部控制和邊緣平臺(tái)總經(jīng)理 Rich Carpenter 說:“我們?cè)噲D建立從硬件層面開始的信任根。我們的‘縱深防御’方法要求,如果發(fā)生妥協(xié),它不會(huì)通過系統(tǒng)傳播。”?

他說,通用電氣使用現(xiàn)成的可信平臺(tái)模塊 (TPM),并與英特爾和 AMD 處理器合作。?

不出所料,英特爾專注于硬件方法。Schrecker 說:“擁有硬件信任根至關(guān)重要。基于硬件的身份被刻錄到系統(tǒng)中,并且在芯片級(jí)別擁有身份意味著可以對(duì)其進(jìn)行跟蹤。但關(guān)鍵是要能夠確保芯片是真實(shí)的,以便能夠進(jìn)行身份驗(yàn)證和更新。”?

他補(bǔ)充說,基于硬件的安全不會(huì)取代軟件安全。它只是增強(qiáng)了它。?

總之,在設(shè)計(jì) IIoT 設(shè)備安全性時(shí)的關(guān)鍵考慮因素是使設(shè)備不可變、能夠提供可信和安全的啟動(dòng),以及在包括 OTA 軟件更新和補(bǔ)丁在內(nèi)的整個(gè)生命周期內(nèi)管理設(shè)備安全性。

如果發(fā)生攻擊,需要有一種方法來準(zhǔn)確識(shí)別設(shè)備,將其恢復(fù)到以前已知的良好狀態(tài),然后能夠在攻擊點(diǎn)適當(dāng)?shù)亟鉀Q問題。考慮到這些原則是進(jìn)行下一步——硬件實(shí)施的良好開端。

審核編輯? 黃昊宇

電子發(fā)燒友App

電子發(fā)燒友App

評(píng)論