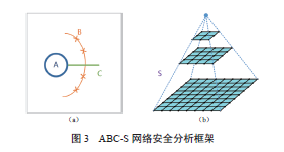

針對(duì)智能網(wǎng)聯(lián)汽車分層分布式的架構(gòu),借鑒IT 網(wǎng)絡(luò)安全領(lǐng)域的經(jīng)驗(yàn),提出一種名為ABC-S 的網(wǎng)絡(luò)安全分析框架。A 指資產(chǎn),即需要保護(hù)的對(duì)象。B 指邊界,C 指通信,即訪問資產(chǎn)的非常規(guī)渠道與常規(guī)渠道。S 指多尺度服務(wù),將資產(chǎn)在多個(gè)層級(jí)進(jìn)行分解,理清安全需求與相互職責(zé);合理規(guī)劃各結(jié)點(diǎn)的防護(hù)投入,實(shí)現(xiàn)整體效能最大化 ;建立綜合服務(wù)機(jī)制,保障系統(tǒng)持續(xù)運(yùn)行于安全狀態(tài)。因此,ABC-S 框架在智能網(wǎng)聯(lián)汽車安全領(lǐng)域具有顯著的實(shí)用性與自適應(yīng)能力。

汽車產(chǎn)業(yè)是國民經(jīng)濟(jì)的重要支柱。在新一輪科技革命和產(chǎn)業(yè)變革的推動(dòng)下,汽車產(chǎn)業(yè)的電動(dòng)化、智能化、網(wǎng)聯(lián)化、共享化疊加交匯,能源動(dòng)力、生產(chǎn)運(yùn)行和消費(fèi)方式全面重塑,“智能網(wǎng)聯(lián)”成為汽車產(chǎn)業(yè)競爭的焦點(diǎn) 。全球主要國家和地區(qū)紛紛制定發(fā)展戰(zhàn)略,通過政策法規(guī)、標(biāo)準(zhǔn)規(guī)范、協(xié)同研發(fā)和示范運(yùn)營等多種措施,加快推動(dòng)智能網(wǎng)聯(lián)汽車(Intelligent Connected Vehicle,ICV) 的產(chǎn)業(yè)化進(jìn)程,搶占發(fā)展先機(jī)。根據(jù)國家發(fā)改委2020 年公布的ICV 創(chuàng)新發(fā)展戰(zhàn)略愿景,未來3至5年將是ICV進(jìn)入規(guī)模化的關(guān)鍵期 。“安全、節(jié)能、舒適、高效”是汽車產(chǎn)業(yè)的發(fā)展目標(biāo)。其中,安全是持續(xù)健康發(fā)展的先決條件,一直受到業(yè)界的高度重視,已經(jīng)在被動(dòng)安全、主動(dòng)安全、功能安全等領(lǐng)域形成了較好的理論基礎(chǔ)和技術(shù)積累。但隨著汽車“新四化”的深入,汽車安全的內(nèi)涵和外延發(fā)生變化,“軟件定義汽車”的趨勢逐漸明朗,網(wǎng)絡(luò)安全的重要性日益凸顯。加強(qiáng)ICV 網(wǎng)絡(luò)安全領(lǐng)域的理論與技術(shù)研究,加快形成系統(tǒng)性的解決方案,時(shí)間緊迫,意義重大。

黑客入侵的攻擊點(diǎn)成比例增加,單一的安全防護(hù)技術(shù)難以適應(yīng)車聯(lián)網(wǎng)系統(tǒng)的現(xiàn)實(shí)需求。尤其是在車端,汽車電子和軟件的比重快速上升,產(chǎn)業(yè)鏈和技術(shù)鏈面臨重構(gòu),亟待加強(qiáng)系統(tǒng)性研究,形成完整有效的安全解決方案。

1 智能網(wǎng)聯(lián)汽車網(wǎng)絡(luò)安全亟待重視

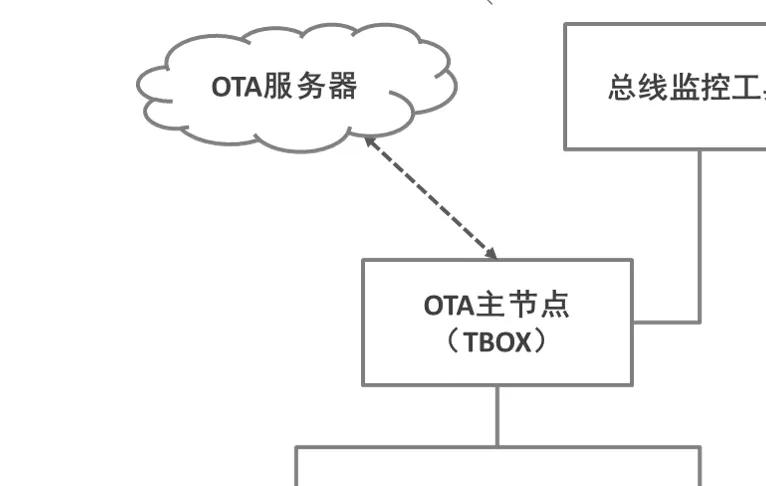

隨著車載app、自動(dòng)駕駛、V2X等新技術(shù)的應(yīng)用,汽車逐漸從傳統(tǒng)的交通載運(yùn)工具轉(zhuǎn)變?yōu)橹悄芤苿?dòng)空間。車與人的關(guān)系由緊耦合向松耦合、再耦合變遷,車-車、車-路、車-云之間的交互協(xié)同更加緊密。ICV 不僅服務(wù)于車主,還通過環(huán)境感知、數(shù)據(jù)共享、群體決策等功能,直接或間接地服務(wù)于車聯(lián)網(wǎng)的其它用戶及設(shè)施。未來空間下載技術(shù)(Over-the-AirTechnology,OTA)普及后,不但把汽車關(guān)鍵功能的修改網(wǎng)絡(luò)化、自動(dòng)化、規(guī)模化,還必須面對(duì)更嚴(yán)峻的網(wǎng)絡(luò)安全考驗(yàn)。因此,ICV 不僅關(guān)乎人身安全,還關(guān)系到個(gè)人信息安全、數(shù)據(jù)安全、關(guān)鍵基礎(chǔ)設(shè)施安全乃至國家安全。

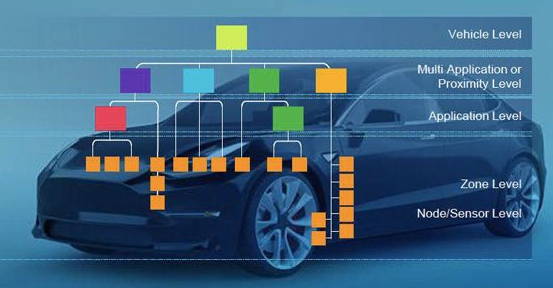

ICV 的網(wǎng)絡(luò)安全是復(fù)雜的系統(tǒng)工程。一方面,車- 路- 云協(xié)同感知控制已成為產(chǎn)業(yè)趨勢,需要從芯片到整車、從單車到車聯(lián)網(wǎng)系統(tǒng)的技術(shù)革新,實(shí)現(xiàn)分層分布式的技術(shù)體系,如圖1 所示 。另一方面,車聯(lián)網(wǎng)的價(jià)值與復(fù)雜性不斷提升,可能遭到黑客入侵的攻擊點(diǎn)成比例增加,單一的安全防護(hù)技術(shù)難以適應(yīng)車聯(lián)網(wǎng)系統(tǒng)的現(xiàn)實(shí)需求。尤其是在車端,汽車電子和軟件的比重快速上升,產(chǎn)業(yè)鏈和技術(shù)鏈面臨重構(gòu),亟待加強(qiáng)系統(tǒng)性研究,形成完整有效的安全解決方案。

2 IT 網(wǎng)絡(luò)安全持續(xù)演進(jìn)帶來的啟示

IT 網(wǎng)絡(luò)安全領(lǐng)域的經(jīng)驗(yàn)表明,網(wǎng)絡(luò)安全沒有休止符,需要順應(yīng)技術(shù)發(fā)展趨勢,綜合運(yùn)用多項(xiàng)技術(shù),建立縱深防御體系和應(yīng)急響應(yīng)機(jī)制,持續(xù)做好監(jiān)測-預(yù)防- 止損工作。為了更好地理解和應(yīng)對(duì)ICV 面臨的網(wǎng)絡(luò)安全問題,有必要回顧IT 網(wǎng)絡(luò)安全的演進(jìn)之路。

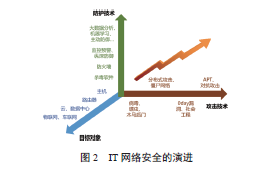

過去20 多年間,IT 網(wǎng)絡(luò)安全的目標(biāo)對(duì)象、攻擊技術(shù)、防護(hù)技術(shù)都在持續(xù)變化。20 世紀(jì)80 年代陸續(xù)出現(xiàn)的病毒、蠕蟲等惡意軟件,主要通過駐留在主機(jī)中實(shí)現(xiàn)攻擊,安裝單機(jī)殺毒軟件就能有效防護(hù), 如圖2 所示。20 世紀(jì)90 年代后期,隨著互聯(lián)網(wǎng)時(shí)代網(wǎng)絡(luò)規(guī)模的擴(kuò)張, 僵尸網(wǎng)絡(luò)、DDoS 等對(duì)企業(yè)云、數(shù)據(jù)中心的攻擊形成更嚴(yán)峻的威脅,監(jiān)控預(yù)警、縱深防御成為企業(yè)網(wǎng)絡(luò)的常規(guī)配置。2000 年以來,移動(dòng)互聯(lián)網(wǎng)、物聯(lián)網(wǎng)、人工智能時(shí)代陸續(xù)到來,社會(huì)工程、高級(jí)可持續(xù)威脅(Advanced Persistent Threat,APT) 攻擊、對(duì)抗攻擊等新型手段不斷涌現(xiàn),安全防護(hù)也融入了大數(shù)據(jù)分析、機(jī)器學(xué)習(xí)、主動(dòng)防御等前沿技術(shù)。

隨著目標(biāo)對(duì)象、攻擊技術(shù)復(fù)雜程度的提高,單一的防護(hù)技術(shù)已經(jīng)難以滿足現(xiàn)代網(wǎng)絡(luò)安全防護(hù)的需要。目標(biāo)系統(tǒng)應(yīng)該具備足夠的彈性,即使攻擊者突破了局部安全措施,也不會(huì)立即對(duì)整體構(gòu)成致命威脅。借鑒軍事防線的部署,安全研究者提出了“縱深防御”(Defense in Depth)的概念,將不同的安全措施“圍繞”在防護(hù)對(duì)象外沿,形成分層防護(hù)結(jié)構(gòu)。在此模型中,攻擊者必須研究、突破所有防護(hù)層,才能對(duì)目標(biāo)對(duì)象形成實(shí)質(zhì)威脅,攻擊成本顯著增加。實(shí)踐中,由于系統(tǒng)總是具有一定規(guī)模,單項(xiàng)安全技術(shù)往往不足以形成完整的保護(hù)罩,而僅能覆蓋局部面積;系統(tǒng)各部分的安全價(jià)值也各不相同,需要有所偏重。縱深防御可以很好地應(yīng)對(duì)這兩個(gè)問題:多項(xiàng)技術(shù)的綜合采用擴(kuò)大了防護(hù)面積,直觀理解,如果防護(hù)面積的投影疊加構(gòu)成了完整的外層保護(hù),就達(dá)到了周全的防御;對(duì)于高價(jià)值組件,可以部署多重安全措施,增加外層“深度”;在安全預(yù)算不寬裕的情況下,還可酌情削減低價(jià)值組件的防護(hù)力度,實(shí)現(xiàn)整體效能最大化。“縱深防御”的概念簡明易用,普適性強(qiáng),成為許多網(wǎng)絡(luò)安全架構(gòu)的設(shè)計(jì)基礎(chǔ)。

2015 年,SANS 安全專家羅伯特? 李提出“滑動(dòng)標(biāo)尺”網(wǎng)絡(luò)安全模型,從投資收益的角度劃分了相互關(guān)聯(lián)的網(wǎng)絡(luò)安全階段。該模型分為5 個(gè)類別,即架構(gòu)安全、被動(dòng)防御、主動(dòng)防御、威脅情報(bào)、進(jìn)攻反制,安全價(jià)值與投資成本從左至右為負(fù)相關(guān)關(guān)系,即左側(cè)階段是右側(cè)階段的基礎(chǔ),安全價(jià)值也更高;標(biāo)尺向右移動(dòng),實(shí)現(xiàn)的安全能力越強(qiáng),但投資成本增加,單位投資收益降低。從主動(dòng)防御階段開始,安全人員(包括威脅分析師、逆向工程師、應(yīng)急響應(yīng)者、網(wǎng)絡(luò)監(jiān)控人員等)的作用逐漸增大,用以對(duì)抗智慧和靈活兼?zhèn)涞墓粽摺?shí)踐表明,企業(yè)應(yīng)把首要精力放在滑動(dòng)標(biāo)尺左側(cè)的階段,從架構(gòu)安全做起,根據(jù)需求與成本選擇適合自身的安全階段。

隨著IT 技術(shù)應(yīng)用的持續(xù)深入,IT 網(wǎng)絡(luò)的構(gòu)成發(fā)生了顯著變化。第三方服務(wù)逐漸接入企業(yè)內(nèi)網(wǎng),員工需要采用VPN 等遠(yuǎn)程辦公方式,加上自帶設(shè)備辦公(BYOD)工作模式的興起,模糊了內(nèi)網(wǎng)、外網(wǎng)的邊界,由防火墻界定的“安全內(nèi)網(wǎng)”的概念也被動(dòng)搖。早在2010 年,安全分析師JohnKindervag 提出“零信任網(wǎng)絡(luò)”的概念,認(rèn)為內(nèi)網(wǎng)和外網(wǎng)一樣充滿安全威脅,不應(yīng)被默認(rèn)信任;否則,攻擊者一旦進(jìn)入內(nèi)網(wǎng),就能夠不受限制地移動(dòng),并嘗試獲得更高級(jí)別的權(quán)限。因此,建議現(xiàn)代網(wǎng)絡(luò)不應(yīng)默認(rèn)信任任何位置的人、設(shè)備、系統(tǒng)或應(yīng)用,而是要通過認(rèn)證授權(quán)機(jī)制對(duì)所有訪問進(jìn)行驗(yàn)證,基于對(duì)保護(hù)對(duì)象的風(fēng)險(xiǎn)度量,動(dòng)態(tài)調(diào)整授權(quán)信任機(jī)制。Google 公司于2010 年年底啟動(dòng)BeyondCorp 項(xiàng)目重構(gòu)企業(yè)安全架構(gòu),完全依靠用戶和設(shè)備身份認(rèn)證來控制訪問授權(quán),經(jīng)過4 年時(shí)間基本完成了整體遷移。Gartner 公司對(duì)其2014 年提出的自適應(yīng)安全框架(Adaptive Security Architecture,ASA)進(jìn)行了修訂,于2018 年推出“持續(xù)自適應(yīng)風(fēng)險(xiǎn)與信任評(píng)估”(Continuous Adaptive Risk and Trust Assessment,CARTA)安全架構(gòu),將“零信任”置于自適應(yīng)攻擊防護(hù)的起點(diǎn)。

此外,面對(duì)日益復(fù)雜的外部環(huán)境和日益嚴(yán)峻的安全形勢,加強(qiáng)協(xié)同合作、提高共同防御能力成為網(wǎng)絡(luò)安全防護(hù)體系發(fā)展的必然趨勢。我國政府主管部門、運(yùn)營企業(yè)、安全廠商、軟件廠商、科研機(jī)構(gòu)等聯(lián)合建立了不同層級(jí)的網(wǎng)絡(luò)安全應(yīng)急響應(yīng)體系,實(shí)現(xiàn)了信息共享、預(yù)警發(fā)布和應(yīng)急處理等機(jī)制,有效保障了IT 產(chǎn)業(yè)的健康有序發(fā)展。

3 ABC-S:汽車網(wǎng)絡(luò)安全分析框架

為適應(yīng)ICV 系統(tǒng)分層分布式的技術(shù)體系,本文提出一種多尺度安全分析框架ABC-S,用于研究ICV 系統(tǒng)的安全風(fēng)險(xiǎn)并指導(dǎo)安全能力建設(shè),其結(jié)構(gòu)如圖3 所示。其中,A 指資產(chǎn)(Asset),B 指邊界(Border),C 指通信(Communication),S 則指多尺度服務(wù)(Scaling Service)。圖3a 代表ICV 某個(gè)層級(jí)上的一環(huán),也就是圖3b 金字塔結(jié)構(gòu)中的實(shí)心黑點(diǎn),由此建立起橫向環(huán)環(huán)相扣、縱向?qū)訉又蔚陌踩w系。

3.1 ABC 概念的辨析

“保護(hù)資產(chǎn)”是ABC-S 框架的基本設(shè)計(jì)原則。根據(jù)GB/T 20984—2007《信息安全技術(shù)——信息安全風(fēng)險(xiǎn)評(píng)估規(guī)范》的定義,資產(chǎn)是“對(duì)組織具有價(jià)值的信息或資源,是安全策略保護(hù)的對(duì)象”,也就是惡意攻擊者關(guān)注的目標(biāo)。在ABC-S 框架中,資產(chǎn)當(dāng)然符合“具有價(jià)值、需要保護(hù)”的特性。其特殊之處在于,不僅在橫向上辨別資產(chǎn),劃分為相互關(guān)聯(lián)的保護(hù)對(duì)象,還在縱向上多次拆解,形成粒度逐層細(xì)化的金字塔結(jié)構(gòu)。例如,將整車作為金字塔的頂端,下一層就可以分解為車載娛樂信息系統(tǒng)(In-Vehicle Infotainment,IVI)、自動(dòng)駕駛系統(tǒng)等二級(jí)資產(chǎn);依次下推,直到分解為ECU、傳感器等基本元器件,形成金字塔的塔基。如果有必要,還可以對(duì)基本元器件進(jìn)一步細(xì)分。

應(yīng)該注意,資產(chǎn)劃分的起點(diǎn)是由使用ABC-S框架的主體根據(jù)自身需要,往往也是自身所處的層級(jí)選擇的。例如,IVI 可能位于前一個(gè)金字塔的第二級(jí)或第三級(jí),但I(xiàn)VI 廠商在應(yīng)用ABC-S 框架時(shí),只需要為自己的產(chǎn)品負(fù)責(zé),IVI 就成為這個(gè)金字塔的頂端,向下分解出導(dǎo)航定位模塊、遠(yuǎn)程服務(wù)模塊等二級(jí)資產(chǎn)。政府主管部門可能首先希望掌握車聯(lián)網(wǎng)網(wǎng)絡(luò)安全的整體態(tài)勢,就可以將國內(nèi)甚至國際范圍的車聯(lián)網(wǎng)作為一級(jí)資產(chǎn),按照車- 車、車- 路、車- 云或其它適用的維度進(jìn)行分解。

“識(shí)別界面”是ABC-S 框架的另一個(gè)設(shè)計(jì)原則。資產(chǎn)確定以后,有必要保護(hù)對(duì)資產(chǎn)的正常使用,阻止非法訪問及破壞。這里的界面是指能夠訪問該資產(chǎn)的任何渠道(也包括阻止他人訪問的“禁用”渠道),分為兩種:一種是資產(chǎn)與外界正常交互的通信接口,通常包含在產(chǎn)品功能設(shè)計(jì)及使用說明中,相當(dāng)于“主動(dòng)界面”,也就是ABC-S 框架中的C(通信);另一種是攻擊者通過探索嘗試,可能發(fā)現(xiàn)的設(shè)計(jì)以外的非常規(guī)渠道,相當(dāng)于“被動(dòng)界面”,也就是ABC-S 框架中的B(邊界)。當(dāng)然,通信接口不限于一條,邊界的分布也未必連續(xù)。典型的邊界入侵點(diǎn)包括未屏蔽的調(diào)試接口、組件集成的交匯處、側(cè)信道信號(hào)等。

IT 網(wǎng)絡(luò)安全的經(jīng)驗(yàn)表明,攻擊者具備的技能、資源與耐心往往超出防護(hù)者的預(yù)料。尤其是ICV 這種價(jià)值高、技術(shù)復(fù)雜、影響范圍廣的在線系統(tǒng),一旦上線就會(huì)持續(xù)遭受類型各異的入侵嘗試。對(duì)于特定的資產(chǎn),攻擊者既可以嘗試正面入侵,直接對(duì)公開的數(shù)據(jù)通信信道進(jìn)行破解,也可以另辟蹊徑,從較寬泛的邊界上尋找安全隱患,將其突破為可利用的漏洞。自動(dòng)化掃描工具的廣泛應(yīng)用,使攻擊者不需要任何專業(yè)知識(shí),就能在短時(shí)間內(nèi)通過筆記本、手機(jī)或其它設(shè)備逐個(gè)嘗試已知的安全漏洞。有開發(fā)經(jīng)驗(yàn)的黑客則可能創(chuàng)造新的攻擊規(guī)則,隨時(shí)為邊界帶來未知的考驗(yàn)。

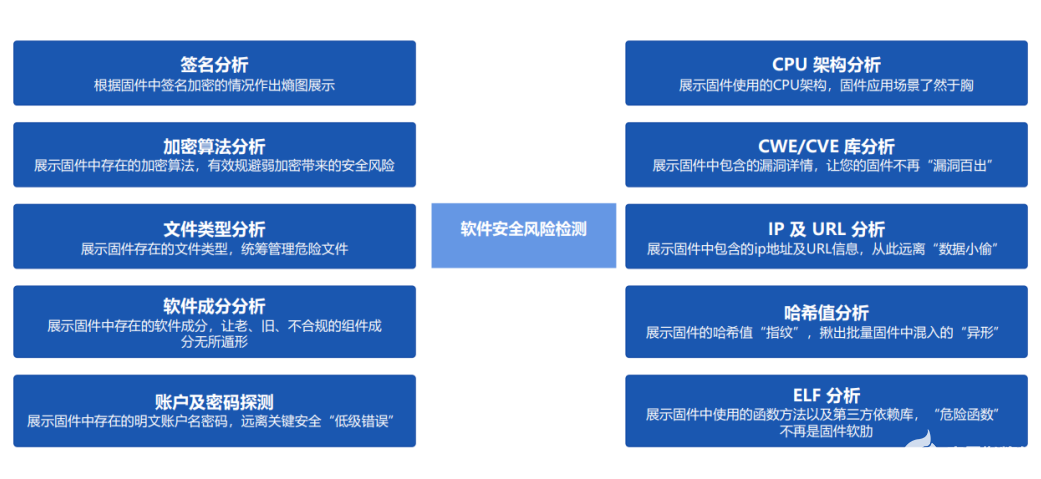

在ICV 的設(shè)計(jì)開發(fā)過程中,由于常規(guī)數(shù)據(jù)通道承載了數(shù)據(jù)內(nèi)容和應(yīng)用邏輯,通常受到的重視程度較高,防護(hù)力度也比較大;而對(duì)于能夠威脅資產(chǎn)的潛在入侵途徑,設(shè)計(jì)開發(fā)人員往往缺乏警惕性,主觀認(rèn)為不可能成為突破口。密碼學(xué)理論的Kerckhoffs 原則表明 ,應(yīng)該假定攻擊者對(duì)系統(tǒng)的知識(shí)(包括實(shí)現(xiàn)細(xì)節(jié))至少與自己相當(dāng),任何僥幸心理都可能導(dǎo)致嚴(yán)重的后果。早在2011 年,CHECKOWAY 等就明確指出,主機(jī)廠廣泛利用外包開發(fā)來降低成本,在集成階段往往難以對(duì)整體安全進(jìn)行有效評(píng)估,如果開發(fā)方未能在文檔中定義清楚邊界條件,就很難到集成階段再去弄清楚,導(dǎo)致組件邊界成為安全重災(zāi)區(qū)。此外,還應(yīng)該注意到,即使部署了安全防護(hù)措施,如果未能正確配置,不但無法達(dá)到預(yù)期效果,還會(huì)產(chǎn)生麻痹心理,引發(fā)意料之外的危害。滲透測試的意義就在于模擬黑客的逆向思維,繞過設(shè)計(jì)開發(fā)者的成見,盡量發(fā)掘產(chǎn)品中的安全盲區(qū)。ABC-S 框架特別對(duì)邊界和通信加以區(qū)分,正是為了適應(yīng)車聯(lián)網(wǎng)系統(tǒng)結(jié)構(gòu)復(fù)雜、接口繁多的特點(diǎn),將安全分析與安全防護(hù)清晰化、規(guī)范化。

3.2 多尺度安全服務(wù)

ABC-S 框架中的ABC(資產(chǎn)、邊界、通信)明確了受保護(hù)的資產(chǎn),界定了訪問資產(chǎn)的主動(dòng)界面與被動(dòng)界面,重點(diǎn)在于單個(gè)對(duì)象的安全防護(hù)。ICV系統(tǒng)中,任何資產(chǎn)都是整體的要素,但又無法代表整個(gè)系統(tǒng)的安全。只有通過“連橫合縱”,才能將離散的資產(chǎn)點(diǎn)組織成穩(wěn)固高效的整體;只有采用持續(xù)性的安全保障服務(wù),才能保障該系統(tǒng)在生命周期內(nèi)始終運(yùn)行于安全狀態(tài)。

多尺度(Scaling)有兩層含義:目標(biāo)對(duì)象的多尺度和防護(hù)強(qiáng)度的多尺度。

目標(biāo)對(duì)象的多尺度體現(xiàn)在從適當(dāng)?shù)捻旤c(diǎn)出發(fā),在多個(gè)層級(jí)上進(jìn)行分解,然后圍繞資產(chǎn)進(jìn)行安全分析,建立從微觀到宏觀、從部件到系統(tǒng)的分層架構(gòu)。每層中的結(jié)點(diǎn)具有顯著的位置關(guān)系,臨近結(jié)點(diǎn)相互依賴,邊界、通信由此確定,共同體現(xiàn)為安全需求。某個(gè)結(jié)點(diǎn)的安全需求由其分解出的所有二級(jí)結(jié)點(diǎn)負(fù)責(zé)實(shí)現(xiàn),但其不必關(guān)心也不需要限定二級(jí)結(jié)點(diǎn)的具體實(shí)現(xiàn)方式。也就是說,ABC-S 框架在橫向上對(duì)資產(chǎn)(包括邊界、通信)負(fù)責(zé),縱向上對(duì)相鄰層負(fù)責(zé)。使用者可以將工作重心放在識(shí)別同層相鄰資產(chǎn)點(diǎn)、保護(hù)通信與邊界上,然后向下分解一層,提出適當(dāng)?shù)陌踩枨螅涂梢则?yàn)收并集成下層實(shí)現(xiàn)的安全能力。隨著技術(shù)的演進(jìn),即使某個(gè)結(jié)點(diǎn)被集成到其它位置,或者必須分解為多個(gè)不同對(duì)象,只要參照其安全需求及位置關(guān)系,就能有條不紊地查缺補(bǔ)漏,避免產(chǎn)生新的安全隱患。

防護(hù)強(qiáng)度的多尺度體現(xiàn)在合理規(guī)劃每個(gè)結(jié)點(diǎn)的防護(hù)投入。現(xiàn)實(shí)中的網(wǎng)絡(luò)安全沒有“絕對(duì)”,而是攻防雙方博弈的過程。運(yùn)用ABC-S 框架能夠準(zhǔn)確掌握系統(tǒng)的全貌,因而具備了實(shí)現(xiàn)整體效能最大化的條件。實(shí)踐中,需要綜合考慮資產(chǎn)價(jià)值、安全需求、技術(shù)有效性、安全預(yù)算等約束條件,使效能值在資產(chǎn)點(diǎn)上的“積分”達(dá)到最大。當(dāng)安全態(tài)勢產(chǎn)生變化,或者預(yù)算有所增減時(shí),能夠立即確定應(yīng)該調(diào)整哪些現(xiàn)有的防護(hù)措施,以及各處投入的增減比例。理想狀態(tài)下,多尺度防護(hù)的投資收益趨勢應(yīng)該是一條持續(xù)穩(wěn)定上升的曲線。盡管實(shí)際工作中總是存在很多環(huán)節(jié)未能量化,但“可度量”無疑是復(fù)雜系統(tǒng)網(wǎng)絡(luò)安全保障的必由之路。

安全服務(wù)(Service)的構(gòu)建,需要在設(shè)計(jì)、開發(fā)、測試、運(yùn)維等生命周期各階段加強(qiáng)專業(yè)分工,提高協(xié)同防御能力。為便于直觀理解,圖3 并未將服務(wù)的部分表現(xiàn)為實(shí)體,實(shí)際上它是圍繞整個(gè)金字塔結(jié)構(gòu)持續(xù)運(yùn)行的綜合機(jī)制。總體來看,這不僅包括完善信息共享機(jī)制,加強(qiáng)對(duì)安全漏洞、安全事件等信息的采集、識(shí)別和關(guān)聯(lián)分析,提升應(yīng)急響應(yīng)的準(zhǔn)確性,還包括提升安全咨詢、人員培訓(xùn)、安全檢查、滲透測試等能力,建立在線監(jiān)測預(yù)警系統(tǒng)。此外,既要落實(shí)應(yīng)急演練、預(yù)案管理等工作,建立內(nèi)、外部聯(lián)動(dòng)協(xié)調(diào)機(jī)制,確保應(yīng)急響應(yīng)的及時(shí)到位和快速有效,也要促進(jìn)企業(yè)提高ICV 相關(guān)產(chǎn)品的質(zhì)量,加強(qiáng)自身對(duì)于網(wǎng)絡(luò)安全的理解和研發(fā)能力,增加有效供給。

回顧第2 部分不難看出,ABC-S 框架對(duì)資產(chǎn)的多尺度分解與按需防護(hù),吸收了縱深防御的理念,并在精度上提出了明確要求。安全服務(wù)的持續(xù)演進(jìn)以及對(duì)安全價(jià)值與投資成本的重視,部分參考了滑動(dòng)標(biāo)尺模型,但重點(diǎn)在于系統(tǒng)資產(chǎn)本身而非安全管理過程。對(duì)于ABC 的精確分析則是受到零信任網(wǎng)聯(lián)的影響,自底向上構(gòu)建了清晰完整的安全體系。移動(dòng)互聯(lián)網(wǎng)興起以來,安全領(lǐng)域習(xí)慣沿用“端-管-云”的劃分,與之相比,ABC-S 框架更適合智能網(wǎng)聯(lián)的需要。總之,ABC-S 框架的用戶首先需要明確回答幾個(gè)問題:所關(guān)心的資產(chǎn)是什么?它需要與誰通信,與誰為鄰?它的構(gòu)成有哪些?

4 結(jié)論與后續(xù)研究

ICV 的網(wǎng)絡(luò)安全是復(fù)雜的系統(tǒng)工程,涉及汽車、電子、信息通信、交通等多領(lǐng)域的新技術(shù)應(yīng)用,需要分層分布式的技術(shù)體系支持,還需要借鑒IT 網(wǎng)絡(luò)安全領(lǐng)域的有效經(jīng)驗(yàn)。與現(xiàn)有的安全架構(gòu)相比,實(shí)用性與自適應(yīng)性是ABC-S 多尺度安全分析框架的顯著特色。資產(chǎn)、邊界、通信的劃分明確了相鄰組件的關(guān)系,降低了集成階段引入安全風(fēng)險(xiǎn)的概率,分層多尺度的結(jié)構(gòu)將網(wǎng)絡(luò)安全有機(jī)融入ICV 全生命周期,使參與各方責(zé)權(quán)明確,有據(jù)可依。它不僅適合當(dāng)前車聯(lián)網(wǎng)的技術(shù)架構(gòu),而且隨著未來技術(shù)的發(fā)展,新的部件、功能、角色均能無縫融入。對(duì)于在用的安全體系,ABC-S 框架不是顛覆性的變革,而是易于從局部入手漸進(jìn)采用、持續(xù)優(yōu)化整體安全的過程。

回顧2002 年的PC行業(yè),微軟公司率先推行“可信計(jì)算”計(jì)劃,將軟件安全提升到前所未有的高度。2010 年開啟的移動(dòng)互聯(lián)時(shí)代,盡管Android、iOS系統(tǒng)在設(shè)計(jì)之初就將安全置于首位,仍然經(jīng)歷了長期的探索,才逐漸實(shí)現(xiàn)從嘗試到常規(guī)的轉(zhuǎn)變。ICV的安全研究雖然借鑒了前兩個(gè)時(shí)代積累的經(jīng)驗(yàn),但面臨的問題卻更為復(fù)雜。不難看出,ABC-S 框架在ICV 安全領(lǐng)域具有相當(dāng)?shù)耐ㄓ眯浴O抻谄疚膬H介紹ABC-S 框架在網(wǎng)絡(luò)安全上的應(yīng)用,后續(xù)工作中,將根據(jù)在產(chǎn)品設(shè)計(jì)、研發(fā)、測試等各階段取得的實(shí)踐經(jīng)驗(yàn)對(duì)其進(jìn)行補(bǔ)充完善,并嘗試將其拓展到功能安全、預(yù)期功能安全等方向上。

編輯:黃飛

?

電子發(fā)燒友App

電子發(fā)燒友App

評(píng)論